logiciel voler numero carte bleue

Un pirate arrêté après avoir mémorisé plus de 1000 numéros de cartes bancaires

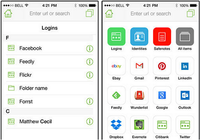

RoboForm iOS

[...]En effet, elle est extrêmement rapide et se lance automatiquement lorsque vous devez vous connecter à une application ou réaliser une transaction. RoboForm est utilisable sur iPhone, iPad et iPod Touch, de quoi vous faire gagner du temps. RoboForm peut gérer les identifiants, les mots de passe, les adresses mail, les adresses de domiciliation, les numéros de comptes bancaires, les numéros de cartes bleues etc. [...] Lire la suite

- Ajouté le 2014-04-17 11:07:33

- |

- Mis à jour le 2014-04-17 11:14:03

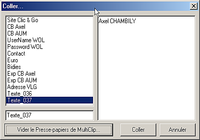

MultiClip

[...]Au lieu de faire "Ctrl C", vous faites "Ctrl Q" et vous pouvez ainsi copier des dizaines de choses différentes (textes, images) ! Au lieu de faire "Ctrl V", vous faites "Ctrl Espace" et une fenêtre s'ouvre alors, vous permettant de choisir ce que vous voulez coller parmi les dizaines de choses que vous avez copié ! Idéal pour mots de passe, numéros de carte bleue, copier/coller de bribes de texte ou d'images multiples. [...] Lire la suite

- Ajouté le 2003-10-21 00:00:00

- |

- Mis à jour le 2012-12-06 00:40:08

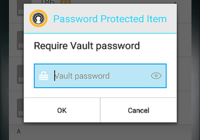

Norton Identity Safe Android

[...]Vous pouvez également stocker dans ce coffre-fort virtuel des informations personnelles comme le numéro de vos cartes bleus, pour vous éviter de les garder enregistrés sur les sites web marchands ou des notes. Norton Identity Safe peut être synchronisé sur l'ensemble de vos appareils y compris votre ordinateur. En effet, l'utilisateur dispose des extensions web éponymes sur Firefox et Chrome. [...] Lire la suite

- Ajouté le 2017-10-18 14:15:11

- |

- Mis à jour le 2022-08-08 10:02:33

Des hackers se servent d'Amazon Alexa et Google Home pour voler vos identifiants

Cette coupe du monde sera aussi celle des cybercriminels

Pochette pour carte cadeau bleue à imprimer

[...]Vous pouvez donc l'ouvrir et la modifier sur tous les logiciels de traitement de texte prenant en charge ce format de fichier. Une fois modifié, il ne vous restera plus qu'à imprimer le patron et à découper en respectant les démarcations. Pour réaliser le pliage suivez les indications et rajoutez deux points de colle après avoir inséré votre surprise. [...] Lire la suite

- Ajouté le 2017-11-30 12:06:32

- |

- Mis à jour le 2017-11-30 12:13:11

WINVERIF

[...]- Clé Rib ou Rip après saisie Code Etablissement, Code Guichet, et numéro de Compte. - Numéro Siret : Basé sur les 9 premiers chiffres du numéro SIREN attribué aux entreprises lors de l'enregistrement au greffe du Tribunal de commerce - Numéro Insee : Votre numéro Insee que l'on retrouve sur vos feuilles maladies. Les résultats donnés vous permettent simplement d'écarter des Numéros fantaisistes, et ne peuvent en aucun cas vous donner la certitude qu'un numéro est réel ou non. [...] Lire la suite

- Ajouté le 2003-05-25 00:00:00

- |

- Mis à jour le 2012-12-06 00:37:36

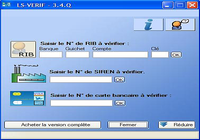

LS-VERIF

[...]Grace à son option intégrée de mise en veille , LS-VERIF sait ce faire discret et peut etre activé d'un simple clic Lire la suite

- Ajouté le 2007-03-18 19:21:07

- |

- Mis à jour le 2012-12-06 02:02:43

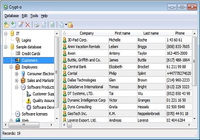

Crypt-o

[...] Lire la suite

- Ajouté le 2012-01-20 00:00:00

- |

- Mis à jour le 2012-12-06 03:09:59

PAPILLON 3.0.63 2013

[...]Les numéros de notre carte bleue, sa date de validité, son cryptogramme et son code d'accès. (et si nous en avons plusieurs ?). Les identificateurs et mots de passe pour gérer nos comptes bancaires par internet. [...] Lire la suite

- Ajouté le 2013-07-31 09:56:10

- |

- Mis à jour le 2013-07-31 09:56:10

Comment se protéger du phishing ?

Ease

[...]L'interface ressemble à celle d'un smartphone, pour une prise en main facile et intuitive. Ease est un gestionnaire de mots de passe utilisé par les entreprises soucieuses de gagner en sécurité, en confidentialité, et en rapidité. Inspirée de l'interface disponible sur les smartphones, l'utilisateur comprend facilement comment l'utiliser. [...] Lire la suite

- Ajouté le 2018-12-20 11:07:13

- |

- Mis à jour le 2018-12-20 11:09:07

Comment s’y prennent les pirates pour usurper votre identité ?

Piratage Ashley Madison ou comment tromper sans se faire démasquer ?

« Remboursement fiscal » : le mail frauduleux à ne surtout pas croire !

Fraude à la carte bancaire : comment y échapper ?

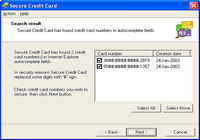

Secure Credit Card

[...]Lorsque vous achetez en ligne, Internet Explorer peut sauvegarder les données de votre carte de crédit dans un endroit particulier avec les autres champs pour leur saisie semi-automatique. Il est possible pour un voleur de lire ces champs et ainsi d'accéder aux informations de carte de crédit. "Secure Credit Card" est un utilitaire sécuritaire qui balaie les champs en saisie semi-automatique afin de trouver et d'enlever - si vous le souhaitez - les numéros de cartes de crédit. [...] Lire la suite

- Ajouté le 2003-07-20 00:00:00

- |

- Mis à jour le 2012-12-06 00:43:51

Amendes.gouv iOS

[...]Comment ? En vous permettant de payer vos amendes directement avec votre iPhone ou votre iPad. Cette application gratuite vous donne également la possibilité de consigner vos amendes le cas échéant via votre appareil mobile. [...] Lire la suite

- Ajouté le 2015-04-10 15:42:17

- |

- Mis à jour le 2015-04-10 15:45:50

Titanium Maximum Security

[...]La technologie basée en ligne éprouvée bloque les virus et les programmes espions avant même qu'ils n'atteignent votre ordinateur : une toute nouvelle façon de protéger votre PC. PROTECTION ANTIVIRUS SIMPLE ET EFFICACE Protégez en toute simplicité vos enfants contre les sites Web inappropriés, sans avoir à regarder par-dessus leurs épaules. Limitez leur durée d'accès à Internet et consultez des rapports détaillés sur ce qu'ils font lorsqu'ils surfent sur Internet. [...] Lire la suite

- Ajouté le 2010-11-12 13:17:49

- |

- Mis à jour le 2012-12-06 03:27:12

Actualité

Actualité

-

Serveur cloud et sécurité : les meilleures pratiques pour protéger vos données

Serveur cloud et sécurité : les meilleures pratiques pour protéger vos données

Ces dernières années, de plus en plus d'entreprises basculent leurs données dans le cloud afin de fournir des services en ligne ou de mener à bien leurs activités. Bien qu'étant judicieux, ce choix ne doit pas faire oublier la nécessité de sécuriser convenablement les données dans le but de limiter les risques de perte. [...]

Lire l'article -

CorelDRAW : lancement de la nouvelle version 2024 riche en nouveautés et optimisations.

CorelDRAW : lancement de la nouvelle version 2024 riche en nouveautés et optimisations.

Il n'existe heureusement pas qu'Adobe sur le marché de la création graphique ! Outre Canva (qui s'est récemment offert les excellents logiciels Affinity), il subsite quelques acteurs historiques dont Corel n'est pas le moindre des représentants avec sa célèbre suite CorelDRAW Graphics Suite, dont la première version remonte à la fin des années 80. [...]

Lire l'article -

Les 5 meilleurs logiciels de récupération de données pour récupérer les données supprimées d'un disque dur

Les 5 meilleurs logiciels de récupération de données pour récupérer les données supprimées d'un disque dur

Pour nous protéger en cas de perte de données imprévue, les plus "sérieux" d'entre nous sauvegardent leurs données et fichiers importants dans plusieurs emplacements . Ils créent des sauvegardes de données sur des disques externes ou de plus en plus sur des espaces de stockage en ligne pour se protéger en cas de perte de données inattendue. [...]

Lire l'article