utilisateurs pris conscience

Android : Quels sont les navigateurs web les plus sécurisés ?

Cloche de pleine conscience

[...]Nous avons mieux à vous proposer. Cette app est classifiée tout public. Les 2145 votes des utilisateurs pour Cloche de pleine conscience, lui valant la note 4,4. [...] Lire la suite

- Ajouté le 2015-02-02 05:12:12

- |

- Mis à jour le 2015-02-02 05:12:12

Alerte !

Comment protéger sa vie privée et ses données sur son smartphone ?

Adobe Creative Cloud : les données de 7,5 millions d’utilisateurs ont été exposées

Cain & Abel

[...]Ainsi, en lançant les analyses successives, il leur est possible de récupérer une liste des mots de passe visibles ou du moins mal cachés par l'utilisateur, qui n'en n'a peut être pas conscience. Cain Abel est un petit logiciel très puissant et dangereux car des personnes mal intentionnées peuvent s'en servir pour récupérer les mots de passe qui traînent, notamment ceux des boites mails, du wi-fi ou carrément des sessions Windows. Il se peut que l'antivirus le détecte comme un intrus, mais c'est à cause de sa grande invasivité. [...] Lire la suite

- Ajouté le 2015-04-15 11:37:40

- |

- Mis à jour le 2016-08-16 10:13:06

User Management - Gestion des utilisateurs Windows

[...]Professional permet la création, la modification et la suppression avancée des utilisateurs avec leurs ressources telles que répertoires personnels et boites aux lettre Exchange. Import permet la création/modification en masse des utilisateurs avec des fichiers CSV. Delegation offre une délégation granulaire des taches administratives [...] Lire la suite

- Ajouté le 2012-05-15 00:00:00

- |

- Mis à jour le 2012-12-06 01:00:52

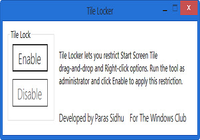

Tile Locker

[...]En effet, ces petits carrés de couleurs permettent de visualiser très rapidement toutes sortes d'informations à partir d'un seul et même écran. Les utilisateurs qui auront pris le temps de s'y intéresser ont notamment le loisir de les placer selon leur bon vouloir. Pour empêcher d'autres utilisateurs de modifier cette organisation, le logiciel Tile Locker permet de bloquer les tuiles et ainsi d'empêcher des changements de place. [...] Lire la suite

- Ajouté le 2013-07-17 11:47:29

- |

- Mis à jour le 2013-07-17 11:50:08

Un malware capable de voler vos données se propage sur Youtube

Attention, la première version de la mise à jour Windows 10 1809 est criblée de bugs

Les utilisateurs de Google Chrome à nouveau ciblés par des sites frauduleux qui bloquent le navigateur

OneDrive Windows Phone

[...]Téléchargeable gratuitement sur le Windows Store, elle intègre plusieurs outils pour modifier mais aussi partager vos documents avec d'autres utilisateurs. Sont pris en charge par l'application les fichiers photo, vidéo, audio, ainsi que les PDF et fichiers texte. Avec OneDrive Windows Phone vous pouvez de ce fait visualisez vos photos, renommer vos fichiers librement, ou encore épingler les dossiers du l'écran d'accueil de votre smartphone, ou tablette Windows Phone. [...] Lire la suite

- Ajouté le 2015-03-12 11:06:53

- |

- Mis à jour le 2015-03-12 11:10:01

Il était possible de pirater Microsoft Teams avec un simple GIF

Attention aux extensions Chrome malveillantes !

Space Shuttle Mission Simulator

[...]Il plonge les utilisateurs au cur même d'une mission spatiale. Ainsi, aux manettes de votre navette vous devez vous envoler avec vos coéquipiers loin, très très loin : dans l'espace. Vous découvrirez la Terre comme vous ne l'avez jamais vu, ainsi que toutes les planètes et les étoiles du système solaire. [...] Lire la suite

- Ajouté le 2014-10-31 16:32:08

- |

- Mis à jour le 2014-10-31 16:36:15

La Pleine Conscience

[...]Cette application est le résultat de MindApps et a reçu de la part des utilisateurs la note de 4,1/5. Cette application est de type de "Niveau 3". Il n'y a pas de restrictions particulières pour cette application mais vous êtes invité à en contrôler le contenu. [...] Lire la suite

- Ajouté le 2015-04-11 16:12:12

- |

- Mis à jour le 2015-04-11 17:07:06

Facebook : diviser pour mieux régner, une stratégie dangereuse ?

Les données de votre iPhone sont peut-être dans la nature à cause d’une vaste attaque passée inaperçue

Access Administrator

[...]La protection de dossier active automatiquement selon l'utilisateur courant le 'idenity de s et l'horaire qui est défini pour lui. Vous pouvez neutraliser l'accès d'Internet, les jeux et l'autre divertissement pendant le temps de travail. Par exemple, de 9:00 AM jusqu'à 17:00 P.M. [...] Lire la suite

- Ajouté le 2012-09-14 00:00:00

- |

- Mis à jour le 2012-12-06 03:02:12

End User Monitoring Correlsense SharePath

[...]Il offre une vue en temps réel des niveaux de service aux utilisateurs finaux, y compris les heures de disponibilité et de réponse. Lire la suite

- Ajouté le 2010-11-18 11:54:35

- |

- Mis à jour le 2014-06-03 13:49:22

Actualité

Actualité

-

Obtenez Windows 11 pour seulement 19 €, et Windows 10 pour 13 € dans une grande vente de printemps chez Cdkeylord !

Obtenez Windows 11 pour seulement 19 €, et Windows 10 pour 13 € dans une grande vente de printemps chez Cdkeylord !

Célébrez le renouveau du printemps avec des promotions exceptionnelles chez CDKEYlord au début du mois de mai. Découvrez une sélection de logiciels à prix réduits pour donner un coup de jeune à votre équipement informatique. [...]

Lire l'article -

Serveur cloud et sécurité : les meilleures pratiques pour protéger vos données

Serveur cloud et sécurité : les meilleures pratiques pour protéger vos données

Ces dernières années, de plus en plus d'entreprises basculent leurs données dans le cloud afin de fournir des services en ligne ou de mener à bien leurs activités. Bien qu'étant judicieux, ce choix ne doit pas faire oublier la nécessité de sécuriser convenablement les données dans le but de limiter les risques de perte. [...]

Lire l'article -

CorelDRAW : lancement de la nouvelle version 2024 riche en nouveautés et optimisations.

CorelDRAW : lancement de la nouvelle version 2024 riche en nouveautés et optimisations.

Il n'existe heureusement pas qu'Adobe sur le marché de la création graphique ! Outre Canva (qui s'est récemment offert les excellents logiciels Affinity), il subsite quelques acteurs historiques dont Corel n'est pas le moindre des représentants avec sa célèbre suite CorelDRAW Graphics Suite, dont la première version remonte à la fin des années 80. [...]

Lire l'article