attaquant prendre contrôle

Telegram : encore une faille dans l’application de tchat préférée du Président

L'application de messagerie instantanée Telegram est souvent considérée comme étant un outil de communication très sécurisé ; et pour cause, elle a été parmi l'une des premières à proposer le chiffrement de bout en bout des messages entre deux utilisateurs. L'application a d'ailleurs obtenu le titre de messagerie instantanée préférée du Président de la République auprès de nombreux médias français. Malheureusement, plusieurs failles sont venues entacher la réputation de Telegram. A lire aussi : Les outils numériques du Président de la République sont-ils suffisamment sécurisés ? [...]

Lire la suite

NTRconnect

Permet la prise de contrôle à distance depuis n'importe où, sécurisé en SSL 256-bit et au travers des firewall et proxy.

[...]La prise de contrôle est possible depuis un PC, Mac et Pocket PC Egalement, la sécurité est assurée par un cryptage SSL 256-bit AES. Il est gratuit pendant 30 jours puis l'utilisateur peut décider d'acheter un nombre de postes (non fixes) pour une durée variable ou bien de garder 2 PCs (durée illimitée) avec fonctionalités réduites (version gratuite). Lire la suite

[...]La prise de contrôle est possible depuis un PC, Mac et Pocket PC Egalement, la sécurité est assurée par un cryptage SSL 256-bit AES. Il est gratuit pendant 30 jours puis l'utilisateur peut décider d'acheter un nombre de postes (non fixes) pour une durée variable ou bien de garder 2 PCs (durée illimitée) avec fonctionalités réduites (version gratuite). Lire la suite

- Ajouté le 2007-05-31 11:07:51

- |

- Mis à jour le 2012-12-06 02:12:37

Ces applications malveillantes Android se basent sur vos mouvements pour vous infecter

Deux applications malveillantes ont été découvertes récemment sur le Play Store et s'ajoutent à la longue liste de malware trouvés dans la boutique d'applications de Google. Le Play Store compte plus de 3,5 millions d'applications, la part d'applications malveillantes ou indésirables n'est pas connue mais les experts en cybersécurité publient régulièrement (chaque semaine) des rapports au sujet des nombreuses applications malveillantes présentes sur la plateforme. Le constat est clair : la firme de Mountain View doit trouver le moyen d'améliorer le filtrage des applications soumises par les développeurs. Des techniques de plus en plus insidieuses Les deux applications malveillantes découvertes par Tend Micro utilisaient les capteurs de mouvements du smartphone. [...]

Lire la suite

Wi-Fi : Plusieurs failles de sécurité découvertes dans des appareils Android/iOS et des PC

Broadcom est à nouveau sous le feu des projecteurs après la découverte de plusieurs vulnérabilités au sein des pilotes de ses chipsets Wi-Fi. L'exploitation de ces failles permettrait à un attaquant de prendre le contrôle à distance de la machine de l'utilisateur. De nombreux appareils sont concernés. Des millions d'appareils affectés C'est Hugues Anguelkov, un chercheur de Quarkslab qui a découvert les failles logées dans les pilotes des chipsets Wi-Fi concernés. [...]

Lire la suite

CrossLoop

Ce n’est plus un rêve maintenant, la prise de contrôle à distance d’un ordinateur devient tout à fait possible au moyen d’un programme spécifique comme CrossLoop, qui est un outil crypté et sécurisé.

[...]CrossLoop vous autorise à entrer et à prendre le contrôle d'une machine distante en toute facilité. L'application opère de manière cryptée et sécurisée car il n'est jamais assez prudent de laisser quelqu'un s'introduire en catimini sur son PC sans un accord. A cet effet, l'ordinateur client doit tout d'abord autoriser la connexion entre les deux PC pour que la prise de contrôle soit effective. [...] Lire la suite

[...]CrossLoop vous autorise à entrer et à prendre le contrôle d'une machine distante en toute facilité. L'application opère de manière cryptée et sécurisée car il n'est jamais assez prudent de laisser quelqu'un s'introduire en catimini sur son PC sans un accord. A cet effet, l'ordinateur client doit tout d'abord autoriser la connexion entre les deux PC pour que la prise de contrôle soit effective. [...] Lire la suite

- Ajouté le 2013-11-07 15:26:40

- |

- Mis à jour le 2013-11-07 15:31:34

Il était possible de pirater Microsoft Teams avec un simple GIF

Des chercheurs en cybersécurité ont récemment trouvé une faille dans Microsoft Teams. Cette vulnérabilité permettait de prendre le contrôle des comptes utilisateurs avec un simple GIF envoyé dans une discussion. Elle pouvait entrainer le vol des conversations et des fils de discussions ainsi que l'accès simultané à plusieurs comptes. Pirater Teams avec un GIF Cette vulnérabilité a été découverte par des chercheurs de l'entreprise CyberArk. [...]

Lire la suite

Attention !

Le couac du jour est pour VLC. En effet, le célèbre lecteur vidéo disponible sur de nombreux supports est victime d'une faille critique permettant à une personne de prendre le contrôle à distance de votre ordinateur. On vous explique en détails de quoi il s'agit. Un problème dans la fonctionnalité de streaming En plus de permettre de lire un nombre conséquent de formats de fichiers, VLC peut également servir à visionner des flux en streaming. [...]

Lire la suite

Database Change Management

Solution qui aide les organisations à prendre le contrôle du processus de développement des bases de données, réduire les coûts en améliorant l'automatisation des processus de création.

[...]Donne de la visibilité et de la qualité au processus de gestion de DB. Lire la suite

[...]Donne de la visibilité et de la qualité au processus de gestion de DB. Lire la suite

- Ajouté le 2011-03-28 19:48:31

- |

- Mis à jour le 2012-12-06 03:37:44

Correction d'un bug sur Facebook faisant usage des SMS

Le hacker Fin1te a indiqué avoir découvert une faille de sécurité offrant la possibilité au cybercriminels de prendre le contrôle d'un compte Facebook par le biais de la fonctionnalité SMS dont l'objectif est de lier un compte à un terminal mobile. Cette annonce survient après que le réseau social ait apporté un correctif à ce bug. Ce hacker britannique indique avoir perçu de la part du réseau social la somme de 200 000 dollars pour cette découverte qui aurait pu causer de grave préjudice à Facebook si elle avait été exploitée par des hackers. Cette récompense est proposée par Facebook à tous ceux qui remonteraient des failles de sécurité au sein même des services du réseau. Selon ce hacker qui s'appelle en réalité Jack Whitten, il était possible de prendre entièrement le contrôle d'un compte Facebook en très peu de temps en exploitant cette faille. Il suffisait d'exploiter le code assurant l'enregistrement entre un profil et un téléphone au moment de la liaison de compte en modifiant le champ très important qu'est profile_id. [...]

Lire la suite

Un faux câble d'alimentation permet désormais de pirater votre ordinateur

Les jours passent et les techniques permettant de prendre le contrôle d'une machine se multiplient. Après les publicités intempestives, les faux sites web ou les clefs USB, il est désormais possible de hacker un ordinateur à l'aide... D'un câble d'alimentation. Rassurez-vous, ce nouveau procédé n'a pas été crée par un quelconque pirate mais un chercheur en cyber-sécurité appelé "MG". Ce câble d'alimentation fait-maison permet de prendre le contrôle d'un ordinateur dès lors qu'ils sont reliés. [...]

Lire la suite

Les cybercriminels privilégient encore les spams pour piéger leurs victimes

« C'est dans les vieux pots que se font les meilleures confitures », un adage bien intégré par les cybercriminels. En effet, la plupart des spécialistes s'accordent à dire que les anciennes méthodes de piratage restent des techniques privilégiées par les hackers pour piéger leurs victimes, et ce, malgré l'émergence de nouveaux outils. Les spams par exemple, font toujours partie des principaux vecteurs de malware. Un simple mail peut engendrer de nombreuses infections Il existe différents types de spams tels que les chaînes, les spams publicitaires, les canulars, mais également toute une typologie de mails malveillants qui sont maquillés en courriels légitimes. [...]

Lire la suite

Need For Waves

Le jeu Need For Waves présente une variété impressionnante de courses de canot. [...]

[...]Prenez le contrôle d'un canot ultra-rapide et arrivez le premier. La soif de vitesse et de danger rend le jeu plus fascinant. Suivez un nouvel itinéraire plein d'obstacles en une période de temps limitée à chaque niveau. [...] Lire la suite

[...]Prenez le contrôle d'un canot ultra-rapide et arrivez le premier. La soif de vitesse et de danger rend le jeu plus fascinant. Suivez un nouvel itinéraire plein d'obstacles en une période de temps limitée à chaque niveau. [...] Lire la suite

- Ajouté le 2007-03-21 00:00:00

- |

- Mis à jour le 2012-12-06 01:33:03

VNC Viewer

[...]Heureusement, les nouvelles technologies permettent désormais de disposer de son ordinateur presque n'importe où ! C'est le cas avec VNC Viewer qui vous permet de prendre le contrôle à distance d'une machine. Pour cela, l'ordinateur en question doit disposer du logiciel VNC Connect qui lui permettra de se désigner comme "machine hôte". [...] Lire la suite

- Ajouté le 2020-03-18 14:32:17

- |

- Mis à jour le 2020-03-18 14:46:58

Naja

download manager, aspirateur de site, newsreader, newsposter, client FTP, client et serveur WebDAV, Web Admin pour la prise de contrôle à distance

[...]Vous pouvez ajouter des plugins (newsreader, client FTP - SFTP - FTPS, client WebDAV) et prendre le contrôle de vos téléchargements depuis votre bureau. Décode les news séquencées (UUE, yEnc). Support des Proxies (HTTP, HTTPS, FTP SOCKS v4a, SOCKS v5). [...] Lire la suite

[...]Vous pouvez ajouter des plugins (newsreader, client FTP - SFTP - FTPS, client WebDAV) et prendre le contrôle de vos téléchargements depuis votre bureau. Décode les news séquencées (UUE, yEnc). Support des Proxies (HTTP, HTTPS, FTP SOCKS v4a, SOCKS v5). [...] Lire la suite

- Ajouté le 2005-11-18 00:00:00

- |

- Mis à jour le 2020-02-03 18:26:38

Un cheval de Troie visant les comptes Facebook détecté par Microsoft

Microsoft vient de lancer une alerte de sécurité après avoir découvert un cheval de Troie qui s'immiscerait dans les ordinateurs à la recherche de comptes Facebook connectés afin de les pirater. Ce cheval de Troie appelé Febipos se cacherait sous une extension des navigateurs Chrome et Firefox, principaux concurrents d'Internet Explorer. Ce cheval de Troie se comporterait comme un addon et réussirait à procéder à des mises à jour. Une fois installé sur l'ordinateur, il recherche les comptes Facebook connectés afin de les pirater et d'en prendre le contrôle. Une fois qu'il a pris le contrôle d'un compte Facebook, ce cheval de Troie parvient à faire des publications, des likes ou encore des partages depuis ce compte dont il a pris le contrôle. [...]

Lire la suite

![[MAJ] EvilQuest : Un nouveau ransomware caché dans des applications piratées s'invite sur Mac [MAJ] EvilQuest : Un nouveau ransomware caché dans des applications piratées s'invite sur Mac](https://www.logitheque.com/article-media/wp-content/uploads/sites/4/2020/07/macbook-1280687_1280.jpg)

[MAJ] EvilQuest : Un nouveau ransomware caché dans des applications piratées s'invite sur Mac

EvilQuest est le nouveau logiciel malveillant qui cible macOS. Contrairement aux idées reçues, le système d'exploitation d'Apple reste vulnérable aux malware. Repéré par un chercheur de la société de cybersécurité K7 Lab et analysé par Malwarebytes, ce logiciel malveillant est d'autant plus dangereux qu'il est présent dans de nombreuses applications macOS téléchargeables sur des portails de Torrent. Un ransomware dissimulé dans des applications piratées EvilQuest a infecté de nombreux utilisateurs Mac. [...]

Lire la suite

Adobe apporte un correctif pour les failles critiques de Flash et ColdFusion

Adobe apporte un correctif sur les failles critiques de Flash et ColdFusion L'éditeur de logiciels Adobe vient de procéder à de nombreuses mises à jour apportant des corrections sur des failles critiques présentes sur ses logiciels tels que Adobe Reader, Flash, Acrobat ou encore ColdFusion. Cette série de mises à jour apportée par Adobe corrige plus de 27 failles jugés importantes. Parmi ces nombreuses failles, l'une permettait de prendre le contrôle d'un ordinateur à distance en profitant d'une faiblesse d'Adobe Reader. Cette correction interdit désormais l'utilisation à distance du fichier PDF en vue de s'infiltrer dans l'ordinateur de son utilisateur. De manière globale, l'ensemble des 27 failles critiques ainsi corrigées permettaient une utilisation à distance d'une machine à l'insu de son propriétaire. [...]

Lire la suite

PC OPTIMISEUR

Prenez le contrôle de votre PC et mettez fin aux ralentissements, plantages et autres problèmes inexpliqués de votre système !

[...]Vos programmes plantent anormalement ? Vous rencontrez des problèmes inexplicables ? Avec PC Optimiseur, effectuez l'entretien de votre PC et accélérez ses performances en quelques clics ! [...] Lire la suite

[...]Vos programmes plantent anormalement ? Vous rencontrez des problèmes inexplicables ? Avec PC Optimiseur, effectuez l'entretien de votre PC et accélérez ses performances en quelques clics ! [...] Lire la suite

- Ajouté le 2007-06-21 00:00:00

- |

- Mis à jour le 2012-12-06 01:34:46

Anyplace Control

"Anyplace Control" est un programme de control à distance d'un ordinateur qui affiche l'écran du poste à controler sur votre poste.

[...]La prise de contrôle à distance vous permet d'utiliser votre écran, votre clavier et votre souris pour piloter l'ordinateur distant. En fait, vous pouvez travailler comme si vous étiez devant cet ordinateur, à distance, où que vous soyez. Cela est notamment très utile lorsque vous devez assister quelqu'un à distance, afin de l'aider à effectuer différentes manoeuvres comme l'installation d'un logiciel ou la résolution d'un bug. [...] Lire la suite

[...]La prise de contrôle à distance vous permet d'utiliser votre écran, votre clavier et votre souris pour piloter l'ordinateur distant. En fait, vous pouvez travailler comme si vous étiez devant cet ordinateur, à distance, où que vous soyez. Cela est notamment très utile lorsque vous devez assister quelqu'un à distance, afin de l'aider à effectuer différentes manoeuvres comme l'installation d'un logiciel ou la résolution d'un bug. [...] Lire la suite

- Ajouté le 2012-06-08 00:00:00

- |

- Mis à jour le 2020-03-18 15:43:09

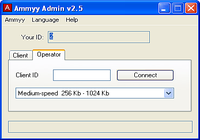

Ammyy Admin

Ammyy Admin est un logiciel qui vous permet de prendre le contrôle à distance d'un PC gratuitement.

[...]Ammyy Admin est un logiciel qui vous permet de prendre le contrôle à distance d'un PC gratuitement. Ainsi grâce à ce logiciel vous pourrez interagir sur un ordinateur connecté sans bouger de chez vous ! Comment installer Ammy admin ? [...] Lire la suite

[...]Ammyy Admin est un logiciel qui vous permet de prendre le contrôle à distance d'un PC gratuitement. Ainsi grâce à ce logiciel vous pourrez interagir sur un ordinateur connecté sans bouger de chez vous ! Comment installer Ammy admin ? [...] Lire la suite

- Ajouté le 2008-11-05 15:37:59

- |

- Mis à jour le 2016-12-05 10:17:32

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article

Sur le même sujet

- creer des logiciels

- prise de controle a distance gratuit sans installation

- prendre le controle d un pc eteint

- prêt manger créature mariner prendre contrôle

- prendre contrôle total ordinateur distant transférer

- pirate prendre contrôle réunions vidéo

- prendre contrôle total ordinateur

- champs personnalises open cellar