chercheur de pommes

Apple lance sa pomme officielle, en vente dans les Apple Store

Les utilisateurs Mac vont être stupéfaits, Apple a décidé de lancer un nouveau produit : une pomme (oui, oui une simple pomme lambda) contenant son logo gravé. Cela pourrait passer pour une blague mais il s'agit bien d'une opération de communication lancée par Apple depuis hier. La marque a lancé un tout nouveau produit : une pomme Apple. Rangé soigneusement au milieu des Mac book, Ipad et autres produits technologique de la marque : une pomme joliment emballée dans son packaging, épuré et design dont la marque a la réputation. Comme pour tous les autres produits de la marque, plusieurs designs sont disponibles. [...]

Lire la suite

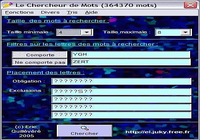

Le Chercheur de Mots

Le Chercheur de mots vous permet, de façon rapide et simple, de rechercher le ou les mots correspondants à vos critères :

- taille des mots mini et maxi recherchés

- lettres nécessaires dans le mot

- lettres refusées dans le mot

- lettres ob...

[...] Lire la suite

[...] Lire la suite

- Ajouté le 2012-03-25 00:00:00

- |

- Mis à jour le 2012-12-06 00:41:18

Une faille sous WhatsApp permet de faire cracher l'application en boucle

Des chercheurs ont découvert une nouvelle faille de sécurité dans une version de WhatsApp pour Android. Correctement exploitée, elle permettrait de faire crasher l'application et d'empêcher un utilisateur de rejoindre un groupe de discussion. Les failles de sécurité dans WhatsApp, ce n'est pas nouveau. La dernière découverte date d'il y a quelques mois : en août 2019, des chercheurs en cyber-sécurité ont observé la présence d'une nouvelle faille dans les versions antérieures à la 2.19.246. Cette dernière pouvait être exploitée via un programme spécialement mis au point par les chercheurs. [...]

Lire la suite

Imagine BootX 2

C'est un petit logiciel qui sert à remplacer la pomme grise un peu triste qui apparait au démarrage de Mac OS X.2 et supérieur par une image de son choix , en couleurs.

[...]Il suffit de glisser une image dessus pour qu'il la transforme et l'installe. Lire la suite

[...]Il suffit de glisser une image dessus pour qu'il la transforme et l'installe. Lire la suite

- Ajouté le 2005-06-29 00:00:00

- |

- Mis à jour le 2012-12-06 00:45:12

2007: trouvons une solution au virus du SIDA

Avec ce screen saver, permetttez à la communauté scientifique de trouver un vaccin contre le virus du SIDA.

[...]Avec ce "screen saver", permetttez à la communauté scientifique de trouver un vaccin contre le virus du SIDA. Simple, gratuit et indispensable pour les chercheurs. Le screen saver se connecte au web, télécharge une série de calcul, les effectue et envoie les résultat aux chercheurs. [...] Lire la suite

[...]Avec ce "screen saver", permetttez à la communauté scientifique de trouver un vaccin contre le virus du SIDA. Simple, gratuit et indispensable pour les chercheurs. Le screen saver se connecte au web, télécharge une série de calcul, les effectue et envoie les résultat aux chercheurs. [...] Lire la suite

- Ajouté le 2006-12-28 00:00:00

- |

- Mis à jour le 2012-12-06 01:52:00

RECETTE POUR LE PERE NOEL.

Recette Saucisse de Morteau grillée au Morbier et sa crique de pommes de terre pour le Père Noël.

[...]Mise en page choisit par Mélanie elle-même aider d'un de ses grands frères. Lire la suite

[...]Mise en page choisit par Mélanie elle-même aider d'un de ses grands frères. Lire la suite

- Ajouté le 2007-12-14 18:14:27

- |

- Mis à jour le 2012-12-06 02:24:10

Nokia Snake

Découvrez cette version du jeu du serpent que l'on trouve couramment sur les téléphones Nokia. [...]

[...]Conduisez le serpent autour de l'écran et essayer de manger des pommes pour gagner des points. Tu meurs en te percutant toi-même ou un mur. Lire la suite

[...]Conduisez le serpent autour de l'écran et essayer de manger des pommes pour gagner des points. Tu meurs en te percutant toi-même ou un mur. Lire la suite

- Ajouté le 2010-08-03 00:00:00

- |

- Mis à jour le 2012-12-06 03:04:16

nfsAquariumApple

nfsAquariumApple est un aquarium en forme de pomme avec des poissons animés.

[...]Un écran de veille gratuit qui permet de regarder à l'intérieur d'un aquarium et d'admirer sa vie. Lire la suite

[...]Un écran de veille gratuit qui permet de regarder à l'intérieur d'un aquarium et d'admirer sa vie. Lire la suite

- Ajouté le 2011-07-19 11:54:13

- |

- Mis à jour le 2012-12-06 03:43:41

Une faille sous Android permet d'accéder à votre caméra

Des chercheurs ont trouvé une faille de sécurité pouvant être exploitée sur certains appareils Android. Elle permettrait à certains hackers d'accéder à la caméra d'utilisateurs infectés sans leur consentement. La faille, intitulée "CVE-2019-2234" a été découverte par des chercheurs de Checkmarx au mois de juillet 2019 où elle ne concernait alors que les téléphones de la marque Pixel. Au mois d'août, il est confirmé que ladite faille pouvait affecter des smartphones tournant sous Android. Une fois la faille exploitée, un hacker peut alors effectuer plusieurs actions sans même que le possesseur du smartphone concerné ne le remarque : [...]

Lire la suite

mSecure

Idéal pour diffuser un CD-Rom ou toute autre application. [...]

[...]Fonctionne avec Mac OS 9 Utilitaire permettant d'interdire l'accès au Finder, de désactiver les touches génantes (pomme + option + escape). Blocage de l'insertion de disques : Permet d'éviter l'insertion de CD-Rom sur un poste installé dans un lieu public. Protection des préférences par code. [...] Lire la suite

[...]Fonctionne avec Mac OS 9 Utilitaire permettant d'interdire l'accès au Finder, de désactiver les touches génantes (pomme + option + escape). Blocage de l'insertion de disques : Permet d'éviter l'insertion de CD-Rom sur un poste installé dans un lieu public. Protection des préférences par code. [...] Lire la suite

- Ajouté le 2002-05-24 15:34:52

- |

- Mis à jour le 2012-12-06 00:40:16

PG Job Site Pro

Job Site Logiciel est PHP/MySQL base software pour la creation du multifunctional Job Board Site (Le Site du Travail). [...]

[...]Le site a un designe tres simple, entièrement automatisé et il ne demande pas de compétences technique de l'administrateur. Il inclut les foncions avancées pour un Chercheur de travail et un Employeur et il peut etre utilise comme un Site du Travail pour les pays spécifiques, Job Site regional ou Job Site général. Les differentes sortes des recherché, l` interface multilingual, le co [...] Lire la suite

[...]Le site a un designe tres simple, entièrement automatisé et il ne demande pas de compétences technique de l'administrateur. Il inclut les foncions avancées pour un Chercheur de travail et un Employeur et il peut etre utilise comme un Site du Travail pour les pays spécifiques, Job Site regional ou Job Site général. Les differentes sortes des recherché, l` interface multilingual, le co [...] Lire la suite

- Ajouté le 2011-07-21 00:00:00

- |

- Mis à jour le 2012-12-06 02:38:43

Praat

[...]Il a été conçu par deux chercheurs de l'institut en sciences phonétiques de l'université d'Amsterdam. Il s'agit d'un logiciel gratuit permettant l'observation, la manipulation, le traitement et la synthèse des sons vocaux. Ce logiciel permet aux chercheurs et aux étudiants en phonétique et phonologie de segmenter et d'analyser précisément les données de paroles. [...] Lire la suite

- Ajouté le 2020-10-02 11:11:12

- |

- Mis à jour le 2020-10-02 11:11:13

BabaYaga, ce malware Wordpress qui élimine les autres malwares

Quand les cybercriminels développent des malwares, ils font souvent preuve d'ingéniosité et peuvent même surprendre les chercheurs par leur mode opératoire. C'est tout à fait le cas de BabaYaga, un malware atypique qui a un comportement bien particulier pour réussir à infiltrer l'ordinateur des victimes. Attention à l'antimalware malveillant Ce sont les chercheurs de chez Defiant qui ont découvert BabaYaga, un malware qui cible spécifiquement les personnes utilisant Wordpress. Il s'invite donc comme un plugin et procède à différentes actions sur le site Wordpress de la victime. [...]

Lire la suite

Vous voulez hacker Windows 10 ?

Une nouvelle mise à jour de sécurité a été déployée par Microsoft récemment dans le but de corriger un bug aussi gênant qu'inhabituel. En effet, il était possible d'utiliser Cortana pour accéder à un ordinateur verrouillé. Ce sont les chercheurs de chez McAfee qui ont fait cette découverte et qui ont expliqué la méthode utilisée. Cortana, un assistant bien présent sur Windows 10 Microsoft fait tout pour que Cortana soit utile dans notre quotidien. [...]

Lire la suite

Sudoku SDK17

Pour écrire, sauver, télécharger, résoudre, analyser des millions de grilles. [...]

[...]Avec cette édition dont l'ergonomie très intuitive a été soignée, vous pouvez générer, écrire, sauver, imprimer, télécharger, résoudre, analyser des millions de grilles. Sa simplicité et sa puissance peuvent satisfaire autant les débutants que les joueurs chevronnés. Il gère le retour arrière et intègre [...] Lire la suite

[...]Avec cette édition dont l'ergonomie très intuitive a été soignée, vous pouvez générer, écrire, sauver, imprimer, télécharger, résoudre, analyser des millions de grilles. Sa simplicité et sa puissance peuvent satisfaire autant les débutants que les joueurs chevronnés. Il gère le retour arrière et intègre [...] Lire la suite

- Ajouté le 2008-11-25 00:00:00

- |

- Mis à jour le 2014-09-10 17:54:32

Attention !

Qui irait se méfier des plus célèbres logiciels de Microsoft ? Certainement pas nous ! Et pourtant, un groupe de chercheurs en sécurité a détecté qu'il était possible de profiter d'une technologie appelée Power Query pour diffuser des malwares via Microsoft Excel. On vous explique tout ça dans les prochaines lignes. Qu'est-ce que Power Query ? [...]

Lire la suite

Certaines extensions de navigateurs peuvent être utilisées pour vous espionner

Un chercheur en sécurité a découvert que près de 200 extensions Chrome, Firefox et Opera étaient vulnérables aux attaques opérées via des sites malveillants. Ces sites exploiteraient les API des extensions pour exécuter un code malveillant à l'intérieur du navigateur et voler des informations sensibles comme l'historique de navigation, les signets ou encore les cookies. Un attaquant peut également utiliser cette méthode pour accéder aux comptes de ses cibles (boîtes de réception, réseaux sociaux, etc.) ou même déclencher le téléchargement de fichiers malveillants. 197 extensions de navigateurs incriminées Cette découverte nous vient de Dolière Francis Somé, chercheur à l'université de la Côte d'Azur et à l'INRIA (l'Institut national de recherche en informatique et en automatique). [...]

Lire la suite

WannaCry est toujours en activité sur les machines infectées (mise à jour)

Rappelez-vous : en 2017, le ransomware WannaCry infectait un nombre conséquent d'ordinateurs dans le monde entier et créait une panique sans précédent. Le logiciel avait ciblé de nombreux pays dont l'Inde, la Russie ou encore les États-Unis ainsi que de grandes entreprises comme Renault ou Vodafone. Le ransomware utilisait une faille présente sur les anciennes versions de Windows, faille qui avait été corrigée quelques semaines plus tôt. Problème : tout le monde n'avait pas installé le correctif diffusé par Windows Update. 18 mois plus tard, qu'en est-il de WannaCry ? [...]

Lire la suite

Très peu de malware seraient connus des éditeurs d’antivirus avant leur propagation

Selon une étude réalisée par Recorded Future, 75 % des échantillons de malware soumis aux " No Distribute Scanners " ne sont pas connus des chercheurs en sécurité et par conséquent des sociétés qui les emploient : les entreprises élaborant des antivirus. Qu'est-ce qu'un No Distribute Scanner ? Régulièrement, les chercheurs en sécurité ou encore des médias spécialisés comme Logithèque ont recours à des scanners en ligne pour analyser des fichiers suspects. Ces outils d'analyse parmi lesquels on trouve VirusTotal, scannent les logiciels malveillants et les soumettent ensuite aux moteurs des différents antivirus du marché. [...]

Lire la suite

Google dépassé ?

Malgré tous les efforts fournis par Google pour renforcer la sécurité des utilisateurs sur Google Play, les cybercriminels parviennent souvent à passer entre les mailles du filet pour publier des applications malveillantes sur la boutique. Régulièrement, des chercheurs de sociétés spécialisées en cybersécurité découvrent des chevaux de Troie ou autres objets malveillants sur le Google Play Store. Des chevaux de Troie en pagaille Récemment, une vague de logiciels malveillants a été repérée sur Google Play. Lukas Stefanko, un chercheur d'ESET a découvert trois chevaux de Troie bancaires logés dans des applications d'astrologie. [...]

Lire la suite

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article