cheval de troie envoi email my computer online scan

Un cheval de Troie visant les comptes Facebook détecté par Microsoft

Microsoft vient de lancer une alerte de sécurité après avoir découvert un cheval de Troie qui s'immiscerait dans les ordinateurs à la recherche de comptes Facebook connectés afin de les pirater. Ce cheval de Troie appelé Febipos se cacherait sous une extension des navigateurs Chrome et Firefox, principaux concurrents d'Internet Explorer. Ce cheval de Troie se comporterait comme un addon et réussirait à procéder à des mises à jour. Une fois installé sur l'ordinateur, il recherche les comptes Facebook connectés afin de les pirater et d'en prendre le contrôle. Une fois qu'il a pris le contrôle d'un compte Facebook, ce cheval de Troie parvient à faire des publications, des likes ou encore des partages depuis ce compte dont il a pris le contrôle. [...]

Lire la suite

Le cheval de Troie, TrickBot, s’attaque maintenant à Windows Defender

Il y a quelques jours, nous vous parlions d'une fausse page Office 365 qui cachait un cheval de Troie du nom de TrickBot. Ce dernier ne semble pas prêt de vouloir quitter nos ordinateurs puisqu'il a une nouvelle cible maintenant. En effet, le malware souhaite s'attaquer directement à Windows Defender. Évolution et désactivation Pour rappel, TrickBot est un cheval de Troie dont l'objectif est de réussir à récupérer des informations bancaires, des cryptomonnaies ou encore des informations de navigation. [...]

Lire la suite

My Online Business Empire

Même si vous ne avez aucune expérience avec le marketing en ligne ... [...]

[...]Elle est installable sur smartphone et tablette directement depuis le Google Play.Avant d'aller plus loin, quelques informations en plus : Click Soft est le créateur de My Online Business Empire. My Online Business Empire est une appli de la catégorie "Bureautique", accessible pour tous. [...] Lire la suite

[...]Elle est installable sur smartphone et tablette directement depuis le Google Play.Avant d'aller plus loin, quelques informations en plus : Click Soft est le créateur de My Online Business Empire. My Online Business Empire est une appli de la catégorie "Bureautique", accessible pour tous. [...] Lire la suite

- Ajouté le 2015-07-04 02:12:12

- |

- Mis à jour le 2015-07-04 03:05:04

Android : 27 jeux populaires infectés par un cheval de Troie

Pas une semaine ne passe sans la détection d'une application malveillante dans le Play Store. C'est autour du cheval de Troie Android.RemoteCode.127 d'être sous les feux des projecteurs. Ce dernier est présent dans une vingtaine de jeux dont certains sont encore accessibles sur Google Play. L'application malveillante est présente dans un kit de développement (SDK) proposé par la société chinoise Ya Ya Yun. Ce SDK permet d'ajouter des fonctionnalités de messagerie instantanée aux jeux. [...]

Lire la suite

Le logiciel socialiste piraté

Le logiciel socialiste a bel et bien été piraté. Cette formule qui décrit un mode opératoire suivi par les membres actifs cachait en fait pour le PS une réalité, puisque depuis 2009 toutes les instances utilisent le logiciel « Bloom 3.0 », afin de mieux coordonner les actions au niveau municipal, cantonal, départemental ou régional et donner les lignes directrices du parti, grâce à un fil de news alimenté par Jean-Christophe Cambadélis. C'est un groupe d'hacktivistes se revendiquant du Modem, ça ne s'invente pas, qui aurait réussi à casser les protections du logiciel et aspirer la base de données à l'aide d'un cheval de Troie. Utilisant un email piégé pour s'introduire dans les ordinateurs de plusieurs permanences, les hackers ont pu soutirer beaucoup d'informations confidentielles, comme la liste des candidats potentiels pour 2015-2016, la liste des membres qui n'ont pas renouvelé leur cotisation depuis 2012 et quelques photos de Benoît Hamon et Arnaud Montebourg en vacances à l'île de Ré. Le bureau où le piratage a été décelé [...]

Lire la suite

ESET met en garde les utilisateurs contre les chevaux de Troie présents sur le Google Play

C'est une situation malheureusement assez récurrente : malgré les différentes protections du Google Play, des petits malins arrivent régulièrement à y introduire des applications vérolées. ESET a récemment, à nouveau, tiré la sonnette d'alarme au sujet de chevaux de Troie qui se sont installés dans le store de Google. Des malwares bien déguisés Sur la période d'août à octobre 2018, les chercheurs d'ESET ont détecté pas moins de 29 chevaux de Troie bancaires. Ils se cachaient derrière des applications d'optimisation de téléphone, de gestion de batterie ou même d'astrologie. [...]

Lire la suite

Cerberus : encore un puissant cheval de Troie repéré dans une application sur Google Play

Sécuriser la boutique d'applications Play Store n'est pas une mince affaire pour Google. La firme de Mountain View a pourtant mis en place plusieurs stratégies pour protéger les utilisateurs Android. Il s'agit du bouclier Play Protect qui fait office d'antivirus en scannant les applications installées sur les smartphones et d'un autre système qui filtre les applications au moment de leur soumission par leur développeur. Même si Google Play Protect n'est clairement pas la meilleure solution antivirus pour Android, c'est surtout le système de filtrage qui pose problème. Régulièrement, les chercheurs en sécurité découvrent des applications malveillantes qui parviennent à passer entre les mailles du filet. [...]

Lire la suite

Un malware Android vole les codes de Google Authentificator

Connaissez-vous Google Authentificator ? Il s'agit d'une application disponible sur Android et iOS qui permet de faciliter la connexion aux services de Google via une notification sur son smartphone. Elle va générer un code à usage unique qui permet d'éviter de devoir renseigner son mot de passe. C'est justement à ces codes que s'intéresse le cheval de Troie Cerberus. Tremblez utilisateurs Android ! [...]

Lire la suite

Trojan Killer

Trojan Killer identifie et résout les menaces connues et inconnues (chevaux de Troie, logiciels espions, logiciels malveillants et logiciels publicitaires).

[...]N'attendez pas que les chevaux de Troie frappent votre ordinateur ! Lire la suite

[...]N'attendez pas que les chevaux de Troie frappent votre ordinateur ! Lire la suite

- Ajouté le 2012-11-20 00:00:00

- |

- Mis à jour le 2013-08-12 12:02:12

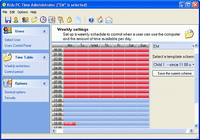

Kids PC Time Administrator

It allows you to set limits on how much time your child spends on the computer or online.

[...]It allows you to set limits on how much time your child spends on the computer or online. Lire la suite

[...]It allows you to set limits on how much time your child spends on the computer or online. Lire la suite

- Ajouté le 2010-11-01 00:00:00

- |

- Mis à jour le 2012-12-06 01:42:27

Après le spam des fausses factures voici les documents scannés

Après une vague assez inquiétante de courriers électroniques appelant à ouvrir des fichiers .doc contenant un cheval de Troie sous couvert de factures impayées, voici une seconde série de spam, cette fois demandant aux personnes visées, souvent des entreprises, de prendre connaissance de documents scannés. Derrière cette campagne, une tentative de transformer les ordinateurs en PC Zombie... N'ouvrez pas la pièce jointe! Comme pour les fausses factures, la pièce jointe contient du code malveillant, permettant si l'on active l'exécution du XML présent dans le fichier le téléchargement de malwares, pouvant transformer l'ordinateur en PC Zombie, récupérer les données enregistrées dans les navigateurs et siphonner les données bancaires. Pour l'instant, il semble que le bout de code (ouvert avec NotePad++ par nos soins) ressemble à celui de Dridex, le cheval de Troie présent depuis avril dernier dans les mails infectés, sans pour le moment avoir eu confirmation par les différents éditeurs de sécurité. [...]

Lire la suite

Safe'n'Sec Personal

Safe’n’Sec est un logiciel de prévention des intrusions en tout genre : virus, logiciel espion, cheval de Troie, ‘hacker’…

[...]Tous les objets sont analysés en fonction de leur comportement et non de leur code. Cette approche permet ainsi une protection maximale contre tous les types de menaces : virus, attaque de 'hacker', Cheval de Troie, etc. Safe'n'Sec peut être utilisé seul ou en complément de votre antivirus ou autre programme de sécurité pour une protection totale. [...] Lire la suite

[...]Tous les objets sont analysés en fonction de leur comportement et non de leur code. Cette approche permet ainsi une protection maximale contre tous les types de menaces : virus, attaque de 'hacker', Cheval de Troie, etc. Safe'n'Sec peut être utilisé seul ou en complément de votre antivirus ou autre programme de sécurité pour une protection totale. [...] Lire la suite

- Ajouté le 2006-05-09 12:28:59

- |

- Mis à jour le 2020-02-03 16:51:53

Scan2Mail

Envoi de Documents Numérisés directement par EMail

Votre Correspondant reçoit le document en fichier PDF.

[...]Scan2Mail est compatible avec tous les périphériques TWAIN (Scanner, WebCam,...). Lire la suite

[...]Scan2Mail est compatible avec tous les périphériques TWAIN (Scanner, WebCam,...). Lire la suite

- Ajouté le 2007-04-03 00:00:00

- |

- Mis à jour le 2012-12-06 01:52:42

Virustotal

Virustotal est un service qui analyse les fichiers suspects et facilite la détection rapide des virus, vers, chevaux de Troie et toutes sortes de malwares détectés par les moteurs antivirus.

[...] Lire la suite

[...] Lire la suite

- Ajouté le 2009-06-18 10:34:20

- |

- Mis à jour le 2013-01-25 16:07:46

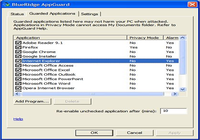

AppGuard

Arrête les virus, vers, chevaux de Troie et autres malware. [...]

[...]Ajouté à un Anti-Virus/Spyware, renforce la protection à plus de 90%. Blocs les attaques USB et protège vos fichiers du vol et perte. Lire la suite

[...]Ajouté à un Anti-Virus/Spyware, renforce la protection à plus de 90%. Blocs les attaques USB et protège vos fichiers du vol et perte. Lire la suite

- Ajouté le 2009-06-30 17:59:26

- |

- Mis à jour le 2012-12-06 02:59:27

Une fausse page Office 365 veut vous faire télécharger un cheval de Troie

Quand il s'agit de créer de fausses pages web pour piéger les utilisateurs, les produits de Microsoft sont très souvent utilisés. L'arnaque du jour en fait partie puisque nous allons vous parler d'un faux site sur Office 365. C'est le site BleepingComputer qui nous apprend que ce faux site a été trouvé par MalwareHunterTeam. La page web ressemble fortement à ce que pourrait proposer Microsoft. D'ailleurs, les liens présents sur le site renvoient vers des domaines de la firme de Redmond. [...]

Lire la suite

Lock My Computer

Desktop security solution for personal or publicly accessible computers.

[...]It disallows unauthorized changes to various settings of the Windows system, such as Control Panel, Desktop, Local Security Policies, Outlook Express account settings, etc. Disable access to local hard disks, Floppy, CDROM, and removable drives or make them read-only. By locking and hiding or making read-only of programs, files, and folders. [...] Lire la suite

[...]It disallows unauthorized changes to various settings of the Windows system, such as Control Panel, Desktop, Local Security Policies, Outlook Express account settings, etc. Disable access to local hard disks, Floppy, CDROM, and removable drives or make them read-only. By locking and hiding or making read-only of programs, files, and folders. [...] Lire la suite

- Ajouté le 2012-09-29 00:00:00

- |

- Mis à jour le 2012-12-06 01:44:38

AdresseIP

Programme pour afficher son adresse IP sur Internet, plus quelques renseignements (adresse ip publique, privée, adresse mac, ...) pour chaque adaptateur réseau, copie vers le presse-papiers, envoi par email ou FTP, ...

[...]Fonctionne également à travers un routeur, permet également de résoudre une adresse ip (adresse IP vers Nom de domaine / Nom de domaine vers adresse IP), pinguer une adresse IP, ... Lire la suite

[...]Fonctionne également à travers un routeur, permet également de résoudre une adresse ip (adresse IP vers Nom de domaine / Nom de domaine vers adresse IP), pinguer une adresse IP, ... Lire la suite

- Ajouté le 2010-12-10 00:00:00

- |

- Mis à jour le 2012-12-06 01:36:43

MailingBuilder aspirateur d'email professionnel

Aspire simultanément des dizaines d'emails sur plusieurs sites différents et peut construire une base de donnée de milliers d'emails actifs.

[...]Il permet également l'envoi d'emails. Vous pourrez facilement extraire simultanément des dizaines d'emails sur plusieurs sites différents et construire une base de données de milliers d'emails actifs en quelques minutes. Vous appliquez des règles et des filtres sur les emails capturés (un certain domaine, un seul email par nombre de domaine, gestion d'une liste d'exclusion (sauvegarde, chargement, addition), garder ou exclure uniquement une catégorie d'emails, de sites, etc. [...] Lire la suite

[...]Il permet également l'envoi d'emails. Vous pourrez facilement extraire simultanément des dizaines d'emails sur plusieurs sites différents et construire une base de données de milliers d'emails actifs en quelques minutes. Vous appliquez des règles et des filtres sur les emails capturés (un certain domaine, un seul email par nombre de domaine, gestion d'une liste d'exclusion (sauvegarde, chargement, addition), garder ou exclure uniquement une catégorie d'emails, de sites, etc. [...] Lire la suite

- Ajouté le 2009-03-25 15:41:43

- |

- Mis à jour le 2012-12-06 13:16:36

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article

Sur le même sujet

- creer fichier client avec envoi email

- convertir un diaporama photoshop pour envoi par email

- faire un envoi email en nombre a partir de fichier excel

- logiciel payant de creation et envoi email en nombre

- cheval ecran

- cheval de troie quick media converter

- dvd disk drive not showing my computer

- cheval troie virus