comment hacker tinder plus bluestack

Hacker's Keyboard

Are you missing the key layout you're used to from your computer?

[...]Hacker's Keyboard est édité par Klaus Weidner. Pour faire fonctionner Hacker's Keyboard votre mobile doit avoir la version Android 2.2 ou version ultérieure. Si vous recherchez une app de type "Bureautique" vous êtes au bon endroit car Hacker's Keyboard va répondre à toutes leurs demandes. [...] Lire la suite

[...]Hacker's Keyboard est édité par Klaus Weidner. Pour faire fonctionner Hacker's Keyboard votre mobile doit avoir la version Android 2.2 ou version ultérieure. Si vous recherchez une app de type "Bureautique" vous êtes au bon endroit car Hacker's Keyboard va répondre à toutes leurs demandes. [...] Lire la suite

- Ajouté le 2015-03-20 18:12:12

- |

- Mis à jour le 2023-03-07 09:05:37

Tinder

Tinder est une manière amusante pour faire de nouvelles rencontres intéressantes autour de vous. [...]

[...]Avec plus de 20 milliards de matches dans le monde, l'application est devenue une porte ouverte aux rencontres. U n sondage réalisé en 2015 par le service a même démontré que 80% des personnes inscrites recherchaient plutôt une relation durable qu'une simple soirée agréable. [...] Lire la suite

[...]Avec plus de 20 milliards de matches dans le monde, l'application est devenue une porte ouverte aux rencontres. U n sondage réalisé en 2015 par le service a même démontré que 80% des personnes inscrites recherchaient plutôt une relation durable qu'une simple soirée agréable. [...] Lire la suite

- Ajouté le 2018-02-13 11:56:14

- |

- Mis à jour le 2018-07-26 15:23:05

Tinder iOS

Tinder est une application qui peut détecter dans un périmètre précis les personnes à qui vous plaisez. [...]

[...]En effet à l'aide de sa technologie de géolocalisation, une liste des profils des utilisateurs de Tinder à proximité de votre position s'affiche, puis c'est à vous d'entrer en jeu. Pour cela à chaque profil qui défile, il vous suffit d'indiquer (de manière totalement anonyme) si la personne vous intéresse ou non. Un profil vous plait? [...] Lire la suite

[...]En effet à l'aide de sa technologie de géolocalisation, une liste des profils des utilisateurs de Tinder à proximité de votre position s'affiche, puis c'est à vous d'entrer en jeu. Pour cela à chaque profil qui défile, il vous suffit d'indiquer (de manière totalement anonyme) si la personne vous intéresse ou non. Un profil vous plait? [...] Lire la suite

- Ajouté le 2018-02-13 12:01:02

- |

- Mis à jour le 2018-07-26 15:17:31

Tinder Android

A la recherche de votre âme sœur ? [...]

[...]Grâce à la technologie de géolocalisation, l'utilisateur de Tinder verra s'afficher la liste des photos des personnes situées à sa proximité immédiate avec lesquelles il pourra discuter. On peut toujours affiner ses recherches en indiquant ses principaux centres d'intérêts. Si un profil en particulier intéresse l'utilisateur, il devra manifester son envie d'entrer en contact et si le sentiment est réciproque, les deux personnes peuvent discuter ensemble et pourquoi pas se rencontrer dans la vraie vie. [...] Lire la suite

[...]Grâce à la technologie de géolocalisation, l'utilisateur de Tinder verra s'afficher la liste des photos des personnes situées à sa proximité immédiate avec lesquelles il pourra discuter. On peut toujours affiner ses recherches en indiquant ses principaux centres d'intérêts. Si un profil en particulier intéresse l'utilisateur, il devra manifester son envie d'entrer en contact et si le sentiment est réciproque, les deux personnes peuvent discuter ensemble et pourquoi pas se rencontrer dans la vraie vie. [...] Lire la suite

- Ajouté le 2018-02-13 12:02:41

- |

- Mis à jour le 2018-07-26 15:17:39

Quelles sont les meilleures applications de rencontres ?

Les éditeurs ont su exploiter à très bon escient l'atout phare des smartphones : la géolocalisation. Où que vous soyez, votre position est connue des applications - et donc des célibataires aux alentours - et ne nous mentons pas, la drague de proximité ça marche ! Voici quelques applications pour découvrir qui se cache derrière son smartphone au bout de la rue. Les applications passées en revue: Tinder [...]

Lire la suite

Correction d'un bug sur Facebook faisant usage des SMS

Le hacker Fin1te a indiqué avoir découvert une faille de sécurité offrant la possibilité au cybercriminels de prendre le contrôle d'un compte Facebook par le biais de la fonctionnalité SMS dont l'objectif est de lier un compte à un terminal mobile. Cette annonce survient après que le réseau social ait apporté un correctif à ce bug. Ce hacker britannique indique avoir perçu de la part du réseau social la somme de 200 000 dollars pour cette découverte qui aurait pu causer de grave préjudice à Facebook si elle avait été exploitée par des hackers. Cette récompense est proposée par Facebook à tous ceux qui remonteraient des failles de sécurité au sein même des services du réseau. Selon ce hacker qui s'appelle en réalité Jack Whitten, il était possible de prendre entièrement le contrôle d'un compte Facebook en très peu de temps en exploitant cette faille. Il suffisait d'exploiter le code assurant l'enregistrement entre un profil et un téléphone au moment de la liaison de compte en modifiant le champ très important qu'est profile_id. [...]

Lire la suite

Vous voulez hacker Windows 10 ?

Une nouvelle mise à jour de sécurité a été déployée par Microsoft récemment dans le but de corriger un bug aussi gênant qu'inhabituel. En effet, il était possible d'utiliser Cortana pour accéder à un ordinateur verrouillé. Ce sont les chercheurs de chez McAfee qui ont fait cette découverte et qui ont expliqué la méthode utilisée. Cortana, un assistant bien présent sur Windows 10 Microsoft fait tout pour que Cortana soit utile dans notre quotidien. [...]

Lire la suite

Un jeu permet à des hackers de se faire recruter sur le Darknet

Les hackers ne reculent devant rien pour attirer de nouvelles recrues dans leurs teams. Aujourd'hui ils utilisent par exemple la ludification (ou gamification) pour recruter. Nous vous avions parlé il y a quelques mois de ce principe qui consiste à rendre ludique une tâche présentée comme fastidieuse. Un groupe de hackers en provenance de Turquie a décidé de le mettre en pratique. Ils ont créé une plateforme via un site TOR leur permettant de recruter d'autres cyberattaquants grâce au jeu et à un système de récompense bien huilé. [...]

Lire la suite

Une faille Tinder permettait d'accéder au compte d'un utilisateur avec son numéro de téléphone

De nombreux utilisateurs de Tinder qui craignent que quelqu'un d'autre accède à son compte auraient bien pu voir leur peur devenir réalité. Un simple numéro, et n'importe qui pouvait accéder à l'un des comptes des 50 millions d'utilisateurs. S'il suffisait d'un numéro de téléphone pour s'enregistrer [...]

Lire la suite

Smominru : Grâce au botnet géant des hackers ont gagné 3,6 millions de dollars

Les hackers sont toujours en quête de nouveaux procédés pour générer des revenus. L'une des techniques les plus en vogue, le cryptojacking, leur permet d'engranger rapidement des sommes colossales. Plus insidieuses que les attaques via ransomware, les « attaques » de cryptojacking sont réalisées par le biais de scripts ou de botnets (des programmes connectés en réseau). Le botnet Smominru a secrètement été utilisé par des hackers pour engranger des millions de dollars selon les chercheurs en sécurité de Proofpoint. Pour en savoir plus sur le cryptojacking :Le cryptojacking ou quand votre PC enrichit les autres à votre insu [...]

Lire la suite

Anonymous Web Surfing

Anonymous Web Surfing allows you to surf anonymously, change your IP address, prevent identity theft, and guard against hacker intrusions, all with the click of a button.

[...]It could be easily used by hackers to break into your computer, steal personal information, or commit other crimes against you. "Anonymous Web Surfing" allows you to surf anonymously, change your IP address, prevent identity theft, and guard against hacker intrusions, all with the click of a button. Lire la suite

[...]It could be easily used by hackers to break into your computer, steal personal information, or commit other crimes against you. "Anonymous Web Surfing" allows you to surf anonymously, change your IP address, prevent identity theft, and guard against hacker intrusions, all with the click of a button. Lire la suite

- Ajouté le 2009-02-05 14:44:23

- |

- Mis à jour le 2012-12-06 02:51:08

CobianRAT, un malware qui cible aussi les pirates

L'histoire de l'arroseur arrosé est vieille comme le monde. Mais quand cela arrive dans le milieu des cybercriminels, on ne peut s'empêcher d'esquisser un petit sourire et se dire « bien fait pour eux ». C'est ce qu'il s'est passé avec le malware CobianRAT, un malware qui s'attaque aussi aux hackers qui l'utilisent. CobianRAT : un malwaré créé par des hackers pour des hackers Cela fait quelques mois maintenant qu'un nouvel outil circule dans les profondeurs de la toile, là où les cybercriminels se retrouvent pour obtenir de nouvelles armes pour attaquer nos machines. [...]

Lire la suite

Voici comment des hackers utilisent de faux profils Facebook pour voler les données privées de leurs victimes

Un groupe de hackers a utilisé de faux profils Facebook pour piéger des utilisateurs du réseaux sociaux et les pousser à télécharger des logiciels malveillants capables d'extraire une grande quantité de données dont des messages, des photos, des enregistrements audio stockés sur les téléphones des victimes. Cette campagne de piratage serait active depuis 2015. Les victimes sont éparpillées un peu partout dans le monde à savoir en Chine, en Israël, mais également aux Etats unis et même en France. L'information nous vient d'Avast. Ce sont les experts de la société de sécurité qui ont découvert cette campagne de piratage baptisée "Tender Cedar Spyware" en référence à la méthode utilisée pour tromper les victimes. [...]

Lire la suite

Lamerizator

Transforme une écriture en écriture pseudo hackers avec plein de signes bizarres partout :)

[...] Lire la suite

[...] Lire la suite

- Ajouté le 2001-04-17 00:00:00

- |

- Mis à jour le 2012-12-06 00:38:09

My Privacy

My Privacy contrôle l`information confidentielle stockée sur votre ordinateur au sujet de sa vulnérabilité à l`accès non autorisé des hackers. [...]

[...]My Privacy contrôle l`information confidentielle stockée sur votre ordinateur au sujet de sa vulnérabilité à l`accès non autorisé des hackers. Le logiciel trouve toute l`information personnelle et propose de l`effacer définitivement. My Privacy évalue aussi le niveau de protection de votre confidentialité et propose les méthodes pour l`augmenter. [...] Lire la suite

[...]My Privacy contrôle l`information confidentielle stockée sur votre ordinateur au sujet de sa vulnérabilité à l`accès non autorisé des hackers. Le logiciel trouve toute l`information personnelle et propose de l`effacer définitivement. My Privacy évalue aussi le niveau de protection de votre confidentialité et propose les méthodes pour l`augmenter. [...] Lire la suite

- Ajouté le 2009-05-13 00:00:00

- |

- Mis à jour le 2012-12-06 01:09:07

Secure Folder Hider

A quick and easy way to protect sensitive information on your computer from children, employers, and anyone else who uses your computer, including hackers!

[...] Lire la suite

[...] Lire la suite

- Ajouté le 2006-08-29 10:58:25

- |

- Mis à jour le 2012-12-06 01:44:39

Spices.Net Obfuscator

.NET Obfuscator - .Net obfuscation tool that protects your .NET software from hackers, competitors, and prying eyes by preventing unauthorized use, code tampering and reverse engineering.

[...] Lire la suite

[...] Lire la suite

- Ajouté le 2010-10-04 00:00:00

- |

- Mis à jour le 2012-12-06 01:47:18

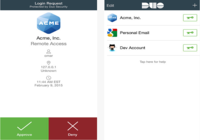

Duo Mobile Android

Protégez vous des hackers en activant le service de validation en deux étapes de votre service web et en le liant avec cette application de sécurité

[...]L'application prend en compte le lieu dans lequel s'effectue la seconde étape de validation de connexion à l'un de vos comptes. L'application relèvera automatiquement les nouveaux lieux de de connexion de façon à vous permettre de remarquer ceux qui sont inhabituels. Ainsi, personne ne pourra se connecter à votre compte mail ou cloud même en possédant vos identifiants et votre mot de passe. [...] Lire la suite

[...]L'application prend en compte le lieu dans lequel s'effectue la seconde étape de validation de connexion à l'un de vos comptes. L'application relèvera automatiquement les nouveaux lieux de de connexion de façon à vous permettre de remarquer ceux qui sont inhabituels. Ainsi, personne ne pourra se connecter à votre compte mail ou cloud même en possédant vos identifiants et votre mot de passe. [...] Lire la suite

- Ajouté le 2016-01-12 10:45:23

- |

- Mis à jour le 2024-09-27 16:34:09

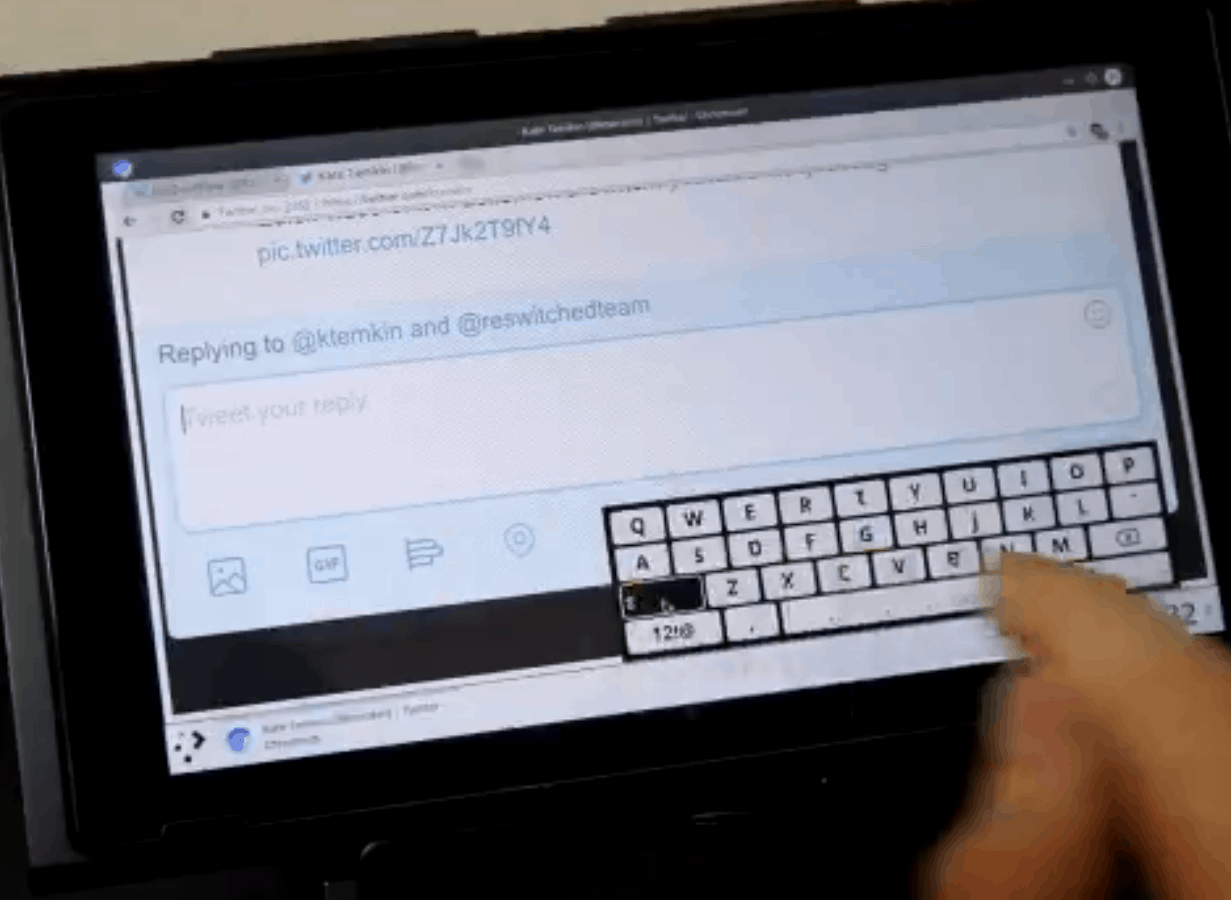

fail0verflow ou comment transformer sa Nintendo Switch en véritable tablette Linux

Il y a près de 2 semaines, fail0verflow, un hacker, affirmait avoir trouvé une faille dans la Switch lui permettant d'installer une version tactile de Linux sur la console de Nintendo. Après quelques jours passés à peaufiner son portage, le hacker est revenu ce week-end en publiant une vidéo montrant une Switch fonctionnant parfaitement sous Linux. fail0verflow avait début février publié une photo de sa console bidouillée affichant une version de Linux en ligne de commande. Comme tous les portages du genre, cette véritable prouesse technique a un défaut : celui de ne pas être assez visuelle et explicite pour le grand public. [...]

Lire la suite

Cette nouvelle technique de piratage rapporte des millions de dollars aux hackers

Les hackers sont en quête permanente de nouvelles techniques et dispositifs leur permettant de générer des revenus considérables. Dernièrement, les ransomware arrivaient en tête des outils les plus utilisés par les cybercriminels. Néanmoins, il existe une autre source de revenus encore plus intéressante pour eux : le cryptojacking. D'ailleurs, une gigantesque opération cybercriminelle utilisant le minage de cryptomonnaies à été découverte et selon les premières constatations, elle aurait permis à ceux qui sont derrière elle d'empocher des millions de dollars. Le cryptojacking : plus qu'une tendance, un nouveau standard chez les hackers [...]

Lire la suite

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article

Sur le même sujet