contourner processus authentification

Kon-Boot

Permet à l'utilisateur de contourner le processus d'authentification sur les systèmes basés sur Windows, le mot de passe est court-circuité et n'est pas effacé.

[...]Kon-Boot est idéal en cas de perte de mot de passe et ne doit pas être utilisé pour d'autres usages. Pour fonctionner, Kon-Boot nécessite un CD-ROM, un lecteur de disquette ou une clé USB, ainsi qu'un BIOS compatible. La version gratuite de Kon-Boot est une version limitée. [...] Lire la suite

[...]Kon-Boot est idéal en cas de perte de mot de passe et ne doit pas être utilisé pour d'autres usages. Pour fonctionner, Kon-Boot nécessite un CD-ROM, un lecteur de disquette ou une clé USB, ainsi qu'un BIOS compatible. La version gratuite de Kon-Boot est une version limitée. [...] Lire la suite

- Ajouté le 2012-03-20 21:29:23

- |

- Mis à jour le 2016-02-17 11:25:32

Ce malware est capable de voler le contenu de vos notifications Android

Les malware qui ciblent les mobiles, notamment les smartphones Android, sont de plus en plus sophistiqués. Les hackers parviennent d'ailleurs à contourner les systèmes de protection mis en place par les fabricants de smartphones et Google. Récemment, des chercheurs ont découvert que des applications malveillantes étaient capables de récupérer les codes de sécurité à usage unique envoyés par le biais du système de notifications d'Android. Un malware capable de contourner l'authentification à double-facteur Plusieurs applications malveillantes utilisant l'identité visuelle de l'application BtcTurk, un service de gestion de cryptomonnaies, ont été téléchargées la semaine dernière sur Google Play (du 7 au 13 juin). [...]

Lire la suite

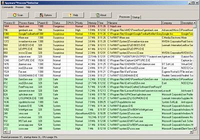

Visualisateur de Processus à Distance

Visualisateur de Processus à Distance est un Gestionnaire des Tâches à distance sous Windows pour votre réseau.

[...]Affiche les processus en cours d'exécution pour un réseau client donné. Cet explorateur de processus affiche des informations détaillées sur tous les processus lancés sur un ordinateur distant. Vous obtiendrez des informations sur le nom de fichier du processus, chemin d'accès, PID (identifiant processus), RAM, temps CPU, Gestionnaires, PID du processus racine, ID session utilisateur, nombre de threads et priorité des processus. [...] Lire la suite

[...]Affiche les processus en cours d'exécution pour un réseau client donné. Cet explorateur de processus affiche des informations détaillées sur tous les processus lancés sur un ordinateur distant. Vous obtiendrez des informations sur le nom de fichier du processus, chemin d'accès, PID (identifiant processus), RAM, temps CPU, Gestionnaires, PID du processus racine, ID session utilisateur, nombre de threads et priorité des processus. [...] Lire la suite

- Ajouté le 2010-04-14 01:57:12

- |

- Mis à jour le 2012-12-06 03:14:57

FreeOTP iOS

Une application de double authentification gratuite pour améliorer la sécurité de ses services web et se prémunir des hackers qui tenteraient de s'y introduire.

[...]Il peut s'agir de vos réseaux sociaux (Twitter, Facebook, Tumblr) ou de vos services Cloud (Dropbox, Google Drive). D'autres applications web telles que Lastpass ou Evernote sont également compatible. FreeOTP fonctionne tout simplement en rajoutant un niveau de sécurité supplémentaire dans le processus d'authentification à vos applis web. [...] Lire la suite

[...]Il peut s'agir de vos réseaux sociaux (Twitter, Facebook, Tumblr) ou de vos services Cloud (Dropbox, Google Drive). D'autres applications web telles que Lastpass ou Evernote sont également compatible. FreeOTP fonctionne tout simplement en rajoutant un niveau de sécurité supplémentaire dans le processus d'authentification à vos applis web. [...] Lire la suite

- Ajouté le 2016-01-12 10:42:26

- |

- Mis à jour le 2016-01-12 10:45:12

FreeOTP Android

Une applciation Opensource, avec un scanenr Qr code pour simplifier la double authentification et renforcer l'accès à vos services web favoris

[...]L'application fonctionne en rajoutant un second rideau à votre processus d'authentification. En effet, FreeOTP génère des codes éphèmères à la manière de Google Authenticator. FreeOTP peut fonctionner Hors ligne. [...] Lire la suite

[...]L'application fonctionne en rajoutant un second rideau à votre processus d'authentification. En effet, FreeOTP génère des codes éphèmères à la manière de Google Authenticator. FreeOTP peut fonctionner Hors ligne. [...] Lire la suite

- Ajouté le 2016-01-12 10:40:14

- |

- Mis à jour le 2016-01-12 10:42:22

Svchost Processus Analyzer

Svchost Processus Analyzer répertorie l'ensemble des processus svchost d'une station de travail et vérifie les services associés.

[...]Svchost.exe est un processus générique, il fonctionne en tant qu'hôte pour les services qui fonctionnent à partir des DLL (bibliothèque dynamique). Le fichier svchost.exe d'origine se trouve dans C:\Windows\System32, mais nombre de virus et troyens utilisent le même fichier et nom de processus pour cacher/masquer leurs activités. Svchost Processus Analyzer répertorie toutes les instances de svhost et vérifie les services associés. [...] Lire la suite

[...]Svchost.exe est un processus générique, il fonctionne en tant qu'hôte pour les services qui fonctionnent à partir des DLL (bibliothèque dynamique). Le fichier svchost.exe d'origine se trouve dans C:\Windows\System32, mais nombre de virus et troyens utilisent le même fichier et nom de processus pour cacher/masquer leurs activités. Svchost Processus Analyzer répertorie toutes les instances de svhost et vérifie les services associés. [...] Lire la suite

- Ajouté le 2010-04-14 02:00:07

- |

- Mis à jour le 2012-12-06 03:14:57

ESET met en garde les utilisateurs contre les chevaux de Troie présents sur le Google Play

C'est une situation malheureusement assez récurrente : malgré les différentes protections du Google Play, des petits malins arrivent régulièrement à y introduire des applications vérolées. ESET a récemment, à nouveau, tiré la sonnette d'alarme au sujet de chevaux de Troie qui se sont installés dans le store de Google. Des malwares bien déguisés Sur la période d'août à octobre 2018, les chercheurs d'ESET ont détecté pas moins de 29 chevaux de Troie bancaires. Ils se cachaient derrière des applications d'optimisation de téléphone, de gestion de batterie ou même d'astrologie. [...]

Lire la suite

Spyware Process Detector

Le détecteur de processus de Spyware détecte tous les processus fonctionner sur l'ordinateur, y compris caché et des affichages que leur estimation de code à couleurs de menace a basés sur l'analyse intelligente de toutes les propriétés cachées.

[...]Le programme peut détecter un processus qui contient et exécute le code étranger d'un autre processus. Lire la suite

[...]Le programme peut détecter un processus qui contient et exécute le code étranger d'un autre processus. Lire la suite

- Ajouté le 2012-09-18 00:00:00

- |

- Mis à jour le 2014-12-18 15:42:12

Cerberus : encore un puissant cheval de Troie repéré dans une application sur Google Play

Sécuriser la boutique d'applications Play Store n'est pas une mince affaire pour Google. La firme de Mountain View a pourtant mis en place plusieurs stratégies pour protéger les utilisateurs Android. Il s'agit du bouclier Play Protect qui fait office d'antivirus en scannant les applications installées sur les smartphones et d'un autre système qui filtre les applications au moment de leur soumission par leur développeur. Même si Google Play Protect n'est clairement pas la meilleure solution antivirus pour Android, c'est surtout le système de filtrage qui pose problème. Régulièrement, les chercheurs en sécurité découvrent des applications malveillantes qui parviennent à passer entre les mailles du filet. [...]

Lire la suite

Visualisateur de Processus Windows

Visualisateur de Processus Windows est un freeware pour visualiser les tâches sous Windows. [...]

[...]Le logiciel affiche le nom du fichier Windows, chemin d'accès complet ainsi que la taille du fichier pour chaque tâche Windows dans la liste des processus en cours. Si vous cliquez sur un processus, le vérificateur de fichiers se connecte sur la base de données en ligne de fichier.net pour obtenir des informations détaillées, dont le vrai nom du processus ainsi que le nom du développeur. En outre, vous verrez le chemin d'accès par défaut et attendu pour le répertoire. [...] Lire la suite

[...]Le logiciel affiche le nom du fichier Windows, chemin d'accès complet ainsi que la taille du fichier pour chaque tâche Windows dans la liste des processus en cours. Si vous cliquez sur un processus, le vérificateur de fichiers se connecte sur la base de données en ligne de fichier.net pour obtenir des informations détaillées, dont le vrai nom du processus ainsi que le nom du développeur. En outre, vous verrez le chemin d'accès par défaut et attendu pour le répertoire. [...] Lire la suite

- Ajouté le 2010-03-09 00:28:46

- |

- Mis à jour le 2012-12-06 03:13:22

Fortnite Android : une faille de sécurité découverte dans l’installeur du jeu

Fortnite est sans conteste le succès vidéoludique de l'année. Le jeu développé par Epic Games est sorti récemment sur Android. Il est proposé dans sa version bêta sur les smartphones compatibles après quelques jours d'exclusivité sur les appareils Samsung. Pour la distribution de son jeu, Epic Games a fait le choix de ne pas passer par le Google Play. Fortnite est donc disponible via le site de son éditeur, depuis lequel on récupère un installeur qui va ensuite télécharger l'APK du jeu. [...]

Lire la suite

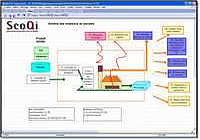

Database Change Management

Solution qui aide les organisations à prendre le contrôle du processus de développement des bases de données, réduire les coûts en améliorant l'automatisation des processus de création.

[...]Donne de la visibilité et de la qualité au processus de gestion de DB. Lire la suite

[...]Donne de la visibilité et de la qualité au processus de gestion de DB. Lire la suite

- Ajouté le 2011-03-28 19:48:31

- |

- Mis à jour le 2012-12-06 03:37:44

Firemin

Firemin est un utilitaire qui agit directement sur la consommation de la mémoire vive de votre machine par certains processus.

[...]Facile à prendre en main, le programme a été configuré par défaut pour réduire la consommation de Firefox. Le navigateur web de Mozilla est réputé pour être très gourmand en termes de RAM (mémoire vive). Le logiciel est simple d'utilisation, et très efficace. [...] Lire la suite

[...]Facile à prendre en main, le programme a été configuré par défaut pour réduire la consommation de Firefox. Le navigateur web de Mozilla est réputé pour être très gourmand en termes de RAM (mémoire vive). Le logiciel est simple d'utilisation, et très efficace. [...] Lire la suite

- Ajouté le 2018-04-26 15:15:27

- |

- Mis à jour le 2018-05-18 11:21:59

Windows Azure bénéficiera de la double authentification

Le service Active Authentification de Microsoft permettra prochainement de procéder à la sécurisation des accès à la plateforme Cloud Windows Azure par un système de double authentification. Ce système sera aussi bien disponible pour les employés de la firme que pour ses entreprises partenaires. C'est la Directrice de Windows Azure, Sarah Fender qui a dévoilé l'information dans un article sur le blog officiel de la firme de Redmond, information selon laquelle un nouveau service baptisée Active Authentification permettrait une authentification plus sécurisée au service Cloud de Microsoft prenant en compte plusieurs paramètres. Un tel système d'authentification avait été annoncé pour les comptes Microsoft sans mention d'un portage sur les services à destination des entreprises. Le système de double authentification est d'ores et déjà disponible et peut donc être utilisé par les employés d'une entreprises, ses partenaires ou encore ses clients. [...]

Lire la suite

Pourquoi mettre en place un BPM ?

Pour accélérer son time-to-market et ses processus de vente, les dirigeants et managers sont confrontés à la nécessité d'accélérer les processus métiers, notamment en passant par l'investissement de la société dans un BPM. Voici quelques informations utiles pour mieux comprendre l'intérêt de ce logiciel de gestion des processus métier. Maîtrisez vos processus BPM sont les initiales des termes anglais « Business Process Management », qu'on peut traduire par gestion des processus métier. Ces processus métiers désignent l'ensemble des activités menées par une entreprise pour arriver à un résultat quantifiable. [...]

Lire la suite

Eunomia Process Builder 2.4.2

Eunomia Process Builder est un outil de modélisation de processus simple et efficace.

[...]Il permet la modélisation de processus méthode, manufacturing ou métier et la génération de référentiel processus web ergonomique. Eunomia Process Builder intègre un éditeur de schéma technique permettant de concevoir des schémas de processus (diagrammes d'activité UML 2.x, diagrammes de processus et de collaboration BPMN 2.0), des cartographies de processus, de rôles et de livrables ainsi que des organigrammes. Eunomia Process Builder permet de définir et structurer les objets relatifs aux processus (processus, activités, phases, macro-activités, livrables, modèles de documents, exemples de document, rôles, procédures, guides, critères qualité, directives, indicateurs, glossaire, éléments permettant de définir des regroupements et des vues). [...] Lire la suite

[...]Il permet la modélisation de processus méthode, manufacturing ou métier et la génération de référentiel processus web ergonomique. Eunomia Process Builder intègre un éditeur de schéma technique permettant de concevoir des schémas de processus (diagrammes d'activité UML 2.x, diagrammes de processus et de collaboration BPMN 2.0), des cartographies de processus, de rôles et de livrables ainsi que des organigrammes. Eunomia Process Builder permet de définir et structurer les objets relatifs aux processus (processus, activités, phases, macro-activités, livrables, modèles de documents, exemples de document, rôles, procédures, guides, critères qualité, directives, indicateurs, glossaire, éléments permettant de définir des regroupements et des vues). [...] Lire la suite

- Ajouté le 2012-11-09 00:00:00

- |

- Mis à jour le 2013-03-18 19:33:43

QALITEL logigramme

QALITEL logigramme vous permet de représenter graphiquement vos processus et vos logigrammes.

[...]Ses multiples fonctionnalités vous permettent de réaliser tous types de logigrammes, d'intégrer vos réalisations dans votre traitement de texte, d'établir des liaisons avec vos documents déjà existants, d'insérer votre logo,... Les exemples fournis en standard vous permettent de schématiser en un minimum de temps vos propres processus ainsi que votre cartographie des processus. Un forum de discussion libre d'accès vous guident dans la prise en main de QALITEL logigramme [...] Lire la suite

[...]Ses multiples fonctionnalités vous permettent de réaliser tous types de logigrammes, d'intégrer vos réalisations dans votre traitement de texte, d'établir des liaisons avec vos documents déjà existants, d'insérer votre logo,... Les exemples fournis en standard vous permettent de schématiser en un minimum de temps vos propres processus ainsi que votre cartographie des processus. Un forum de discussion libre d'accès vous guident dans la prise en main de QALITEL logigramme [...] Lire la suite

- Ajouté le 2009-12-29 00:00:00

- |

- Mis à jour le 2017-02-23 15:07:09

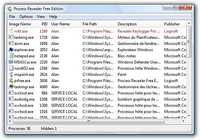

Process Revealer Free Edition

Process Revealer Free Edition est un détecteur de processus cachés qui révèle ce qui n'apparait pas dans les utilitaires de détection standards comme le gestionnaire des tâches de Windows.

[...]Process Revealer donne des informations détaillées sur chaque processus en cours d'exécution sur votre ordinateur, pour vous aider à détecter les processus liés à des programmes malveillants. Les programmes cachés sont automatiquement mis en évidence dans l'interface et peuvent être supprimés en un clic. Lire la suite

[...]Process Revealer donne des informations détaillées sur chaque processus en cours d'exécution sur votre ordinateur, pour vous aider à détecter les processus liés à des programmes malveillants. Les programmes cachés sont automatiquement mis en évidence dans l'interface et peuvent être supprimés en un clic. Lire la suite

- Ajouté le 2008-11-11 19:38:42

- |

- Mis à jour le 2012-12-06 02:45:58

Action(s)

Avec Action(s), effectuez vos tâches fastidieuses et répétitives rapidement, efficacement et sans effort.

[...]Il permet l'édition de processus, par glisser-déposer d'actions depuis la liste des actions, nommé bibliothèque, vers la représentation du processus. En fait, un processus se résume à une suite d'actions la sortie d'une action devenant l'entrée de la suivante. Le processus ainsi créé peut être enregistré en tant qu'application pour une utilisation fréquente de la part de l'utilisateur. [...] Lire la suite

[...]Il permet l'édition de processus, par glisser-déposer d'actions depuis la liste des actions, nommé bibliothèque, vers la représentation du processus. En fait, un processus se résume à une suite d'actions la sortie d'une action devenant l'entrée de la suivante. Le processus ainsi créé peut être enregistré en tant qu'application pour une utilisation fréquente de la part de l'utilisateur. [...] Lire la suite

- Ajouté le 2010-07-17 01:41:31

- |

- Mis à jour le 2020-02-03 15:22:41

EMCO UnLock IT

Utilitaire pour déverrouiller des fichiers et dossier verrouillé par les applications ou les processus système.

[...]Il vous permet de détecter les processus qui bloquent une ressource et la débloquer en fermant la ressource ou en tuant les processus qui détiennent les verrous. Lire la suite

[...]Il vous permet de détecter les processus qui bloquent une ressource et la débloquer en fermant la ressource ou en tuant les processus qui détiennent les verrous. Lire la suite

- Ajouté le 2011-07-07 00:00:00

- |

- Mis à jour le 2012-12-06 03:33:25

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article

Sur le même sujet

- contourner processus authentification système

- contourner processus authentification système baser

- utilisateur contourner processus authentification

- utilisateur contourner processus authentification système

- utilisateur contourner processus

- processus authentification système

- reset ntfs file permission

- reset print spooler