convertir numero compte en numero carte bleu

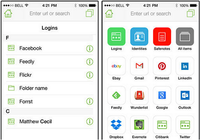

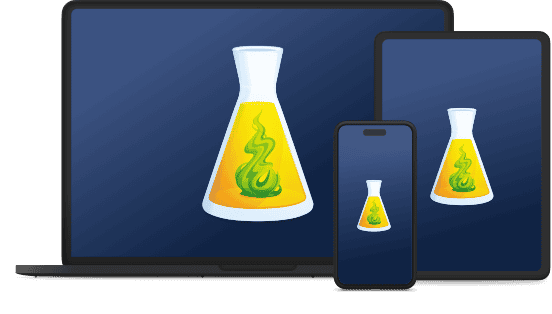

RoboForm iOS

Marre de saisir à chaque fois son identifiant, son mot de passe ou son adresse? [...]

[...]En effet, elle est extrêmement rapide et se lance automatiquement lorsque vous devez vous connecter à une application ou réaliser une transaction. RoboForm est utilisable sur iPhone, iPad et iPod Touch, de quoi vous faire gagner du temps. RoboForm peut gérer les identifiants, les mots de passe, les adresses mail, les adresses de domiciliation, les numéros de comptes bancaires, les numéros de cartes bleues etc. [...] Lire la suite

[...]En effet, elle est extrêmement rapide et se lance automatiquement lorsque vous devez vous connecter à une application ou réaliser une transaction. RoboForm est utilisable sur iPhone, iPad et iPod Touch, de quoi vous faire gagner du temps. RoboForm peut gérer les identifiants, les mots de passe, les adresses mail, les adresses de domiciliation, les numéros de comptes bancaires, les numéros de cartes bleues etc. [...] Lire la suite

- Ajouté le 2014-04-17 11:07:33

- |

- Mis à jour le 2014-04-17 11:14:03

WINVERIF

Vérifie ou calcule quelques codes ou numéros selon des algorithmes mathématiques : - Numéro Carte Bancaire. [...]

[...]- Clé Rib ou Rip après saisie Code Etablissement, Code Guichet, et numéro de Compte. - Numéro Siret : Basé sur les 9 premiers chiffres du numéro SIREN attribué aux entreprises lors de l'enregistrement au greffe du Tribunal de commerce - Numéro Insee : Votre numéro Insee que l'on retrouve sur vos feuilles maladies. Les résultats donnés vous permettent simplement d'écarter des Numéros fantaisistes, et ne peuvent en aucun cas vous donner la certitude qu'un numéro est réel ou non. [...] Lire la suite

[...]- Clé Rib ou Rip après saisie Code Etablissement, Code Guichet, et numéro de Compte. - Numéro Siret : Basé sur les 9 premiers chiffres du numéro SIREN attribué aux entreprises lors de l'enregistrement au greffe du Tribunal de commerce - Numéro Insee : Votre numéro Insee que l'on retrouve sur vos feuilles maladies. Les résultats donnés vous permettent simplement d'écarter des Numéros fantaisistes, et ne peuvent en aucun cas vous donner la certitude qu'un numéro est réel ou non. [...] Lire la suite

- Ajouté le 2003-05-25 00:00:00

- |

- Mis à jour le 2012-12-06 00:37:36

AccountConverter

Convertissez automatiquement les numéros de compte SYSCOA ou SYSCOHADA en numéros de compte PCG et inversement.

[...]Passez d'un plan comptable français au plan comptable ouest-africain La plupart des logiciels utilisés en Afrique francophone dans le domaine de l'expertise comptable sont des applications réalisées par des éditeurs français et paramétrées avec le plan comptable français (PCG) qui est différent du plan comptable SYSCOA (Système Comptable Ouest Africain) en vigueur dans notre espace. AccountConverter vient donc solutionner ce problème en vous offrant la possibilité de convertir automatiquement les numéros de compte SYSCOA en numéros de compte PCG et inversement. [...] Lire la suite

[...]Passez d'un plan comptable français au plan comptable ouest-africain La plupart des logiciels utilisés en Afrique francophone dans le domaine de l'expertise comptable sont des applications réalisées par des éditeurs français et paramétrées avec le plan comptable français (PCG) qui est différent du plan comptable SYSCOA (Système Comptable Ouest Africain) en vigueur dans notre espace. AccountConverter vient donc solutionner ce problème en vous offrant la possibilité de convertir automatiquement les numéros de compte SYSCOA en numéros de compte PCG et inversement. [...] Lire la suite

- Ajouté le 2018-12-12 10:44:50

- |

- Mis à jour le 2018-12-12 10:44:53

Un pirate arrêté après avoir mémorisé plus de 1000 numéros de cartes bancaires

Chez Logithèque, nous nous efforçons de vous donner les meilleurs conseils en matière de sécurité. Notamment dans le but que vous puissiez garder secrètes vos données personnelles. Mais il y a parfois des cas qui sont quasiment impossibles à anticiper. C'est le cas de ce jeune hacker japonais dont le seul outil de hack était... Sa mémoire. [...]

Lire la suite

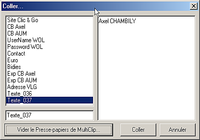

MultiClip

Presse-papiers multiple. [...]

[...]Au lieu de faire "Ctrl C", vous faites "Ctrl Q" et vous pouvez ainsi copier des dizaines de choses différentes (textes, images) ! Au lieu de faire "Ctrl V", vous faites "Ctrl Espace" et une fenêtre s'ouvre alors, vous permettant de choisir ce que vous voulez coller parmi les dizaines de choses que vous avez copié ! Idéal pour mots de passe, numéros de carte bleue, copier/coller de bribes de texte ou d'images multiples. [...] Lire la suite

[...]Au lieu de faire "Ctrl C", vous faites "Ctrl Q" et vous pouvez ainsi copier des dizaines de choses différentes (textes, images) ! Au lieu de faire "Ctrl V", vous faites "Ctrl Espace" et une fenêtre s'ouvre alors, vous permettant de choisir ce que vous voulez coller parmi les dizaines de choses que vous avez copié ! Idéal pour mots de passe, numéros de carte bleue, copier/coller de bribes de texte ou d'images multiples. [...] Lire la suite

- Ajouté le 2003-10-21 00:00:00

- |

- Mis à jour le 2012-12-06 00:40:08

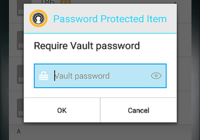

Norton Identity Safe Android

Norton Identity Safe est un gestionnaire de mots de passe gratuit permettant de sécuriser ses identifiants ou de protéger des numéros de carte bancaire

[...]Vous pouvez également stocker dans ce coffre-fort virtuel des informations personnelles comme le numéro de vos cartes bleus, pour vous éviter de les garder enregistrés sur les sites web marchands ou des notes. Norton Identity Safe peut être synchronisé sur l'ensemble de vos appareils y compris votre ordinateur. En effet, l'utilisateur dispose des extensions web éponymes sur Firefox et Chrome. [...] Lire la suite

[...]Vous pouvez également stocker dans ce coffre-fort virtuel des informations personnelles comme le numéro de vos cartes bleus, pour vous éviter de les garder enregistrés sur les sites web marchands ou des notes. Norton Identity Safe peut être synchronisé sur l'ensemble de vos appareils y compris votre ordinateur. En effet, l'utilisateur dispose des extensions web éponymes sur Firefox et Chrome. [...] Lire la suite

- Ajouté le 2017-10-18 14:15:11

- |

- Mis à jour le 2022-08-08 10:02:33

Des hackers se servent d'Amazon Alexa et Google Home pour voler vos identifiants

Des chercheurs allemands en cybersécurité ont réussi à introduire un fichier malveillant dans des assistants vocaux. Ces derniers leur permettent de demander à leurs utilisateurs des données sensibles comme un mot de passe ou les numéros d'une carte de crédit. Depuis plusieurs années, les assistants vocaux se font une place au sein de nos foyers. Un simple "Ok Google" ou "Hey Alexa" permet désormais d'obtenir rapidement et facilement des informations sans toucher un clavier ou un smartphone. Ces petits gadgets ne sont cependant pas à l'abri des hackers. [...]

Lire la suite

Une faille Tinder permettait d'accéder au compte d'un utilisateur avec son numéro de téléphone

De nombreux utilisateurs de Tinder qui craignent que quelqu'un d'autre accède à son compte auraient bien pu voir leur peur devenir réalité. Un simple numéro, et n'importe qui pouvait accéder à l'un des comptes des 50 millions d'utilisateurs. S'il suffisait d'un numéro de téléphone pour s'enregistrer [...]

Lire la suite

Cette coupe du monde sera aussi celle des cybercriminels

Comme tous les événements populaires, la Coupe du Monde est une opportunité en or pour les cybercriminels. Pourquoi ? Tout simplement parce que les hackers adorent profiter de ces événements pour organiser des attaques de plus ou moins grande envergure en trompant les utilisateurs qui, concédons le, ont la tête à autre chose que la cybersécurité en cette période. Billets gratuits et hameçonnage font bon ménage L'objectif principal des cybercriminels est d'engranger un maximum d'argent. [...]

Lire la suite

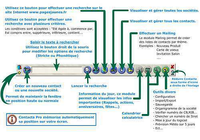

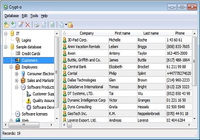

Contacta Pro

Contacta Pro vous permet de gerer vos contacts professionnel d'une facon simple et conviviable, suivre les actions, rappels, entretiens...

[...]Il est également possible rechercher des contacts sur les pages pro et les pages jaunes (compatible avec la nouvelle présentation des pages jaunes) et importer le résultat dans Contacta Pro., rechercher des informations financières, vérifier un numéro de carte bancaire, un numéro de compte ou un numéro de Siren... Lire la suite

[...]Il est également possible rechercher des contacts sur les pages pro et les pages jaunes (compatible avec la nouvelle présentation des pages jaunes) et importer le résultat dans Contacta Pro., rechercher des informations financières, vérifier un numéro de carte bancaire, un numéro de compte ou un numéro de Siren... Lire la suite

- Ajouté le 2011-11-08 00:00:00

- |

- Mis à jour le 2012-12-06 00:45:12

Comment s’y prennent les pirates pour usurper votre identité ?

Nom, numéros de cartes ou de comptes bancaires, numéro de permis de conduire, voici un échantillon des informations qui fondent notre identité. L'usurpation d'identité survient lorsque quelqu'un dérobe l'une ou plusieurs de ces données pour les utiliser à son avantage afin de commettre un délit ou un crime, d'obtenir un prêt bancaire ou un emploi par exemple. Avec l'essor du numérique et l'importance qu'il revêt dans notre vie quotidienne, les pirates utilisent désormais des techniques de plus en plus sophistiquées pour réaliser leurs méfaits. Quelles sont ces méthodes ? Le classique Phishing ou hameçonnage [...]

Lire la suite

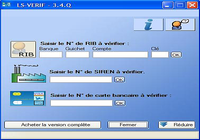

LS-VERIF

LS-VERIF vous permet de contrôler les numéros de SIREN, RIB et de carte bancaire.

[...]Grace à son option intégrée de mise en veille , LS-VERIF sait ce faire discret et peut etre activé d'un simple clic Lire la suite

[...]Grace à son option intégrée de mise en veille , LS-VERIF sait ce faire discret et peut etre activé d'un simple clic Lire la suite

- Ajouté le 2007-03-18 19:21:07

- |

- Mis à jour le 2012-12-06 02:02:43

Crypt-o

Crypt-O vous permettra d'organiser et stocker en toute sécurité n'importe quel type d'informations précieuses, tels que logins, mots de passe, liste de clients ou d'employés, des codes d'accès, numéros de cartes bancaires, codes PIN, fichiers, etc.

[...] Lire la suite

[...] Lire la suite

- Ajouté le 2012-01-20 00:00:00

- |

- Mis à jour le 2012-12-06 03:09:59

Comment se protéger du phishing ?

Le phishing ou hameçonnage est une des techniques privilégiées des hackers pour dérober des informations personnelles. Nombreuses sont les personnes à se faire piéger par les attaques de ce type qui ne cessent de se perfectionner années après années. Elles ciblent tous les profils d'utilisateurs : des particuliers, des professionnels et même des mouvements politiques, comme nous avons pu le voir au cours des élections présidentielles aux Etats-Unis et en France. Un phénomène pris à bras le corps depuis des années par des éditeurs de solutions de sécurité comme ESET. Qu'est-ce que le phishing et comment cela fonctionne ? [...]

Lire la suite

PAPILLON 3.0.63 2013

Le logiciel PAPILLON, permet de gérer et de crypter avec un seul mot de passe la totalité des codes d'accès et des mots de passe qui nous sont utiles au quotidien.

[...]Les numéros de notre carte bleue, sa date de validité, son cryptogramme et son code d'accès. (et si nous en avons plusieurs ?). Les identificateurs et mots de passe pour gérer nos comptes bancaires par internet. [...] Lire la suite

[...]Les numéros de notre carte bleue, sa date de validité, son cryptogramme et son code d'accès. (et si nous en avons plusieurs ?). Les identificateurs et mots de passe pour gérer nos comptes bancaires par internet. [...] Lire la suite

- Ajouté le 2013-07-31 09:56:10

- |

- Mis à jour le 2013-07-31 09:56:10

Ease

Le gestionnaire de mots de passe intuitif

[...]L'interface ressemble à celle d'un smartphone, pour une prise en main facile et intuitive. Ease est un gestionnaire de mots de passe utilisé par les entreprises soucieuses de gagner en sécurité, en confidentialité, et en rapidité. Inspirée de l'interface disponible sur les smartphones, l'utilisateur comprend facilement comment l'utiliser. [...] Lire la suite

[...]L'interface ressemble à celle d'un smartphone, pour une prise en main facile et intuitive. Ease est un gestionnaire de mots de passe utilisé par les entreprises soucieuses de gagner en sécurité, en confidentialité, et en rapidité. Inspirée de l'interface disponible sur les smartphones, l'utilisateur comprend facilement comment l'utiliser. [...] Lire la suite

- Ajouté le 2018-12-20 11:07:13

- |

- Mis à jour le 2018-12-20 11:09:07

Sécuriser son adresse mail pour mieux protéger ses données personnelles.

Une boîte mail est devenue un condensé de vie. En 2016, on recense 2,7 milliards d'utilisateurs, dont 25,9 millions rien qu'en France. De notre compte mail transitent des informations primordiales telles que nos mots de passe, factures, et coordonnées bancaires. Une aubaine pour les pirates. C'est ainsi que le 15 décembre dernier, Yahoo révélait avoir été victime d'une cyberattaque en août 2013. [...]

Lire la suite

Relier vos comptes à un numéro de téléphone permet d'éviter 99% des attaques

Les hackers et autres personnes malintentionnées sont nombreux sur le net. Leur but est souvent d'accéder à vos données personnelles et bancaires afin d'en tirer profit. Heureusement, les méthodes pour bloquer leurs attaques sont nombreuses et souvent efficaces. Aujourd'hui, nous vous parlons de cette superbe technique de protection qu'est la "double authentification". Qu'est-ce que la double authentification ? [...]

Lire la suite

Pochette pour carte cadeau bleue à imprimer

Pour les fêtes de fins d'année ou pour un anniversaire, pensez à la pochette pour carte cadeau imprimable

[...]Vous pouvez donc l'ouvrir et la modifier sur tous les logiciels de traitement de texte prenant en charge ce format de fichier. Une fois modifié, il ne vous restera plus qu'à imprimer le patron et à découper en respectant les démarcations. Pour réaliser le pliage suivez les indications et rajoutez deux points de colle après avoir inséré votre surprise. [...] Lire la suite

[...]Vous pouvez donc l'ouvrir et la modifier sur tous les logiciels de traitement de texte prenant en charge ce format de fichier. Une fois modifié, il ne vous restera plus qu'à imprimer le patron et à découper en respectant les démarcations. Pour réaliser le pliage suivez les indications et rajoutez deux points de colle après avoir inséré votre surprise. [...] Lire la suite

- Ajouté le 2017-11-30 12:06:32

- |

- Mis à jour le 2017-11-30 12:13:11

Piratage Ashley Madison ou comment tromper sans se faire démasquer ?

On ne cesse de le répéter, Internet n'est pas le meilleur endroit pour conserver ses petits secrets à l'abri de tous. Les utilisateurs du site Ashley Madison s'en sont rendu compte à leur insu la semaine dernière, après le piratage de ce dernier et la publication de leurs informations personnelles sur la Toile. 32 millions d'adresses mails et de comptes d'infidèles ont ainsi été révélés au grand public, provoquant le dégout de certains, et le divorce d'autres. Car pour ceux qui ne le sauraient pas encore, Ashley Madison n'est pas n'importe quel site. C'est en effet l'un des sites d'adultère les plus populaires, qui offrent aux personnes mariées ou en couple la possibilité de rencontrer d'autres hommes et femmes comme eux, qui ont envie de « changer un peu d'air ». [...]

Lire la suite

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article

Sur le même sujet

- convertir numero en lettre

- logiciel pour gerer mes cartes bleues

- logiciel pour gerer numeros de comptes bancaires mot de passe etc

- logiciel pour generateur de numero de carte de credit

- convertir un numero de telephone en texte

- creer faux numero carte credit

- telecharger convertir numero en text dans excel

- fabricant espagnol bobine caisse et carte bleue