donner sensible appartenant entreprendre

Google Hack Database

Garder vos serveurs Web sécurisés contre le piratage est absolument essentiel pour la conservation des données sensibles appartenant à votre entreprise ou à vos clients.

[...]La base de données Google Hack est un outil gratuit de SecPoint qui va scanner vos domaines Web contres les failles de sécurité. Vous serez alors en mesure de savoir des informations sensibles ont été divulguées à Google. Lire la suite

[...]La base de données Google Hack est un outil gratuit de SecPoint qui va scanner vos domaines Web contres les failles de sécurité. Vous serez alors en mesure de savoir des informations sensibles ont été divulguées à Google. Lire la suite

- Ajouté le 2012-05-15 16:42:22

- |

- Mis à jour le 2012-12-06 03:54:15

Orange : Des pirates auraient récupéré les données d'une vingtaine d'entreprises lors d'une cyberattaque

Le géant français Orange a été visé par une cyberattaque qui aurait permis à ces initiateurs de récupérer des données appartenant à une partie de ses clients PRO/PME. Les hackers derrière cette attaque appartiennent au groupe Nefilim qui porte le nom d'un rançongiciel déjà connu des chercheurs en sécurité. Les cyberdélinquants déclarent sur leur site qu'ils sont parvenus à s'introduire dans le système informatique d'Orange en empruntant l'accès d'une filiale de l'entreprise française. Que contient cette fuite de données ? Orange Business Service qui a confirmé une attaque dans la nuit de 4 au 5 juillet 2020. [...]

Lire la suite

ARCHICRYPT 5

Avec ArchiCRYPT5, protégez vos données sensibles, en les cryptant conformément à la législation française!

[...]Vous devez envoyer des données confidentielles à des tiers? Avec ArchiCRYPT5, protégez vos données sensibles, en les cryptant conformément à la législation française! Vous pourrez ainsi préserver la confidentialité de vos données sur votre PC ou support amovible, et échanger vos documents avec des tiers tout en garantissant leur authenticité. [...] Lire la suite

[...]Vous devez envoyer des données confidentielles à des tiers? Avec ArchiCRYPT5, protégez vos données sensibles, en les cryptant conformément à la législation française! Vous pourrez ainsi préserver la confidentialité de vos données sur votre PC ou support amovible, et échanger vos documents avec des tiers tout en garantissant leur authenticité. [...] Lire la suite

- Ajouté le 2008-03-10 17:50:56

- |

- Mis à jour le 2012-12-06 02:30:58

Des millions de données de 14 entreprises se retrouvent sur des forums

Tous les jours, des bases de données personnelles plus ou moins importantes sont mises en vente sur des plateformes illégales du Darknet. Ces données dérobées à des entreprises sont devenues de véritables mines d'or pour les hackers qui peuvent ainsi élaborer ou peaufiner leurs cyberattaques. Récemment, un cybercriminel a mis en vente des millions de données qui aurait été dérobées en 2020 par des cybercriminels à des entreprises. Au total, 14 entreprises seraient concernées. Des centaines de millions de données personnelles dans la nature [...]

Lire la suite

GEST'BOUTIK Version Monoposte version Euro

Gestion commerciale complète pour tout commerce :

Le module "Gérant" permettant une gestion complète avec visualisation des données capitales à l'entreprise et devant rester confidentielles et le module "Vendeur" utilisé par les vendeurs pour l...

[...] Lire la suite

[...] Lire la suite

- Ajouté le 2001-09-09 11:19:43

- |

- Mis à jour le 2012-12-06 12:56:52

Prospection Builder logiciel d'emarketing

Logiciel de capture de données des entreprises françaises.

[...]Capturé ciblée pour vos envois professionnels et personnalisés: impression etiquettes, envoi d'emails rapides et personnalisés. Faites votre campagne d'emarketing et d'emailing par email. Envoyez vos emails en grand nombre à vos clients. [...] Lire la suite

[...]Capturé ciblée pour vos envois professionnels et personnalisés: impression etiquettes, envoi d'emails rapides et personnalisés. Faites votre campagne d'emarketing et d'emailing par email. Envoyez vos emails en grand nombre à vos clients. [...] Lire la suite

- Ajouté le 2006-09-18 18:41:30

- |

- Mis à jour le 2012-12-06 13:10:09

CentriQS

Un logiciel intégré de gestion qui centralise vos données d'entreprise, les ressources, les opérations et les fonctions commerciales de base.

[...]Commencez à utiliser CentriQS avec une solution complète pour la gestion efficace des tâches dans vos projets, des processus d'affaires et les horaires des employés. Lire la suite

[...]Commencez à utiliser CentriQS avec une solution complète pour la gestion efficace des tâches dans vos projets, des processus d'affaires et les horaires des employés. Lire la suite

- Ajouté le 2012-06-21 00:00:00

- |

- Mis à jour le 2012-12-06 03:54:36

![Apprenez à protéger efficacement les données de votre activité [Ebook gratuit] Apprenez à protéger efficacement les données de votre activité [Ebook gratuit]](https://www.logitheque.com/article-media/wp-content/uploads/sites/4/2021/09/visuel-principal.jpg)

Apprenez à protéger efficacement les données de votre activité [Ebook gratuit]

Quelle sont les clés d'une protection des données efficaces ? Comment choisir les bonnes mesures de protection de données ? Comment protéger votre entreprise des cyberattaques ? ESET a préparé un ebook gratuit très complet pour vous permettre d'y voir plus clair sur la cybersécurité. « Mon entreprise est trop petite pour être une cible. [...]

Lire la suite

Mozilla lance un support payant pour les entreprises

Les données privées, c'est important. Mais celles d'une entreprise sont bien plus risquées et attirent de nombreux pirates. C'est pourquoi, Mozilla propose désormais un service de support à destination des entreprises. Lancé au prix de 10$ par utilisateur, ce nouveau service intitulé "Mozilla Firefox Premium" intègre plusieurs fonctionnalités, principalement axées autour de la sécurité en ligne. On y retrouve par exemple un portail dédié à votre entreprise, un support privé concernant les bugs ou encore des notifications plus poussées concernant certains événements critiques du logiciel Firefox. [...]

Lire la suite

Fuite de données pour 92 millions de clients du site de généalogie MyHeritage

MyHeritage, un site récoltant l'ADN de ses clients pour retracer leurs origines, vient de remarquer un piratage massif d'un de ses fichiers contenant les données de plus de 92 millions de clients. Merci monsieur le chercheur La généalogie est un sujet fascinant, c'est pourquoi plusieurs entreprises ont vu le jour, vous proposant de dresser votre arbre généalogique, ou de découvrir, pour quelques dizaines d'euros, ce que votre ADN dit de vous, et pourquoi pas, trouver de nouveaux liens de parenté avec d'autres personnes. La société a annoncé avant hier (le 4 juin) sur son blog avoir constaté une faille de sécurité. C'est un chercheur en sécurité qui aurait indiqué au responsable de la sécurité informatique de MyHeritage avoir trouvé un fichier haché sur un serveur extérieur à ceux de l'entreprise. [...]

Lire la suite

Steganos Safe 22

Steganos Safe est un logiciel vous permettant de mettre vos données sensibles à l'abri grâce à un système de coffre fort chiffré

[...]Pensez à Safe comme un coffre-fort numérique qui vous permet de protéger vos données sensibles afin que vous soyez le seul à pouvoir y accéder. Bien qu'il s'agisse d'un logiciel de sécurité comportant un système de chiffrement ultra sophistiqué, Safe est très facile à utiliser grâce à une interface à la fois simple et intuitive. Vous pourrez aisément protéger et accéder à vos données sensibles sans pour autant nécessiter des connaissances en informatique. [...] Lire la suite

[...]Pensez à Safe comme un coffre-fort numérique qui vous permet de protéger vos données sensibles afin que vous soyez le seul à pouvoir y accéder. Bien qu'il s'agisse d'un logiciel de sécurité comportant un système de chiffrement ultra sophistiqué, Safe est très facile à utiliser grâce à une interface à la fois simple et intuitive. Vous pourrez aisément protéger et accéder à vos données sensibles sans pour autant nécessiter des connaissances en informatique. [...] Lire la suite

- Ajouté le 2021-02-10 15:24:28

- |

- Mis à jour le 2021-02-10 15:25:09

Logiciel de tableaux de bord : description et fonctionnalités

L'utilisation d'un logiciel de création de tableaux de bord financiers est le moyen le plus sûr pour améliorer la productivité de votre back-office perdu dans de nombreux tableaux Excel le plus souvent non partagés. L'outil pour tableaux de bord vous simplifiera la production de documents essentiels. Mais la question à se poser avant de choisir l'outil informatique idéal n'est-elle pas : à quoi servent les tableaux de bord financiers ? Il informe l'ensemble des partenaires de l'entreprise du déroulement de l'activité de l'entreprise tout au long de l'exercice comptable et financier. Les données recueillies et analysées donnent une vision précise de la santé financière de l'entreprise. [...]

Lire la suite

Comment protéger ses données ?

Toute entreprise a besoin de pouvoir protéger à différents degrés ses données, des plus courantes aux plus sensibles. Selon le niveau de sécurité et la capacité dont vous avez besoin, vous disposez de nombreux outils informatiques pour protéger ces données des fuites et des pertes. Utiliser un espace de stockage adapté Si la plupart des documents courants peuvent être conservés dans une GED pour favoriser le travail collaboratif, privilégiez une solution plus sécurisée pour vos archives et vos documents sensibles, comme un SAE. Cet espace de stockage est adapté aux besoins d'archivage, et met à votre disposition un coffre-fort numérique pour vous garantir la valeur probante des documents officiels ainsi que l'intégrité ou la confidentialité de fichiers historiques. [...]

Lire la suite

Dell annonce que des hackers ont ciblé des données personnelles de ses clients

Ce mercredi 28 novembre, Dell a annoncé avoir été victime d'une cyberattaque. Cette dernière aurait été perpétrée le 9 novembre dernier et concernerait des données personnelles de clients inscrits sur le site Dell.com. Des données clients dans la nature L'entreprise a annoncé que ces données comprennent des noms, des adresses e-mail ainsi que des mots de passe hashés. [...]

Lire la suite

Grindr et OkCupid exploitent les données personnelles de ses utilisateurs

Selon un rapport du New York Times, deux applications de rencontres utiliseraient les données personnelles des utilisateurs à des fins commerciales. Il s'agit cependant d'une grave violation de la législation RGPD en Europe. Grindr et OkCupid sont deux des applications de rencontre les plus téléchargées sur Android. [...]

Lire la suite

RGPD, qu'est-ce que c'est ?

L'abréviation circule dans tous les bureaux des services de communication depuis quelques temps : RGPD. A quoi cela renvoie-t -il ? De quelle manière cette nouvelle loi européenne va-t-elle impacter le quotidien des sociétés ? [...]

Lire la suite

ProspectionSuisse

Logiciel de capture de données des entreprises suisses, artisans, commerçants, professions libérales, administrations et associations incluant Raison Sociale,adresse, Fax, Tél, email, site web et même le logo.

[...]Capturé ciblée, impression etiquettes, envoi d'emails rapides et personnalisés. Faites votre campagne de marketing par email: envoyez directement des courriers à moindre coût personnalisés en y intégrant des documents multimédia, fichiers attachés dont vous avez besoin.Suivez le retour en temps réel de vos envois emails: en quelques clicks. Il ne vous reste qu'à rédiger vos propositions commerciales personnalisées et les envoyer par courrier traditionnel ou email. [...] Lire la suite

[...]Capturé ciblée, impression etiquettes, envoi d'emails rapides et personnalisés. Faites votre campagne de marketing par email: envoyez directement des courriers à moindre coût personnalisés en y intégrant des documents multimédia, fichiers attachés dont vous avez besoin.Suivez le retour en temps réel de vos envois emails: en quelques clicks. Il ne vous reste qu'à rédiger vos propositions commerciales personnalisées et les envoyer par courrier traditionnel ou email. [...] Lire la suite

- Ajouté le 2005-07-18 12:54:09

- |

- Mis à jour le 2012-12-06 01:16:12

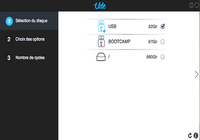

Ude 14.09

U.D.E. [...]

[...]effectue la seule méthode de suppression de données sans possibilité de restauration : L'écrasement de données multipassage. Idéal pour effacer les données sensibles avant de revendre, jeter ou donner le matériel! Contrairement à d'autres programmes , UDE ne nécessite ni installation, ni formatage, ni compétences particulière. [...] Lire la suite

[...]effectue la seule méthode de suppression de données sans possibilité de restauration : L'écrasement de données multipassage. Idéal pour effacer les données sensibles avant de revendre, jeter ou donner le matériel! Contrairement à d'autres programmes , UDE ne nécessite ni installation, ni formatage, ni compétences particulière. [...] Lire la suite

- Ajouté le 2014-09-29 09:53:41

- |

- Mis à jour le 2014-10-28 11:53:12

Microsoft met à disposition une fonctionnalité dans Windows Analytics pour détecter les failles Meltdown et Spectre

Le vice-président de Microsoft Terry Myerson vient d'annoncer sur le blog de Windows qu'une nouvelle fonctionnalité avait été ajoutée au service gratuit Windows Analytics afin d'évaluer vos appareils, et détecter d'éventuelles failles de protection. Ces failles que l'outil recherche, ce sont les fameux Spectre et Meltdown, bien connus depuis la fin de l'année 2017 pour donner accès à des données sensibles censées êtres inaccessibles. Ce nouvel outil permettra au secteur privé d'analyser les machines connectées à leur réseau informatique, et d'ainsi détecter les failles de sécurité. [...]

Lire la suite

Comment sensibiliser son personnel à la sécurité informatique ?

Les entreprises (grandes ou petites) ont été particulièrement ciblées par des cyberattaques cette année. Si le numérique reste un levier de croissance incontournable pour les acteurs économiques, il est aussi vecteur de vulnérabilités. Une simple manque de prudence ou un oubli peut avoir de terribles conséquences pour votre activité. Les failles souvent d'origine humaine peuvent être comblées. [...]

Lire la suite

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article