éphémère validation étape smartphone

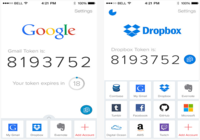

Google Authenticator ios

Améliorez la sécurité de vos comptes web avec l'application de validation en deux étapes de Google, qui génère des codes d'accès éphémères.

[...]L'application est capable de générer aléatoirement des codes éphémères de validation en deux étapes sur votre smartphone. Il faut faire assez vite de copier le code, et le rentrer dans l'application qui le demande car sa durée de validité est de 30 secondes. Google Authenticator peut remplacer la vérification par SMS qui n'est pas des plus pratiques surtout si vous n'avez pas une bonne couverture réseau. [...] Lire la suite

[...]L'application est capable de générer aléatoirement des codes éphémères de validation en deux étapes sur votre smartphone. Il faut faire assez vite de copier le code, et le rentrer dans l'application qui le demande car sa durée de validité est de 30 secondes. Google Authenticator peut remplacer la vérification par SMS qui n'est pas des plus pratiques surtout si vous n'avez pas une bonne couverture réseau. [...] Lire la suite

- Ajouté le 2016-01-12 10:32:10

- |

- Mis à jour le 2016-01-12 10:35:46

Google Authenticator android

L’application de Google pour mieux sécuriser vos données avec la méthode de validation en deux étapes (double authentification)

[...]L'application est capable de générer aléatoirement des codes éphémères de validation en deux étapes sur votre smartphone. Il faut faire assez vite de copier le code, et le rentrer dans l'application qui le demande car sa durée de validité est de 30 secondes. Google Authenticator peut remplacer la vérification par SMS qui n'est pas des plus pratiques surtout si vous n'avez pas une bonne couverture réseau. [...] Lire la suite

[...]L'application est capable de générer aléatoirement des codes éphémères de validation en deux étapes sur votre smartphone. Il faut faire assez vite de copier le code, et le rentrer dans l'application qui le demande car sa durée de validité est de 30 secondes. Google Authenticator peut remplacer la vérification par SMS qui n'est pas des plus pratiques surtout si vous n'avez pas une bonne couverture réseau. [...] Lire la suite

- Ajouté le 2016-01-12 10:57:41

- |

- Mis à jour le 2020-02-03 16:12:31

Duo Mobile iOS

Se protéger des pirates avec la validation en deux étapes sur les services web (mail, réseau social...) et cette application pour l'authentification à double facteur

[...]Elle génère de façon aléatoire des codes de validation de deuxième étape. Pour l'utiliser il faudra d'abord la coupler au service web que vous souhaitez protéger. Ce service en ligne peut être votre réseau social favori (Snapchat, Facebook), une application Cloud (Dropbox, Box, Microsoft One Drive), ou un gestionnaire de mot de passe comme Lastpass. [...] Lire la suite

[...]Elle génère de façon aléatoire des codes de validation de deuxième étape. Pour l'utiliser il faudra d'abord la coupler au service web que vous souhaitez protéger. Ce service en ligne peut être votre réseau social favori (Snapchat, Facebook), une application Cloud (Dropbox, Box, Microsoft One Drive), ou un gestionnaire de mot de passe comme Lastpass. [...] Lire la suite

- Ajouté le 2016-01-12 10:49:26

- |

- Mis à jour le 2016-01-12 10:52:47

Mieux sécuriser ses comptes avec la validation en deux étapes

Sécuriser ses données, c'est primordial. On a beau avoir un mot de passe efficace (long comme un bras, avec des majuscules et tout plein de chiffres), on n'est jamais à l'abri d'un piratage ou d'un simple oubli. Sans adopter un comportement paranoïaque, il faut être conscient que le cloud, les applications ayant accès à nos cartes bancaires, et nos réseaux sociaux comportent des failles de sécurité. Des failles que l'on peut tenter de combler avec la validation en deux étapes ou double authentification. Kezako ? [...]

Lire la suite

Duo Mobile Android

Protégez vous des hackers en activant le service de validation en deux étapes de votre service web et en le liant avec cette application de sécurité

[...]L'application prend en compte le lieu dans lequel s'effectue la seconde étape de validation de connexion à l'un de vos comptes. L'application relèvera automatiquement les nouveaux lieux de de connexion de façon à vous permettre de remarquer ceux qui sont inhabituels. Ainsi, personne ne pourra se connecter à votre compte mail ou cloud même en possédant vos identifiants et votre mot de passe. [...] Lire la suite

[...]L'application prend en compte le lieu dans lequel s'effectue la seconde étape de validation de connexion à l'un de vos comptes. L'application relèvera automatiquement les nouveaux lieux de de connexion de façon à vous permettre de remarquer ceux qui sont inhabituels. Ainsi, personne ne pourra se connecter à votre compte mail ou cloud même en possédant vos identifiants et votre mot de passe. [...] Lire la suite

- Ajouté le 2016-01-12 10:45:23

- |

- Mis à jour le 2024-09-27 16:34:09

Authy iOS

Protégez mieux l'accès aux services web que vous utilisez au quotidien (réseau social, cloud, appli web, jeu) avec Authy, une application pour l'authentification double facteur

[...]Authy permet de mieux protéger vos données en rajoutant une couche supplémentaire de sécurité au moment de votre identification. L'application fonctionne avec énormément de services Web, qu'il s'agisse de votre réseau social, de votre boîte mail ou encore de votre outil de sauvegarde en ligne. Pour utiliser Authy, il faudra au préalable effectuer une configuration rapide dans le compte que vous souhaitez sécuriser via son site web ou son application. [...] Lire la suite

[...]Authy permet de mieux protéger vos données en rajoutant une couche supplémentaire de sécurité au moment de votre identification. L'application fonctionne avec énormément de services Web, qu'il s'agisse de votre réseau social, de votre boîte mail ou encore de votre outil de sauvegarde en ligne. Pour utiliser Authy, il faudra au préalable effectuer une configuration rapide dans le compte que vous souhaitez sécuriser via son site web ou son application. [...] Lire la suite

- Ajouté le 2016-01-12 10:55:24

- |

- Mis à jour le 2016-01-12 10:55:30

Et si vous validiez votre titre de transport avec votre smartphone ?

En chine, les usagers pourront à partir de mai payer leurs trajets dans le métro pékinois en dégainant leur smartphone même sans la technologie NFC. Selon le média Beijing Youth Daily, il suffira de scanner un QR code depuis son mobile pour franchir les portiques d'une gare de métro et débuter son trajet. Plus besoin du NFC pour payer ! Les utilisateurs du métro de Pekin peuvent depuis 2017 utiliser leur smartphone pour payer un trajet à l'aide de la puce NFC (Near Field Communication) logée dans leur mobile. [...]

Lire la suite

FonePaw Récupération de données Android

Récupérez les données de votre smartphone Android depuis votre ordinateur grâce au logiciel FonePaw.

[...]Véritable trousse de secours, ce programme est capable de détecter tous les fichiers supprimés et de les récupérer en l'état. Facile d'utilisation, ce logiciel fonctionne en quatre étapes : connexion du smartphone à l'ordinateur, sélection du type de fichiers à récupérer, choix des fichiers à analyser, récupération des fichiers en question. En deux temps trois mouvements vous pourrez profiter des photos, vidéos, ou messages perdus ou supprimés par inadvertance de votre smartphone Android. [...] Lire la suite

[...]Véritable trousse de secours, ce programme est capable de détecter tous les fichiers supprimés et de les récupérer en l'état. Facile d'utilisation, ce logiciel fonctionne en quatre étapes : connexion du smartphone à l'ordinateur, sélection du type de fichiers à récupérer, choix des fichiers à analyser, récupération des fichiers en question. En deux temps trois mouvements vous pourrez profiter des photos, vidéos, ou messages perdus ou supprimés par inadvertance de votre smartphone Android. [...] Lire la suite

- Ajouté le 2016-08-23 16:48:12

- |

- Mis à jour le 2017-12-12 11:10:34

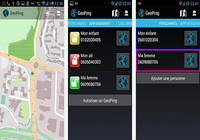

GeoPing Android

Anxieux d'où se trouve votre enfant? [...]

[...]Le principe est simple et se passe en 3 étapes. Notons qu'il est indispensable que les deux smartphones (celui du parent et celui de l'enfant) soient équipés de l'application. Etape 1 : un SMS est envoyé du smartphone du parent vers celui de l'enfant; [...] Lire la suite

[...]Le principe est simple et se passe en 3 étapes. Notons qu'il est indispensable que les deux smartphones (celui du parent et celui de l'enfant) soient équipés de l'application. Etape 1 : un SMS est envoyé du smartphone du parent vers celui de l'enfant; [...] Lire la suite

- Ajouté le 2014-02-18 16:32:12

- |

- Mis à jour le 2014-05-26 11:14:07

Google Authenticator

Google Authenticator génère des codes de validation en deux étapes sur votre téléphone.

[...]Laissez-vous tenter par celle-là :En premier lieu, quelques informations complémentaires à savoir : Google Inc. est le créateur de Google Authenticator. [...] Lire la suite

[...]Laissez-vous tenter par celle-là :En premier lieu, quelques informations complémentaires à savoir : Google Inc. est le créateur de Google Authenticator. [...] Lire la suite

- Ajouté le 2015-03-18 09:12:12

- |

- Mis à jour le 2024-08-28 13:28:56

Comment sécuriser son compte PSN ou Xbox Live ?

C'est un thème qui devrait concerner tous les gamers sur Playsation ou Xbox. En effet, le Playstation Network de Sony a déjà été attaqué à maintes reprises. Les hackers avaient pu dérober des données personnelles comme des identifiants, mais également des données bancaires. Le Xbox Live a également été victime d'attaques très ciblées. Il faut dire que ces bases de données représentent du pain béni pour les hackers qui peuvent les revendre au marché noir au plus offrant. [...]

Lire la suite

NRJ Belgique Smartphone

Téléchargez gratuitement l’appli NRJ Belgique sur Android Smartphone et vous pourrez : - Écouter la radio en live NRJ et 15 Webradios NRJ : Hits,...

[...]Vous pouvez télécharger NRJ Belgique Smartphone :Avant toutes choses, que savoir sur NRJ Belgique Smartphone : NRJ-Audio est l'éditeur de cette app. Cette app est une appli de la catégorie "Multimédia Audio Vidéo", très facilement installable sur votre terminal . [...] Lire la suite

[...]Vous pouvez télécharger NRJ Belgique Smartphone :Avant toutes choses, que savoir sur NRJ Belgique Smartphone : NRJ-Audio est l'éditeur de cette app. Cette app est une appli de la catégorie "Multimédia Audio Vidéo", très facilement installable sur votre terminal . [...] Lire la suite

- Ajouté le 2014-12-27 12:12:12

- |

- Mis à jour le 2014-12-27 12:12:12

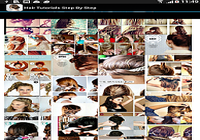

Tutoriels Cheveux étape par

Tutoriels Cheveux étape par étape.

[...]Afin de réussir à faire marcher Tutoriels Cheveux étape par correctement il est nécessaire de bénéficier de la version d'Android 2.3.3 ou version ultérieure. Cette application a été éditée par UCharDev. Ce logiciel n'est pas strictement censuré aux enfants, mais nous vous avisons que peut-être quelques vidéos peuvent ne pas être convenables aux enfants mineurs et nécessitent votre approbation. [...] Lire la suite

[...]Afin de réussir à faire marcher Tutoriels Cheveux étape par correctement il est nécessaire de bénéficier de la version d'Android 2.3.3 ou version ultérieure. Cette application a été éditée par UCharDev. Ce logiciel n'est pas strictement censuré aux enfants, mais nous vous avisons que peut-être quelques vidéos peuvent ne pas être convenables aux enfants mineurs et nécessitent votre approbation. [...] Lire la suite

- Ajouté le 2015-04-15 18:12:12

- |

- Mis à jour le 2015-04-15 18:12:12

NRJ Léman Smartphone

Ecoutez gratuitement tous vos Hits préférés en téléchargent gratuitement l'appli NRJ Léman et vous pourrez : - Ecouter gratuitement et en illimité:...

[...]NRJ Léman Smartphone est édité par NRJ-Audio. Plus de 7 personnes ont donné leur avis sur NRJ Léman Smartphone. De ce fait, elle a une note de 3,6/5. [...] Lire la suite

[...]NRJ Léman Smartphone est édité par NRJ-Audio. Plus de 7 personnes ont donné leur avis sur NRJ Léman Smartphone. De ce fait, elle a une note de 3,6/5. [...] Lire la suite

- Ajouté le 2014-12-27 18:12:12

- |

- Mis à jour le 2014-12-27 18:12:12

OTP auth iOS

Un service de double authentification gratuit sur iOS pour mieux sécuriser vos données et l'accès à vos comptes (Facebook, Snapchat, Evernote, Dropbox etc.

[...]Compatible avec iCloud, mail, Google, Facebook Dropbox et une pléiade d'autres services, OTP auth fonctionne tout simplement en générant des codes temporaires de validation de la deuxième étape de votre authentification. Ainsi, un individu malhonnête qui dérobe vos identifiants et votre mot de passe ne peut pas se connecter à votre compte sans ce code temporaire. Encore faut-il activer ce service de double authentification (identification en deux étapes) dans les réglages de votre service web. [...] Lire la suite

[...]Compatible avec iCloud, mail, Google, Facebook Dropbox et une pléiade d'autres services, OTP auth fonctionne tout simplement en générant des codes temporaires de validation de la deuxième étape de votre authentification. Ainsi, un individu malhonnête qui dérobe vos identifiants et votre mot de passe ne peut pas se connecter à votre compte sans ce code temporaire. Encore faut-il activer ce service de double authentification (identification en deux étapes) dans les réglages de votre service web. [...] Lire la suite

- Ajouté le 2016-01-12 10:37:13

- |

- Mis à jour le 2016-01-12 10:40:11

Le tracé du tour de France 2014

Vous êtes fan de la petite reine et vous ne manquez aucune étape du tour de France? [...]

[...]Une édition 2014 inhabituelle qui débutera le 5 Juillet et durera trois semaines. 3656 km de parcours, 6 arrivées d'étapes au sommet, les redoutables pavés du Nord et un seul contre la montre, voilà le programme. Le parcours du Tour de France 2015 est ici [...] Lire la suite

[...]Une édition 2014 inhabituelle qui débutera le 5 Juillet et durera trois semaines. 3656 km de parcours, 6 arrivées d'étapes au sommet, les redoutables pavés du Nord et un seul contre la montre, voilà le programme. Le parcours du Tour de France 2015 est ici [...] Lire la suite

- Ajouté le 2013-10-23 16:18:58

- |

- Mis à jour le 2015-07-13 14:10:32

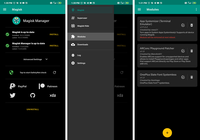

Magisk

[...]Le Root consiste a élever les privilèges administrateurs sur votre appareil et à vous donner accès aux réglages cachés que le fabricant de votre smartphone à bloqué. Toutefois, l'élévation de privilèges n'a pas que des avantages. Ne pas ajuster correctement ses paramètres de sécurité, c'est aussi exposer son smartphone et ses données les plus sensibles. [...] Lire la suite

- Ajouté le 2019-10-08 15:53:09

- |

- Mis à jour le 2019-10-08 17:02:38

272 millions d’adresses mail et de mots de passe dérobés !

Hold Security, une entreprise américaine spécialisée dans la protection de données a découvert une fuite de plus de 272,3 millions d'adresses mails et de mots de passes associés auprès d'un hacker russe. Parmi les services de messagerie impactés on retrouve de grands noms tels que Gmail, Yahoo, Hotmail et Mail.ru. Une fuite de très grande ampleur même si les mots de passes et adresses répertoriés dans la base de données du cybercriminel russe ne donnent pas nécessairement accès aux comptes personnels des messageries. Les services de messagerie ne sont pas coupables Selon l'analyste de Hold Security qui a réussi à rentrer en contact avec le loquace pirate russe, ce dernier aurait tout simplement infiltré les bases de données de services et de sites web pour dérober les adresses mail et les mots de passent des utilisateurs. [...]

Lire la suite

Comment chiffrer son disque dur ou sa clé USB ?

Sécuriser ses données est aujourd'hui un véritable enjeu pour les entreprises et les particuliers. En effet, personne n'est à l'abri, pas même mark Zuckerberg, le grand boss de Facebook qui s'est fait hacker ses comptes Pinterest et Twitter. Un comble. Les individus mal intentionnés ne reculent devant rien et leurs techniques évoluent toujours. La solution la plus efficace à l'heure actuelle est la prévention. [...]

Lire la suite

AirMore-Transfert des fichiers iOS

Transférez rapidement vos fichiers de votre smartphone vers PC en utilisant l'application AirMore et profitez de la vitesse du WiFi.

[...]Les appareils devront être connectés sur le même réseau. Lancez l'application sur votre smartphone, associer les deux appareils via un QRcode, et appuyez sur START. Airmore vous fournira une adresse sur laquelle vous pourrez vous rendre via le navigateur de votre PC. [...] Lire la suite

[...]Les appareils devront être connectés sur le même réseau. Lancez l'application sur votre smartphone, associer les deux appareils via un QRcode, et appuyez sur START. Airmore vous fournira une adresse sur laquelle vous pourrez vous rendre via le navigateur de votre PC. [...] Lire la suite

- Ajouté le 2017-02-28 13:21:24

- |

- Mis à jour le 2017-07-26 11:23:12

Actualité

Actualité

-

Copilot et Microsoft Office 365 : une révolution des méthodes de travail

Copilot et Microsoft Office 365 : une révolution des méthodes de travail

Copilot vient d'arriver Vous en entendez beaucoup parler, le petit logo est apparu partout, et en effet, Microsoft communique énormément sur une nouvelle fonctionnalité : Copilot. [...]

Lire l'article -

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article