malveillant prévenir fuite information

GateWall Mail Security

"GateWall Mail Security" est une solution pour la protection de la messagerie d'entreprise contre les virus, le phishing, les spams et autres messages malveillants, qui permet de prévenir les fuites d'informations confidentielles.

[...]Le produit a des options de sauvegarde des messages et le suivi des comptes e-mail, supporte la synchronisation avec MS Exchange 2003 et Lotus Domino via IMAP, et peut également fonctionner avec tous les autres serveurs de messagerie. Lire la suite

[...]Le produit a des options de sauvegarde des messages et le suivi des comptes e-mail, supporte la synchronisation avec MS Exchange 2003 et Lotus Domino via IMAP, et peut également fonctionner avec tous les autres serveurs de messagerie. Lire la suite

- Ajouté le 2012-10-12 15:55:37

- |

- Mis à jour le 2012-12-06 03:59:23

USB Security

Permet aux utilisateurs et administrateurs réseau d'imposer des restrictions sur les périphériques USB autorisés.

[...]Cela aide à prévenir l'infection par les logiciels malveillants, fuite d'informations ou tout autre problème technique USB. Lire la suite

[...]Cela aide à prévenir l'infection par les logiciels malveillants, fuite d'informations ou tout autre problème technique USB. Lire la suite

- Ajouté le 2012-04-27 00:00:00

- |

- Mis à jour le 2012-12-06 03:19:57

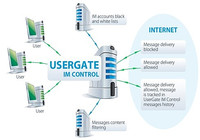

UserGate IM Control

Une solution de contrôle de messagerie par Entensys, qui peut être utilisé pour optimiser le temps de travail des employés, pour prévenir les fuites de données et les menaces informatiques.

[...]Caractéristiques principales : contrôle de messageries instantanées, listes noires et blanches, Monitoring et de prévention des fuites de données (DLP), analyse automatique du texte du message. Lire la suite

[...]Caractéristiques principales : contrôle de messageries instantanées, listes noires et blanches, Monitoring et de prévention des fuites de données (DLP), analyse automatique du texte du message. Lire la suite

- Ajouté le 2012-09-27 16:17:07

- |

- Mis à jour le 2012-12-06 03:58:57

Des films piratés diffusent des logiciels malveillants, prévient Microsoft

En cette période de confinement, il est nécessaire de trouver des occupations sans pouvoir sortir de chez soi à volonté. Pour beaucoup, c'est le moment idéal pour écumer le catalogue de Netflix ou d'Amazon Prime. Pour d'autres, c'est l'occasion de parcourir les sites de streaming illégal qui ont connu une hausse de fréquentation ces dernières semaines. Mais Microsoft avertit les utilisateurs que ces films peuvent entrainer une infection de votre ordinateur. En effet, la firme de Redmond prévient que certains sites malveillants profitent de la situation pour essayer d'infecter les machines des utilisateurs. [...]

Lire la suite

Des hackers dérobent des données bancaires grâce à des icônes de sites web

Les méthodes de piratage ne cessent d'évoluer. Les cybercriminels sont perpétuellement à la recherche de nouveaux stratagèmes pour voler des données sensibles ou infecter des machines. Le jeu du chat et de la souris entre les entreprises de cybersécurité et les hackers est donc bien loin d'être terminé. Pour preuve, récemment des hackers sont parvenus à dissimuler un script malveillant dans une image favicon (icone symbolisant un site web) pour échapper aux systèmes de détection des entreprises de cybersécurité. Des skimmers cachés dans des métadonnées favicon [...]

Lire la suite

Android enregistre une nouvelle application néfaste toutes les 22 secondes

L'OS mobile de Google s'invite dans 75% des Smartphones achetés au premier trimestre de cette année 2013. Il semblerait qu'Android soit aujourd'hui victime de son succès. Android fait l'objet de tout l'attention des cybercriminels qui multiplient le développement d'applications nuisibles. Selon G Data Security Labs pour le seul mois de mai, Android aurait été envahi par plus de 124.000 applications malveillantes. La majorité d'entres elles aurait pour but de voler les informations personnelles des propriétaires ou encore l'envoie de SMS ainsi que des appels surtaxés. [...]

Lire la suite

Quelles seront les limitations de Windows 10 pour ARM ?

Ce week-end, un document a fuité sur le web avec des informations sur Windows 10 pour ARM. Rapidement, le fichier a été retiré mais il a été possible de recueillir pas mal d'informations sur la version de Windows 10 destinée aux processeurs de Qualcomm. En effet, la page web en question listait toutes les limitations de Windows 10 pour processeurs ARM. Voici le détail. Tout d'abord, Windows 10 pour ARM ne prendra en charge que les drivers ARM64. [...]

Lire la suite

Une faille zero-day d’Adobe Reader a déjà un patch temporaire

Sale temps pour la sécurité des logiciels. Il y a quelques heures, nous apprenions que le logiciel Adobe Reader était victime d'une faille zero-day. Celle-ci permettrait à des hackers via des fichiers PDF malveillants d'obtenir certaines informations comme des mots de passe hashés. Note : Selon Wikipedia, une faille zero-day est une « vulnérabilité informatique n'ayant fait l'objet d'aucune publication ou n'ayant aucun correctif connu. La terminologie "zero-day" ne qualifie pas la gravité de la faille. [...]

Lire la suite

Cette faille dans Microsoft Office mettait en danger les mots de passe et autres données des utilisateurs

Les différentes versions de Microsoft Office comportent une vulnérabilité qui, une fois exploitée, permet de récupérer des données personnelles des utilisateurs telles que des mots de passe et autres informations sensibles. Une faille découverte en novembre par une société tierce Le bug a été découvert par la société Mimecast basée en Israël. L'entreprise spécialisée dans la cybersécurité a averti Microsoft le 6 novembre dernier. Quelques jours plus tard, Microsoft est parvenue à reproduire le bug et à mettre au point un correctif, grâce aux informations fournies par Mimecast. [...]

Lire la suite

Le rosaire lancé par le Vatican hacké en 15 minutes

Un rosaire connecté et lancé par le Vatican disposait de nombreuses failles de sécurité. L'application liée à ce dernier pouvait être hackée en seulement quelques minutes. La semaine dernière, le Vatican a décidé, à la surprise générale, de sortir un rosaire connecté. Disponible pour la modique somme de 110$, ce dernier se connecte à une application officielle du Vatican sur iOS et Android. Il permet alors de faire des rappels réguliers pour prier, mais aussi d'adresser différentes prières. [...]

Lire la suite

Vie privée : La batterie de votre smartphone peut révéler ce que vous lisez et écrivez

Et si la batterie de votre smartphone était utilisée pour extraire des informations sur votre vie privée ? C'est la question que se sont posés des chercheurs. Le groupe de scientifiques est d'ailleurs parvenu à démontrer que l'analyse de la consommation d'énergie de votre smartphone pouvait être utilisée pour révéler ce que vous lisez ou écrivez depuis votre téléphone. Comment est-ce possible ? Les chercheurs des universités d'Austin, de Technion et de l'université hébraïque expliquent dans leur article consultable en ligne qu'une batterie "malveillante" peut collecter des informations privées sur son utilisateur. [...]

Lire la suite

Dashlane analyse votre boîte de réception pour retrouver vos anciens mots de passe

Le logiciel Dashlane est un véritable allié au quotidien pour gérer les mots de passe. Pour peu que vous ayez du mal à retrouver vos différents comptes, c'est vraiment un outil qui peut vous permettre de gagner du temps. Mais Dashlane veut aller encore plus loin dans l'optique de vous protéger. Et pour cela, il n'hésite pas à plonger pour aller retrouver vos plus anciens courriels... Dashlane lance Inbox Security Scan [...]

Lire la suite

Attention !

Les menaces se cachent parfois là où on les attend le moins. C'est en tout cas ce que doit se dire l'éditeur de logiciels de sécurité Trend Micro qui a partagé sur son blog la découverte d'un outil malveillant plutôt original. En effet, celui-ci utilise les mèmes partagés sur le réseau social Twitter pour agir. Un malware dans une image ? Savez-vous ce qu'est la stéganographie ? [...]

Lire la suite

OnePlus TV : Une smart TV OnePlus dès 2019

C'est la surprise de ce début de semaine. Alors que tous les yeux sont rivés sur le prochain OnePlus 6T, le fabricant chinois a fait savoir sur son forum qu'il s'apprêtait à lancer son propre téléviseur connecté. Dans cette annonce, OnePlus explique par le biais de son PDG vouloir « amener l'environnement domestique à un niveau supérieur de connectivité intelligente ». Le trublion veut construire un nouveau produit haut de gamme, avec tout son savoir-faire en matière de qualité d'image et audio « pour connecter les foyers de manière plus transparente. » Une OnePlus TV dopée à l'intelligence artificielle [...]

Lire la suite

Informations système

Outil très simple permettant d'afficher les informations du système.

[...]Informations système est une appli de la catégorie "Utilitaires", très facilement téléchargeable sur votre terminal Android. Depuis sa création Informations système en est à la version 1.0.1. Avec jugements, elle affiche une note moyenne de 0,0 sur 5. [...] Lire la suite

[...]Informations système est une appli de la catégorie "Utilitaires", très facilement téléchargeable sur votre terminal Android. Depuis sa création Informations système en est à la version 1.0.1. Avec jugements, elle affiche une note moyenne de 0,0 sur 5. [...] Lire la suite

- Ajouté le 2014-12-21 14:12:12

- |

- Mis à jour le 2014-12-21 15:05:35

Google Chrome corrige deux failles de sécurité

Il y a quelques jours, Google a opéré une nouvelle mise à jour pour son navigateur Chrome. Cette dernière a servi a corriger deux failles de sécurité dont l'une avait déjà été exploitée par des personnes malveillantes. Les mises à jour de sécurité sont une pratique commune des développeurs et notamment pour Google. Leur navigateur Google Chrome a beau être très performant, chacune de ses nouvelles versions s'accompagne généralement de quelques bugs et failles de sécurité. Ces dernières étant particulièrement appréciées des hackers, il convient de les corriger rapidement. [...]

Lire la suite

Chrome Cleanup : Comment utiliser l'anti-malware de Google Chrome ?

En 2017, le partenariat entre Google et ESET, l'un des leaders du marché de la cybersécurité a donné naissance à Chrome Cleanup. Chrome Cleanup n'est autre que la solution anti-malware intégrée au navigateur Google Chrome. Elle est un peu méconnue du grand public, probablement parce qu'elle fonctionne en arrière-plan et de façon automatique. Eh oui, vous ne le savez peut-être pas, mais avec Chrome Cleanup, le navigateur Chrome est en mesure d'analyser les fichiers stockés sur votre PC et ce, sans la moindre intervention de votre part. Chrome Cleanup est-il dangereux pour votre vie privée ? [...]

Lire la suite

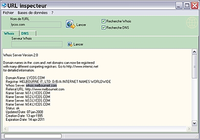

Url inspecteur

URL inspecteur est un utilitaire d'information de réseau qui permet de trouver toute l'information disponible sur une adresse IP, un nom d'hôte ou de domaine, incluant le pays, l'état ou la province, la ville, le nom du fournisseur réseau.

[...]Contrairement à d'autres utilitaires standards Whois, URL inspecteur peut trouver l'information sur un ordinateur localisé dans n'importe quelle partie du monde, en interrogeant intelligemment la base de données appropriée et en délivrant tous les enregistrements reliés en quelques secondes. Le programme peut extraire l'information à partir de plus de 60 serveurs à travers le monde. Lire la suite

[...]Contrairement à d'autres utilitaires standards Whois, URL inspecteur peut trouver l'information sur un ordinateur localisé dans n'importe quelle partie du monde, en interrogeant intelligemment la base de données appropriée et en délivrant tous les enregistrements reliés en quelques secondes. Le programme peut extraire l'information à partir de plus de 60 serveurs à travers le monde. Lire la suite

- Ajouté le 2008-01-11 04:43:57

- |

- Mis à jour le 2013-07-01 10:02:10

Vault 7 : ce que la CIA pense des antivirus…

La CIA est dans la tourmante depuis qu'une série de documents a été dévoilée par le site WikiLeaks. Baptisé Vault 7, cette fuite d'informations a débuté le 7 mars dernier avec la publication de pas moins de 8 761 documents qui sont datés de 2013 à 2016. Et parmi ces documents, la CIA y parle des antivirus. WikiLeaks a d'ailleurs publié leurs écrits à propos de six d'entre eux : Comodo, Kaspersky, Avira, AVG, F-Secure et Bitdefender. Que pensent les services secrets des protections de nos ordinateurs ? [...]

Lire la suite

Google va désormais prioriser les sources d'informations

Google est le moteur de recherche le plus utilisé au monde, et de nombreux sites y publient des articles chaque jour. C'est pourquoi il est assez courant de retrouver plusieurs fois la même information sur différents sites. La firme vient cependant d'annoncer que les recherches de Chrome vont désormais afficher en priorité les sites à l'origine d'une information. Prenons une information simple, émise par une entreprise. Par exemple, l'information que Google va désormais changer son algorithme de recherche. [...]

Lire la suite

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article