principal producteur logiciel sécurité informatique

Netbios Share Scanner

Netbios Share Scanner est un scanner réseau de SecPoint, l'un des principaux producteurs de logiciels de sécurité informatique.

[...]En ces jours où les pirates sont une menace constante pour les serveurs Web d'une entreprise, il est plus important que jamais de tester fréquemment des systèmes informatiques aux les failles de sécurité. Netbios Share Scanner est une solution conviviale et efficace à la fois pour Linux et Windows. Lire la suite

[...]En ces jours où les pirates sont une menace constante pour les serveurs Web d'une entreprise, il est plus important que jamais de tester fréquemment des systèmes informatiques aux les failles de sécurité. Netbios Share Scanner est une solution conviviale et efficace à la fois pour Linux et Windows. Lire la suite

- Ajouté le 2012-05-16 11:22:18

- |

- Mis à jour le 2012-12-06 03:54:19

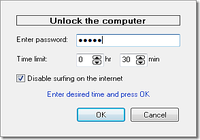

Time Lock

Protection de la sécurité informatique et logiciels de contrôle d'accès.

[...]Time Lock est un programme simple, qui permet de protéger votre ordinateur contre toute utilisation non souhaitée. Lire la suite

[...]Time Lock est un programme simple, qui permet de protéger votre ordinateur contre toute utilisation non souhaitée. Lire la suite

- Ajouté le 2011-01-28 20:48:09

- |

- Mis à jour le 2012-12-06 03:32:54

Internet des objets : la menace de sécurité numérique la plus négligée ?

L'Internet des objets est entré dans nos vies personnelles comme professionnelles apportant une foule de services et de fonctionnalités pratiques. Mais ce développement va de pair avec une multiplication des points d'entrées sur les réseaux et donc des failles potentielles pour des attaques de pirates. À vrai dire, les objets connectés sont perçus comme des applicatifs anodins et constituent une menace de sécurité largement négligée. Il y a plusieurs raisons à cela et les suivantes sont certainement les plus importantes pour expliquer pourquoi ce risque est sous estimé. Une gestion physique nécessaire trop sous-estimée [...]

Lire la suite

Il est illégal de parler de sécurité informatique en France

Fin avril, l'auteur du blog Krach.in a écopé d'une amende de 750€ pour avoir publié 3 articles indiquant comment exploiter les faiblesses d'un réseau, entre autres, dans le seul but d'informer ses visiteurs sur les vulnérabilités du Wifi, des systèmes en entreprise ou même physiques. Une décision de justice aberrante, qui montre les lacunes techniques des juges et des forces de l'ordre et qui va directement impacter les utilisateurs qui n'auront plus comme seule source d'informations...que la gendarmerie. Pirater le Wifi, c'est illégal, se protéger des pirates aussi La sécurit�� informatique est un sujet qui passionne mais qui avouons le n'est pas très sexy. Pour intéresser le grand public et les spécialistes, les journalistes, auteurs et rédacteurs spécialisés ou non doivent trouver des angles intéressants, alerter sans faire paniquer et surtout expliquer les tenants et aboutissants sans perdre l'auditoire. [...]

Lire la suite

La Suisse simule une cyber-attaque des Anonymous

Tous les quatre ans, l'état helvétique procède à un test grandeur nature du système de sécurité de ses installations informatiques. Pour cette année, le thème tournait autour du refus de la Suisse de divulguer les identités bancaires des supposés évadés fiscaux ayant des comptes bancaires dans le pays. La simulation a été suivie d'une alerte générale de l'Etat annonçant que le pays était l'objet d'une cyber-attaque de grande envergure destinée à fragiliser le secteur bancaire refusant de renoncer à sa législation sur le secret bancaire. L'attaque menée aurait paralysée les distributeurs de billets, les sites Web des banques ainsi que l'ensemble du réseau ferroviaire. Selon le communiqué officiel pour cette simulation de cyber-attaque, les responsables seraient les Anonymous. [...]

Lire la suite

9 signes qui prouvent que votre logiciel de sécurité informatique ne fonctionne pas correctement

Quelles sont les indicateurs qui doivent vous pousser à changer de solution de sécurité informatique Lisez attentivement la liste qui suit. Si parmi ces 9 points vous retrouvez des situations similaires à la vôtre, alors il est conseillé de reconsidérer votre sécurité informatique actuelle. 1. Les analyses et mises à jour ralentissent votre système. L'impact sur les capacités des ordinateurs est l'une des plaintes les plus récurrentes concernant les logiciels de sécurité informatique. En effet, certaines solutions peuvent entraîner un ralentissement et donc diminuer la productivité. [...]

Lire la suite

Astuces pour passer un bel été en sécurité avec son ordinateur et son smartphone

Les beaux jours arrivent. Certains sont déjà en train de penser à leurs futures vacances sur des plages ensoleillées et ils emmèneront peut-être avec eux quelques appareils connectés. Mais attention car même l'été, la sécurité informatique est à prendre au sérieux. C'est pourquoi nous allons vous donner quelques conseils pour passer sereinement les prochains mois avec votre appareil préféré. Sécuriser ses comptes [...]

Lire la suite

Nos questions à Ana Tone et Marcus Koenig, de chez Avira

Ana Tone dirige actuellement l'équipe du laboratoire de protection de Bucarest, tandis que Marcus Koenig est le vice-président de la technologie de protection chez Avira. Tous les deux nous présentent l'éditeur allemandes de solutions de sécurité Avira. "Notre mission est de tenir nos utilisateurs au courant, de les éduquer sur l'évolution constante du paysage de la cybersécurité et de leur offrir les bons conseils." Portraits d'Ana Tone et de Marcus Koenig. [...]

Lire la suite

Utiliser vos mots de passe pour vous faire chanter : une nouvelle technique de ransomware

La confidentialité et la sécurisation des données et des comptes d'une entreprise sont primordiales. Malheureusement, la mauvaise gestion des mots de passe du personnel est bien souvent l'une des principales failles de sécurité. De vrais mots de passe dans des arnaques hyper classiques On vous l'a dit et répété : une entreprise ne peut pas faire l'impasse sur une gestion raisonnée de ses identifiants. Un papier égaré, un mail envoyé à la mauvaise personne, un carnet laissé sur un bureau, et voilà : les mots de passe d'un employé sont divulgués à d'autres personnes. [...]

Lire la suite

Comment sensibiliser son personnel à la sécurité informatique ?

Les entreprises (grandes ou petites) ont été particulièrement ciblées par des cyberattaques cette année. Si le numérique reste un levier de croissance incontournable pour les acteurs économiques, il est aussi vecteur de vulnérabilités. Une simple manque de prudence ou un oubli peut avoir de terribles conséquences pour votre activité. Les failles souvent d'origine humaine peuvent être comblées. [...]

Lire la suite

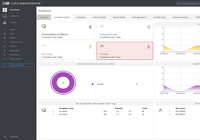

ESET Cloud Administrator

Gérez la sécurité informatique de votre entreprise depuis le Cloud.

[...]La console de cette gestion centralisée est basée sur le Cloud, afin de permettre aux professionnels d'y avoir accès à distance, sans pour autant rogner sur la sécurité. Vous simplifiez ainsi la protection de votre réseau, tout en profitant d'une solution dont la marque a fait ses preuves en termes de protecteurs d'ordinateurs. Cloud Administrator ne requiert pas de matériel ou de logiciel supplémentaire, et peut être déployé sur votre parc informatique en quelques minutes. [...] Lire la suite

[...]La console de cette gestion centralisée est basée sur le Cloud, afin de permettre aux professionnels d'y avoir accès à distance, sans pour autant rogner sur la sécurité. Vous simplifiez ainsi la protection de votre réseau, tout en profitant d'une solution dont la marque a fait ses preuves en termes de protecteurs d'ordinateurs. Cloud Administrator ne requiert pas de matériel ou de logiciel supplémentaire, et peut être déployé sur votre parc informatique en quelques minutes. [...] Lire la suite

- Ajouté le 2018-10-10 17:05:07

- |

- Mis à jour le 2020-02-14 18:19:16

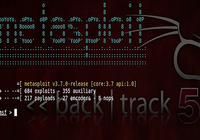

Metasploit Pro

Vous êtes responsable de la sécurité informatique ou pirate, alors Metasploit va vous aider à percer les vulnérabilités de vos sites, afin de les corriger ou de dévoiler au public tous les mails envoyés depuis deux ans à vos collaborateurs.

[...]Il faut cependant maîtriser un tant soit peu les notions de réseaux pour comprendre le fonctionnement global, mais ce projet open-source possède une communauté grandissante qui ne cesse de proposer des améliorations et des conseils variés. Lire la suite

[...]Il faut cependant maîtriser un tant soit peu les notions de réseaux pour comprendre le fonctionnement global, mais ce projet open-source possède une communauté grandissante qui ne cesse de proposer des améliorations et des conseils variés. Lire la suite

- Ajouté le 2014-12-17 14:28:35

- |

- Mis à jour le 2014-12-17 14:47:29

TDC Sécurité

La sécurité n'est pas une option.

[...]La sécurité n'est pas une option : tournez-vous vers une solution informatique adaptée pour gérer les risques chimiques, psychosociaux, ou encore les accidents du travail. TDC Sécurité vous apporte justement les fonctionnalités adaptées à vos besoins. TDC Sécurité gère les risques liés au travail pour de nombreux professionnels de secteurs et de tailles d'entreprises diverses, dans le privé comme dans le public. [...] Lire la suite

[...]La sécurité n'est pas une option : tournez-vous vers une solution informatique adaptée pour gérer les risques chimiques, psychosociaux, ou encore les accidents du travail. TDC Sécurité vous apporte justement les fonctionnalités adaptées à vos besoins. TDC Sécurité gère les risques liés au travail pour de nombreux professionnels de secteurs et de tailles d'entreprises diverses, dans le privé comme dans le public. [...] Lire la suite

- Ajouté le 2018-10-09 16:23:40

- |

- Mis à jour le 2019-11-22 17:32:46

Quand le Ministère des Finances pirate ses propres agents

Avec les attaques de grande envergure qui ont secoué le monde informatique tout au long de l'année, la cybersécurité est devenu un enjeu majeur. Un contexte particulier qui préoccupe les particuliers les entreprises mais également les organisations gouvernementales qui entendent renforcer la sécurité de leur système d'information. Le Ministère des Finances a de son côté souhaiter sensibiliser ses agents en lançant une fausse opération de phishing plutôt originale. Selon le Figaro [...]

Lire la suite

Près de 50% des entreprises utiliseraient des systèmes d'exploitation dépassés

La sécurité d'un ordinateur est importante, surtout dans une entreprise où des centaines de données privées sont échangées chaque jour. Cependant, une étude récente pointe du doigt que près de la moitié des entreprises utiliseraient encore des systèmes d'exploitation dépassés. Des systèmes ne recevant plus de mises à jour L'étude nous vient de la société Kaspersky, spécialisée dans les solutions de sécurité. L'entreprise a étudié l'ensemble des systèmes d'exploitation utilisés par ses utilisateurs et en a ressorti que 41% des profils étudiés utilisaient un OS qui serait actuellement ou bientôt dépassé. [...]

Lire la suite

µTorrent contient des vulnérabilités permettant d’exécuter du code malveillant à distance

Le très populaire client BitTorrent au 100 millions d'utilisateurs dans le monde fait encore une fois polémique. Déjà touché à plusieurs reprises par des malwares et des failles en tout genre, le logiciel de téléchargement de Torrent est à nouveau impacté par des vulnérabilités. Cette information nous vient de Project Zero (Google) via le site Cyberscoop. Le Project Zero de Google est une équipe de chercheurs en sécurité informatique élaborée par Google pour débusquer les failles Zero Day. Tavis Ormandy, l'un des experts missionnés par Google a informé en décembre dernier BitTorrent du problème. [...]

Lire la suite

Voici les outils pour se débarrasser de (presque) tous les ransomwares

Du moins les plus anciens et les moins agressifs, même si de très nombreuses avancées ont permis d'endiguer, ou du moins de prévenir l'arrivée des menaces type Cryptolocker, TeslaCrypt et j'en passe. Malheureusement, ces "rançongiciels" ont provoqué la panique au moment de leur arrivée et ne se suppriment pas d'un claquement de doigt, même en payant une somme forfaitaire... Une banque d'outils contre les ransomwares Jada Cyrus est un spécialiste en sécurité informatique, qui a eu la bonne initiative de regrouper dans une seule archive toutes les informations concernant les ransomwares ainsi que les outils et liens disponibles pour s'en débarasser, ou du moins réparer les fichiers. Ce gros fichier hébergé sur bitbucket n'est pas des plus accessibles car cette plateforme est avant tout réservée aux développeurs et bidouilleurs de tout ordre. [...]

Lire la suite

Hide&Protect

Hide

[...]SoftWar conçoit et vend des logiciels de protection de programmes. Les statistiques montrent que 40% à 60% des logiciels utilisés sont des copies illégales. De ce constat, on peut déduire que la perte de chiffre d'affaire pour les éditeurs de logiciels est très significative. [...] Lire la suite

[...]SoftWar conçoit et vend des logiciels de protection de programmes. Les statistiques montrent que 40% à 60% des logiciels utilisés sont des copies illégales. De ce constat, on peut déduire que la perte de chiffre d'affaire pour les éditeurs de logiciels est très significative. [...] Lire la suite

- Ajouté le 2005-04-29 00:00:00

- |

- Mis à jour le 2012-12-06 01:11:26

John McAfee a été retrouvé mort dans sa cellule en Espagne

Mise à jour 28/06/2022 : Un an après son suicide, le corps de John McAfee n'a toujours pas été récupéré par sa famille et reste à la morgue de Barcelone en attendant qu'une décision soit prise quant à l'avenir de la dépouille. En effet, la famille conteste la thèse du suicide et malgré plusieurs autopsies, rien ne vient infirmer ces allégations. Cela fait donc un an que le corps de McAfee n'a pas bougé, reste à savoir qui va payer pour le renouvellement de la licence. Le créateur de l'antivirus McAfee a été retrouvé pendu dans sa cellule espagnole, après que la nouvelle de son extradition aux Etats-Unis ait été annoncée. Recherché puis arrêté en septembre 2020 pour fraude fiscale, l'homme d'affaire défraye la chronique depuis plusieurs années, depuis ses frasques personnelles jusque son engagement dans les cryptomonnaies. [...]

Lire la suite

Broadcom serait sur le point de racheter Symantec

La société de cybersécurité Symantec qui édite les solutions anti-virus Norton, serait sur le point d'être rachetée par le fabricant de semi-conducteurs Broadcom. Selon des sources proches du dossier citées par le site Bloomberg, des négociations seraient en cours et une annonce pourrait intervenir dans les prochaines semaines. L'américain Broadcom, qui fournit notamment des composants à Apple pour l'iPhone, réaliserait cette acquisition un an après avoir racheté l'éditeurs de logiciels CA Technologies, pour 19,1 milliards de dollars. Le rachat de Symantec permettrait ainsi à Broadcom de se renforcer un peu plus dans le secteur du logiciel et surtout de la cybersécurité. Vous n'êtes pas sans savoir que Symantec est l'un des pionniers de la sécurité informatique. [...]

Lire la suite

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article