attaque detecter hote non bloque

WannaCry est toujours en activité sur les machines infectées

Rappelez-vous : en 2017, le ransomware WannaCry infectait un nombre conséquent d'ordinateurs dans le monde entier et créait une panique sans précédent. Le logiciel avait ciblé de nombreux pays dont l'Inde, la Russie ou encore les États-Unis ainsi que de grandes entreprises comme Renault ou Vodafone. Le ransomware utilisait une faille présente sur les anciennes versions de Windows, faille qui avait été corrigée quelques semaines plus tôt. Problème : tout le monde n'avait pas installé le correctif diffusé par Windows Update. 18 mois plus tard, qu'en est-il de WannaCry ? [...]

Lire la suite

Malware Android : un APK vérolé de Pokemon Go circule

Comme vous le savez certainement, la sortie de Pokemon Go s'est faite par étapes. Les Etats-Unis, l'Australie et la Nouvelle Zélande ont été les trois premiers pays à pouvoir découvrir le jeu ce qui a entrainé une vague de convoitise chez les joueurs du monde entier. La France ne fait pas exception à la règle et les utilisateurs ont rapidement trouvé l'astuce qui permettait d'installer le jeu sur un appareil Android ou iOS. Malheureusement, des personnes mal intentionnées ont senti que ce stratagème pouvait également leur rapporter gros... Android + fichier APK = Pokemon Go [...]

Lire la suite

EMCO MAC Address Scanner

Outil de scan réseau pour détecter les adresses MAC des ordinateurs.

[...]Il peut fonctionner dans les réseaux Windows afin de scanner les domaines et les groupes de travail et détecter les adresses MAC des sous-réseaux. Lors d'un scan réseau les adresses MAC sont détectés pour chaque PC découvert en utilisant les différents mécanismes de détection MAC pour garantir un résultat les plus précis et le plus rapide. Les adresses MAC détectées peuvent être exportés vers des fichiers CSV avec des informations sur les hôtes du réseau. [...] Lire la suite

[...]Il peut fonctionner dans les réseaux Windows afin de scanner les domaines et les groupes de travail et détecter les adresses MAC des sous-réseaux. Lors d'un scan réseau les adresses MAC sont détectés pour chaque PC découvert en utilisant les différents mécanismes de détection MAC pour garantir un résultat les plus précis et le plus rapide. Les adresses MAC détectées peuvent être exportés vers des fichiers CSV avec des informations sur les hôtes du réseau. [...] Lire la suite

- Ajouté le 2011-09-27 00:00:00

- |

- Mis à jour le 2012-12-06 03:42:43

WannaCry est toujours en activité sur les machines infectées (mise à jour)

Rappelez-vous : en 2017, le ransomware WannaCry infectait un nombre conséquent d'ordinateurs dans le monde entier et créait une panique sans précédent. Le logiciel avait ciblé de nombreux pays dont l'Inde, la Russie ou encore les États-Unis ainsi que de grandes entreprises comme Renault ou Vodafone. Le ransomware utilisait une faille présente sur les anciennes versions de Windows, faille qui avait été corrigée quelques semaines plus tôt. Problème : tout le monde n'avait pas installé le correctif diffusé par Windows Update. 18 mois plus tard, qu'en est-il de WannaCry ? [...]

Lire la suite

Le service Mega a été victime d’une attaque DDOS

Dans la soirée du mercredi le cyberlocker Mega a subi une attaque de grande envergure par déni de service encore appelé DDOS. Cette attaque aurait durée environ 2h30 perturbant énormément le service. C'est ce même mercredi que Kim Dotcom indiquait sur son compte Twitter que son service a une consommation en bande passante plus importante que celle de l'ensemble de la Nouvelle Zélande réuni. La plateforme de stockage a été l'objet d'une sérieuse attaque DDOS qui a gravement perturbé le service. Cela a engendré une diminution de l'ordre de 50% des paquets du cluster sécurisé SSL à la racine du site. [...]

Lire la suite

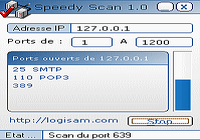

Speedy Scan

C'est un outil à utilisé en local pour l'éxamain des ports ouvert d'un Hôte local il est trés simple à utiliser vous n'avez qu'a indiquer le Hôte (par son nom ou son adresse ip) et la tranche de ports à scanner.

[...]Dans cette capture d'écran je scan mon local hôte c'est à dire ma machine et je choisis de vérifier que les 1200 premiers ports et là j'ai le résultat dans la fenêtre qui est juste un peu plus bas . Si tout de même vous avez encore des quéstions à me poser (Ce qui m'étonne) utilisez la rubrique contact Lire la suite

[...]Dans cette capture d'écran je scan mon local hôte c'est à dire ma machine et je choisis de vérifier que les 1200 premiers ports et là j'ai le résultat dans la fenêtre qui est juste un peu plus bas . Si tout de même vous avez encore des quéstions à me poser (Ce qui m'étonne) utilisez la rubrique contact Lire la suite

- Ajouté le 2006-10-21 00:00:00

- |

- Mis à jour le 2012-12-06 01:15:56

Detect Duplicate Files

Détecter les fichiers en double - avec le logiciel, Recommandé par Microsoft (R) Corporation comme le meilleur programme pour trouver les fichiers dupliqués.

[...]Détecter les fichiers en double - facilement avec le logiciel, Recommandé par Microsoft (R) Corporation comme le meilleur programme pour supprimer les doublons. Trouver les fichiers en double, trouver des reproductions de dossier, rechercher des fichiers en double - avec les fichiers en double supprimer des logiciels. Détecter les fichiers en double - Télécharger le logiciel pour détecter les doublons de fichiers à DetectDuplicateFiles.com ! [...] Lire la suite

[...]Détecter les fichiers en double - facilement avec le logiciel, Recommandé par Microsoft (R) Corporation comme le meilleur programme pour supprimer les doublons. Trouver les fichiers en double, trouver des reproductions de dossier, rechercher des fichiers en double - avec les fichiers en double supprimer des logiciels. Détecter les fichiers en double - Télécharger le logiciel pour détecter les doublons de fichiers à DetectDuplicateFiles.com ! [...] Lire la suite

- Ajouté le 2011-01-28 02:05:10

- |

- Mis à jour le 2012-12-06 03:32:50

Logiciel Xotelia

Xotelia offre une solution complète pour les propriétaires de chambres d'hôtes afin d'augmenter leur visibilité et leurs réservations tout en simplifiant les tâches administratives.

[...]Site internet de vos chambres d'hôtes avec un calendrier de leurs disponibilités, réservation et réglement en ligne. L'accès à l'interface Xotelia permettant de gérer l'ensemble des réservations en provenance des différents sites de réservation en ligne. Rapport d'analyse des ventes sur les différents sites de vente. [...] Lire la suite

[...]Site internet de vos chambres d'hôtes avec un calendrier de leurs disponibilités, réservation et réglement en ligne. L'accès à l'interface Xotelia permettant de gérer l'ensemble des réservations en provenance des différents sites de réservation en ligne. Rapport d'analyse des ventes sur les différents sites de vente. [...] Lire la suite

- Ajouté le 2012-02-06 14:43:43

- |

- Mis à jour le 2012-12-06 03:50:18

Fou Ape Attaque sauvage 3D

Préparez-vous à jouer en tant que le plus intelligent forêt puissante orang-outan les troupes humaines envahissent dans la jungle votre tâche est de...

[...]N'oubliez pas que pour réussir à l'installer, il est nécessaire d'avoir la version du système d'exploitation Android 2.3.3 ou version ultérieure. Cette application a été actualisée depuis peu de temps. En dernière analyse, il existe un nombre d'applications gratuites parmi les applications de type Jeux, Fou Ape Attaque sauvage 3D est sans aucun doute le parfait exemple. [...] Lire la suite

[...]N'oubliez pas que pour réussir à l'installer, il est nécessaire d'avoir la version du système d'exploitation Android 2.3.3 ou version ultérieure. Cette application a été actualisée depuis peu de temps. En dernière analyse, il existe un nombre d'applications gratuites parmi les applications de type Jeux, Fou Ape Attaque sauvage 3D est sans aucun doute le parfait exemple. [...] Lire la suite

- Ajouté le 2015-03-28 15:12:12

- |

- Mis à jour le 2015-03-28 16:06:55

La Suisse simule une cyber-attaque des Anonymous

Tous les quatre ans, l'état helvétique procède à un test grandeur nature du système de sécurité de ses installations informatiques. Pour cette année, le thème tournait autour du refus de la Suisse de divulguer les identités bancaires des supposés évadés fiscaux ayant des comptes bancaires dans le pays. La simulation a été suivie d'une alerte générale de l'Etat annonçant que le pays était l'objet d'une cyber-attaque de grande envergure destinée à fragiliser le secteur bancaire refusant de renoncer à sa législation sur le secret bancaire. L'attaque menée aurait paralysée les distributeurs de billets, les sites Web des banques ainsi que l'ensemble du réseau ferroviaire. Selon le communiqué officiel pour cette simulation de cyber-attaque, les responsables seraient les Anonymous. [...]

Lire la suite

Microsoft met à disposition une fonctionnalité dans Windows Analytics pour détecter les failles Meltdown et Spectre

Le vice-président de Microsoft Terry Myerson vient d'annoncer sur le blog de Windows qu'une nouvelle fonctionnalité avait été ajoutée au service gratuit Windows Analytics afin d'évaluer vos appareils, et détecter d'éventuelles failles de protection. Ces failles que l'outil recherche, ce sont les fameux Spectre et Meltdown, bien connus depuis la fin de l'année 2017 pour donner accès à des données sensibles censées êtres inaccessibles. Ce nouvel outil permettra au secteur privé d'analyser les machines connectées à leur réseau informatique, et d'ainsi détecter les failles de sécurité. [...]

Lire la suite

L'attaque des Titans Android

L'attaque des Titans est un jeu pour appareils Android qui vous propose de découvrir l'univers de la série du même nom mélangé à un jeu de tower defense.

[...]Cet jeu s'inspire largement de l'univers de la série d'animation et vous propose de construire et de gérer une ville de A à Z. Cela passe par le développement de vos bâtiments, la création d'armes ou encore en vous aidant des ressources proposées par les autres joueurs pour survivre. Vous pourrez également invoquer le pouvoir des titans pour vous aider. [...] Lire la suite

[...]Cet jeu s'inspire largement de l'univers de la série d'animation et vous propose de construire et de gérer une ville de A à Z. Cela passe par le développement de vos bâtiments, la création d'armes ou encore en vous aidant des ressources proposées par les autres joueurs pour survivre. Vous pourrez également invoquer le pouvoir des titans pour vous aider. [...] Lire la suite

- Ajouté le 2014-04-30 11:34:56

- |

- Mis à jour le 2015-05-04 16:14:11

Accent EXCEL Password Recovery

Mot de passe de votre fichier MS Excel perdu? [...]

[...]Vous avez oublié le mot de passe de modification MS Excel? Accent EXCEL Password Recovery casse les mots de passe et vous permet d'accéder de nouveau à vos documents! Les mots de passe d'accès sont faciles a remplacer. [...] Lire la suite

[...]Vous avez oublié le mot de passe de modification MS Excel? Accent EXCEL Password Recovery casse les mots de passe et vous permet d'accéder de nouveau à vos documents! Les mots de passe d'accès sont faciles a remplacer. [...] Lire la suite

- Ajouté le 2012-11-11 00:00:00

- |

- Mis à jour le 2012-12-06 00:44:22

AntiSpy Kit

Ce kit contient : - un gratuiciel, SpyRevealer 0.11, qui peut détecter 11 keyloggers.

[...]- un tutorial pour apprendre les bases nécessaires pour détecter soit-même un keylogger. Lire la suite

[...]- un tutorial pour apprendre les bases nécessaires pour détecter soit-même un keylogger. Lire la suite

- Ajouté le 2015-08-04 14:29:17

- |

- Mis à jour le 2015-08-04 14:29:19

Virtual and Server Profiler

Avec Profiler, la gestion des serveurs physiques et des clusters VMware, hôtes, et machines virtuelles n'a jamais été aussi simple.

[...]Profiler vous donne une vue consolidée des performances serveur physique, des cluster, des hôtes et des machines virtuelles. Lire la suite

[...]Profiler vous donne une vue consolidée des performances serveur physique, des cluster, des hôtes et des machines virtuelles. Lire la suite

- Ajouté le 2010-10-06 00:00:00

- |

- Mis à jour le 2012-12-06 03:18:20

EMCO Ping Monitor Free

Un outil gratuit de suivi de connexions des hôtes, situé sur le réseau local et Internet.

[...]Il peut fonctionner en mode 24/7 et surveiller les connexions et détecter les pertes et rétablir des événements afin d'envoyer des notifications ou d'exécuter des actions personnalisées. Lire la suite

[...]Il peut fonctionner en mode 24/7 et surveiller les connexions et détecter les pertes et rétablir des événements afin d'envoyer des notifications ou d'exécuter des actions personnalisées. Lire la suite

- Ajouté le 2011-10-14 00:00:00

- |

- Mis à jour le 2012-12-06 03:33:20

EMCO Ping Monitor Professional

Un outil automatique de suivi de connexions des hôtes, situé sur le réseau local et Internet.

[...]Il peut fonctionner en mode 24/7 et surveiller les connexions, détecter la perte des connexions / restaurer des événements et envoyer des notifications ou d'exécuter des actions personnalisées. Lire la suite

[...]Il peut fonctionner en mode 24/7 et surveiller les connexions, détecter la perte des connexions / restaurer des événements et envoyer des notifications ou d'exécuter des actions personnalisées. Lire la suite

- Ajouté le 2011-10-14 00:00:00

- |

- Mis à jour le 2012-12-06 03:33:21

Ping Monitor Free

Un utilitaire de monitoring ping avec interface visuelle pour surveiller des hôtes distants.

[...]L'application fournit une surveillance continue des connexions pour détecter leur état et qualité et envoyer des alertes ou exécuter des actions définies en cas de perte et de restauration de connexion. Lire la suite

[...]L'application fournit une surveillance continue des connexions pour détecter leur état et qualité et envoyer des alertes ou exécuter des actions définies en cas de perte et de restauration de connexion. Lire la suite

- Ajouté le 2011-10-18 00:00:00

- |

- Mis à jour le 2012-12-06 03:35:20

Ping Monitor Professional

Utilitaire de contrôle de Ping avec interface visuelle pour traquer les connexions à des hôtes distants.

[...]L'application permet une surveillance continue pour détecter l'état et la qualité des services et envoyer des alertes ou d'exécuter des actions personnalisées en cas de perte et de restauration de connexion. Lire la suite

[...]L'application permet une surveillance continue pour détecter l'état et la qualité des services et envoyer des alertes ou d'exécuter des actions personnalisées en cas de perte et de restauration de connexion. Lire la suite

- Ajouté le 2011-10-18 00:00:00

- |

- Mis à jour le 2012-12-06 03:35:22

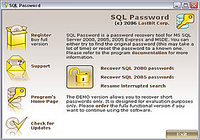

Lastbit SQL Password Recovery

Un outil de récupération de mot de passe pour MS SQL Server. [...]

[...]Il peut soit récupérer votre mot de passe original à l'aide d'un certain nombre de méthodes de récupération, comme attaque force brute , attaque de dictionnaire ou attaque intelligente. Le mot de passe peut aussi être instantanément remplacé par un autre connu (le mot de passe original restera inconnu). Lire la suite

[...]Il peut soit récupérer votre mot de passe original à l'aide d'un certain nombre de méthodes de récupération, comme attaque force brute , attaque de dictionnaire ou attaque intelligente. Le mot de passe peut aussi être instantanément remplacé par un autre connu (le mot de passe original restera inconnu). Lire la suite

- Ajouté le 2011-07-24 09:04:51

- |

- Mis à jour le 2012-12-06 03:43:52

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article

Sur le même sujet