but accéder donner

Un faux service Google Wallet tente d’accéder aux comptes Google

Si vous utilisez les services Google depuis quelques années, vous avez probablement déjà entendu parler de Google Wallet. Il s'agissait d'un porte-feuille virtuel qui permettait de stocker des cartes de paiement ou encore des cartes de fidélité. En janvier 2018, Google annonce la fusion de Google Wallet avec Android Pay afin de donner naissance à Google Pay. Google Wallet disparaît alors des radars... jusqu'à aujourd'hui. En effet, une poignée d'utilisateurs rapporte avoir reçu des notifications les informant qu'un service appelé Google Wallet aurait obtenu l'accès à leur compte Google. [...]

Lire la suite

Relier vos comptes à un numéro de téléphone permet d'éviter 99% des attaques

Les hackers et autres personnes malintentionnées sont nombreux sur le net. Leur but est souvent d'accéder à vos données personnelles et bancaires afin d'en tirer profit. Heureusement, les méthodes pour bloquer leurs attaques sont nombreuses et souvent efficaces. Aujourd'hui, nous vous parlons de cette superbe technique de protection qu'est la "double authentification". Qu'est-ce que la double authentification ? [...]

Lire la suite

Une campagne de phishing se fait passer pour Amazon dans le but de voler vos données

Si vous avez l'habitude de nous lire, vous savez que les campagnes de phishing ne sont pas rares sur la toile. Celle dont nous allons vous parler aujourd'hui nous a cependant été envoyée directement sur nos boites mails et semble se répandre depuis quelques mois en France. Par définition, le phishing consiste à remplacer ou se faire passer pour un site web ou une application afin de récupérer les données des utilisateurs. Ces derniers, mal avisés, renseignent leurs identifiants sans savoir qu'il s'agit d'un faux site. Au bout de quelques minutes, voir secondes, surprise ! [...]

Lire la suite

Des employés de Snapchat ont regardé les vidéos sauvegardées des utilisateurs

Fin de semaine compliquée pour Snapchat. L'entreprise qui développe l'application du même nom se retrouve au centre d'un scandale : des employés auraient utilisé des outils internes pour pouvoir accéder au contenu personnel de certains utilisateurs. Si vous utilisez Snapchat, vous savez que son principe est de partager de courts moments de vie sous forme de vidéos de 10 secondes. L'application s'est aussi distinguée par le nombre impressionnant de filtres qui sont régulièrement proposés. Mais Snapchat permet aussi de conserver certaines vidéos (normalement effacées au bout de 24 heures) en les stockant dans les « Memories ». [...]

Lire la suite

Protect Folder

Protect Folder crypte des dossiers ou l'intégralité des disques amovibles, à la volée sans aucun logiciel supplémentaire nécessaire pour accéder ou modifier les données protégées.

[...]Economisez votre temps vos efforts en entrant un mot de passe une seule fois pour verrouiller ou déverrouiller la totalité du disque USB ! Gardez vos fichiers et dossiers totalement sécurisés pendant que vous voyagez. Verrouiller ou déverrouiller tous les disques protégés et les dossiers à la fois avec un seul raccourci clavier. [...] Lire la suite

[...]Economisez votre temps vos efforts en entrant un mot de passe une seule fois pour verrouiller ou déverrouiller la totalité du disque USB ! Gardez vos fichiers et dossiers totalement sécurisés pendant que vous voyagez. Verrouiller ou déverrouiller tous les disques protégés et les dossiers à la fois avec un seul raccourci clavier. [...] Lire la suite

- Ajouté le 2012-05-24 10:19:48

- |

- Mis à jour le 2012-12-06 03:54:55

Easy Database Manager Mac

Ce logiciel permet de créer et gérer des bases de données.

[...]Tous les outils de base nécessaires pour créer et gérer une base de données sont interfacés graphiquement pour une utilisation simple. De plus il offre la possibilté d'insérrer et d'accéder à des données binaires comme les images, les sons et les vidéos. Il permet également d'accéder à une base de données distante, d'importer et d'exporter des bases de données. [...] Lire la suite

[...]Tous les outils de base nécessaires pour créer et gérer une base de données sont interfacés graphiquement pour une utilisation simple. De plus il offre la possibilté d'insérrer et d'accéder à des données binaires comme les images, les sons et les vidéos. Il permet également d'accéder à une base de données distante, d'importer et d'exporter des bases de données. [...] Lire la suite

- Ajouté le 2009-09-25 00:00:00

- |

- Mis à jour le 2020-02-03 16:49:09

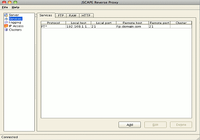

JSCAPE Reverse Proxy

Plate-forme indépendante serveur reverse proxy qui permet à vos partenaires commerciaux d'accéder à vos données sans avoir à ouvrir des ports sur votre réseau interne ou stocker des informations sensibles dans la zone sensible.

[...] Lire la suite

[...] Lire la suite

- Ajouté le 2011-03-31 15:58:27

- |

- Mis à jour le 2012-12-06 03:38:02

Google a observé plus de 18 millions de malware et mails frauduleux en rapport avec le Coronavirus

Ce n'est pas une nouveauté : les personnes malintentionnées profitent toujours des événements du moment pour tenter d'accéder à vos données personnelles. C'est notamment le cas avec le Coronavirus qui fait régulièrement l'actualité et le sujet de fichiers frauduleux. Dans un post publié sur son blog officiel, Google indique avoir observé plus de 18 millions de malwares ainsi que de mails frauduleux en rapport avec le Covid-19, rien que durant le week-end du 11-12 avril. La majorité de ces attaques portaient sur "la peur du virus ainsi que des menaces financières, afin de créer un climat d'urgence pour obtenir une réponse de la victime" selon Google. Pire encore : plusieurs de ces mails de phishing se font passer pour des instituts officiels comme l'OMS (Organisation Mondiale pour la Santé) afin de faire télécharger des malwares sur votre machine. [...]

Lire la suite

Windows 10 : Il est désormais possible de télécharger iCloud depuis le Microsoft Store

Si vous possédez un iPhone et que vous souhaitez accéder à vos données sur iCloud depuis Windows 10, sachez qu'il n'est plus nécessaire de passer par le site web du service. Microsoft a annoncé l'arrivée de l'application iCloud dans le Microsoft Store. Une nouvelle application Apple sur le MS Store iCloud sur Windows 10 permet d'accéder à l'ensemble de vos données stockées par le biais du service d'Apple (les photos iCloud, les mails, les contacts, les calendriers, les rappels, les marque-pages de Safari...). Toutes ces données sont accessibles directement depuis l'explorateur de fichiers Windows. [...]

Lire la suite

Easy Database Manager

Ce logiciel permet de créer et gérer des bases de données. [...]

[...]Tous les outils de base nécessaires pour créer et gérer une base de données sont interfacés graphiquement pour une utilisation simple. De plus il offre la possibilté d'insérrer et d'accéder à des données binaires comme les images, les sons et les vidéos. Il permet également d'accéder à une base de données distante, d'importer et d'exporter des bases de données. [...] Lire la suite

[...]Tous les outils de base nécessaires pour créer et gérer une base de données sont interfacés graphiquement pour une utilisation simple. De plus il offre la possibilté d'insérrer et d'accéder à des données binaires comme les images, les sons et les vidéos. Il permet également d'accéder à une base de données distante, d'importer et d'exporter des bases de données. [...] Lire la suite

- Ajouté le 2009-09-25 00:00:00

- |

- Mis à jour le 2013-11-04 16:38:08

Samsung récupère Opera Max et sort Samsung Max

Grande nouvelle pour ceux qui possèdent un smartphone de la marque Samsung, l'entreprise coréenne a annoncé qu'ils venaient de sortir une toute nouvelle application Android appelée Samsung Max et dont le but est d'amoindrir la consommation de données mobiles des utilisateurs. Comme un air d'Opera ? Sous ses airs de nouvelle application, Samsung Max n'en est pas une. En effet, il ne s'agit ni plus ni moins que de l'application Opera Max qui est passée dans l'escarcelle de Samsung. Rappelez-vous, Opera avait annoncé l'abandon de cette application l'été dernier. [...]

Lire la suite

Une faille présente dans la plupart des ordinateurs modernes (PC et Mac) met en danger vos données

Dans un article publié ce mercredi, la société de cybersécurité F-Secure explique avoir découvert que la plupart des ordinateurs modernes, même équipés d'un système de chiffrement de disque sont vulnérables à une technique de vol de données bien connue des hackers. Ce type d'attaque permettrait de dérober des données sensibles en quelques minutes. Les attaquants ont besoin d'un accès physique La première chose à retenir, c'est que les hackers ont besoin d'un accès physique à la machine pour utiliser cette méthode. Il ne s'agit pas d'une attaque à distance. [...]

Lire la suite

XimeLy

API pour permettre au développeur d'accéder aux données XML.

[...]Fonction de modification ,suppression ,ajout de donnée XML possible, ainsi d'ajout de variable header dans chaque node de XML. Intégration de garbage collector propre pour le XML. [...] Lire la suite

[...]Fonction de modification ,suppression ,ajout de donnée XML possible, ainsi d'ajout de variable header dans chaque node de XML. Intégration de garbage collector propre pour le XML. [...] Lire la suite

- Ajouté le 2014-02-17 10:53:23

- |

- Mis à jour le 2014-02-17 10:53:23

Android : CyanogenMod prépare un mode incognito

CyanogenMod, le célèbre système d'exploitation alternatif basé sur Android, travaillerait actuellement à l'intégration d'une nouvelle fonction dans ses firmwares. La fonctionnalité en développement aurait pour objectif d'interdire aux programmes l'accès à toutes les données personnelles. Il s'agirait d'un mode incognito. L'annonce est venue de Steve Kondik via son compte Google + selon laquelle CyanogenMod s'enrichira très prochainement d'un mode incognito. L'avantage de cette fonction serait de permettre l'utilisation d'une application sans que celle-ci n'ait accès aux données personnelles de l'utilisateur. [...]

Lire la suite

BYE

[...]Que ce dernier soit d'ordre familial, provienne d'amis ou de votre réseau professionnel, il s'agit parfois d'une perte de temps. Qui n'a jamais reçu un courrier dit de spam dans sa boite mail ? Ces derniers ont la fâcheuse envie de vouloir polluer votre boite mail dans le but de vous envoyer des liens frauduleux et accéder à vos données personnelles. [...] Lire la suite

- Ajouté le 2020-06-22 10:32:26

- |

- Mis à jour le 2020-06-22 10:32:27

Private Folders

Private Folder protège vos données de façon naturelle - il cache simplement vos fichiers et dossiers.

[...]Private Folder protège vos données de façon naturelle - il cache simplement vos fichiers et dossiers. Et vos données seront cachés jusqu'à ce que vous décidiez de les révéler. Tout ce qu'il faut pour protéger vos données est d'ajouter vos dossiers secrets à une liste. [...] Lire la suite

[...]Private Folder protège vos données de façon naturelle - il cache simplement vos fichiers et dossiers. Et vos données seront cachés jusqu'à ce que vous décidiez de les révéler. Tout ce qu'il faut pour protéger vos données est d'ajouter vos dossiers secrets à une liste. [...] Lire la suite

- Ajouté le 2011-08-25 12:14:01

- |

- Mis à jour le 2012-12-06 03:44:34

Google Fit

Il vous suffit d'emmener votre téléphone pour accéder aux données relatives à vos activités de marche, de course à pied ou de déplacements à...

[...]et a été téléchargée 10000000 fois. 10000000. Vous avez bien lu! [...] Lire la suite

[...]et a été téléchargée 10000000 fois. 10000000. Vous avez bien lu! [...] Lire la suite

- Ajouté le 2015-03-05 10:12:12

- |

- Mis à jour le 2024-08-27 14:12:08

Futhead iOS

Associée au mode FUT du jeu FIFA 16, Futhead, grace à son moteur de recherche, vous permet d'accéder à la base de données pour retrouvez facilement les joueurs correspondant aux critères que vous aurez défini.

[...]Toutes les données sont référencées dans FUTHead, celles que vous connaissez, présentes sur les cartes, comme les données moins visibles dites in game . Toutes ces informations vous aideront à créer vos équipes de rêves, en filtrant les caractéristiques que vous désirez pour retrouver les joueurs adéquats. L'appli vous informera également sur les différentesmises à jour des joueurs avec les nouvelles cartes arrivants sur le marché. [...] Lire la suite

[...]Toutes les données sont référencées dans FUTHead, celles que vous connaissez, présentes sur les cartes, comme les données moins visibles dites in game . Toutes ces informations vous aideront à créer vos équipes de rêves, en filtrant les caractéristiques que vous désirez pour retrouver les joueurs adéquats. L'appli vous informera également sur les différentesmises à jour des joueurs avec les nouvelles cartes arrivants sur le marché. [...] Lire la suite

- Ajouté le 2016-03-24 17:14:30

- |

- Mis à jour le 2016-09-23 14:58:45

Une faille dans macOS permettrait d’accéder à certains dossiers protégés du système

Le développeur du logiciel Underpass pour Mac et iOS a découvert une faille qui pourrait être problématique si elle était exploitée par des programmes malveillants. En effet, il leur serait possible d'accéder au contenu de certains dossiers protégés du système comme ceux contenant l'historique de navigation Safari de l'utilisateur. C'est Jeff Johnson, le développeur d'Underpass qui a expliqué sa découverte sur son blog. Selon lui, toutes les versions de macOS sont concernées incluant macOS Mojave, la dernière en date : « Sur Mojave, certains dossiers ont un accès restreint, par exemple, ~/Bibliothèque/Safari. Dans le Terminal, vous ne pouvez même pas lister le contenu de ce dossier. » explique-t-il. [...]

Lire la suite

Zombieload : une faille touche les processeurs Cascade Lake d'Intel

Vous vous souvenez de Meltdown et de Spectre ? Il s'agissait des noms donnés à deux failles qui touchaient les processeurs Intel en début d'année 2018. L'histoire semble se répéter puisqu'Intel est à nouveau dans la tourmente à cause de Zombieload, une nouvelle faille qui ciblerait les processeurs Cascade Lake. La faille Zombieload fonctionne de la même manière que Spectre et Meltdown. Elle permet à des personnes malintentionnées ayant un accès physique à votre ordinateur d'accéder à des données personnelles et sensibles qui seraient stockées dans la mémoire tampon du processeur Intel. [...]

Lire la suite

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article

Sur le même sujet