chercheur sécurité informatique

µTorrent contient des vulnérabilités permettant d’exécuter du code malveillant à distance

Le très populaire client BitTorrent au 100 millions d'utilisateurs dans le monde fait encore une fois polémique. Déjà touché à plusieurs reprises par des malwares et des failles en tout genre, le logiciel de téléchargement de Torrent est à nouveau impacté par des vulnérabilités. Cette information nous vient de Project Zero (Google) via le site Cyberscoop. Le Project Zero de Google est une équipe de chercheurs en sécurité informatique élaborée par Google pour débusquer les failles Zero Day. Tavis Ormandy, l'un des experts missionnés par Google a informé en décembre dernier BitTorrent du problème. [...]

Lire la suite

Netbios Share Scanner

Netbios Share Scanner est un scanner réseau de SecPoint, l'un des principaux producteurs de logiciels de sécurité informatique.

[...]En ces jours où les pirates sont une menace constante pour les serveurs Web d'une entreprise, il est plus important que jamais de tester fréquemment des systèmes informatiques aux les failles de sécurité. Netbios Share Scanner est une solution conviviale et efficace à la fois pour Linux et Windows. Lire la suite

[...]En ces jours où les pirates sont une menace constante pour les serveurs Web d'une entreprise, il est plus important que jamais de tester fréquemment des systèmes informatiques aux les failles de sécurité. Netbios Share Scanner est une solution conviviale et efficace à la fois pour Linux et Windows. Lire la suite

- Ajouté le 2012-05-16 11:22:18

- |

- Mis à jour le 2012-12-06 03:54:19

Le rançongiciel Ziggy ferme aussi boutique

Ce week-end, les cybercriminels derrière Ziggy Ransomware" ont pris la décision de mettre fin à leur opération malveillante. Selon le chercheur en sécurité M. Shahpasandi, l'annonce aurait été faite dans le canal Telegram du groupe à l'origine du rançongiciel. Les clés de déchiffrement permettant aux victimes de récupérer leurs fichiers altérés ont également été publiées.

Lire la suite

Attention !

Qui irait se méfier des plus célèbres logiciels de Microsoft ? Certainement pas nous ! Et pourtant, un groupe de chercheurs en sécurité a détecté qu'il était possible de profiter d'une technologie appelée Power Query pour diffuser des malwares via Microsoft Excel. On vous explique tout ça dans les prochaines lignes. Qu'est-ce que Power Query ? [...]

Lire la suite

Très peu de malware seraient connus des éditeurs d’antivirus avant leur propagation

Selon une étude réalisée par Recorded Future, 75 % des échantillons de malware soumis aux " No Distribute Scanners " ne sont pas connus des chercheurs en sécurité et par conséquent des sociétés qui les emploient : les entreprises élaborant des antivirus. Qu'est-ce qu'un No Distribute Scanner ? Régulièrement, les chercheurs en sécurité ou encore des médias spécialisés comme Logithèque ont recours à des scanners en ligne pour analyser des fichiers suspects. Ces outils d'analyse parmi lesquels on trouve VirusTotal, scannent les logiciels malveillants et les soumettent ensuite aux moteurs des différents antivirus du marché. [...]

Lire la suite

TikTok : Une énorme faille permettait à des hackers de contrôler des comptes et de voler des données

Arrivée il y a à peine trois ans sur le marché, l'application sociale TikTok est devenue incontournable, voir carrément virale. Elle est d'ailleurs parvenue à se hisser à la 7e place des applications mobiles les plus téléchargées pour la dernière décennie. En effet, elle a été téléchargée plus de 1,5 milliards de fois. Elle est, par conséquent, une cible privilégiée pour les hackers, car elle constitue une bonne source de données personnelles, comme le précise Oded Vanunu, un chercheur en sécurité de Check Point. La société Check Point, qui, on le rappelle, est spécialisée dans la cybersécurité, a alerté TikTok sur sa vulnérabilité. [...]

Lire la suite

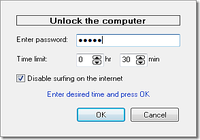

Time Lock

Protection de la sécurité informatique et logiciels de contrôle d'accès.

[...]Time Lock est un programme simple, qui permet de protéger votre ordinateur contre toute utilisation non souhaitée. Lire la suite

[...]Time Lock est un programme simple, qui permet de protéger votre ordinateur contre toute utilisation non souhaitée. Lire la suite

- Ajouté le 2011-01-28 20:48:09

- |

- Mis à jour le 2012-12-06 03:32:54

Une dangereuse faille dans Skype pose problème à Microsoft qui ne peut la corriger rapidement

Une faille de sécurité importante est présente dans le logiciel de messagerie instantanée phare de Microsoft. Si elle est exploitée, elle peut permettre à un hacker d'obtenir les privilèges d'administration du système lui donnant ainsi le contrôle total de l'ordinateur. Le problème, c'est que Microsoft a indiqué qu'il ne corrigerait pas rapidement cette faille. Pourquoi ? C'est Stefan Kanthak, un chercheur en sécurité qui a fait la découverte. [...]

Lire la suite

Il est illégal de parler de sécurité informatique en France

Fin avril, l'auteur du blog Krach.in a écopé d'une amende de 750€ pour avoir publié 3 articles indiquant comment exploiter les faiblesses d'un réseau, entre autres, dans le seul but d'informer ses visiteurs sur les vulnérabilités du Wifi, des systèmes en entreprise ou même physiques. Une décision de justice aberrante, qui montre les lacunes techniques des juges et des forces de l'ordre et qui va directement impacter les utilisateurs qui n'auront plus comme seule source d'informations...que la gendarmerie. Pirater le Wifi, c'est illégal, se protéger des pirates aussi La sécurit�� informatique est un sujet qui passionne mais qui avouons le n'est pas très sexy. Pour intéresser le grand public et les spécialistes, les journalistes, auteurs et rédacteurs spécialisés ou non doivent trouver des angles intéressants, alerter sans faire paniquer et surtout expliquer les tenants et aboutissants sans perdre l'auditoire. [...]

Lire la suite

La Suisse simule une cyber-attaque des Anonymous

Tous les quatre ans, l'état helvétique procède à un test grandeur nature du système de sécurité de ses installations informatiques. Pour cette année, le thème tournait autour du refus de la Suisse de divulguer les identités bancaires des supposés évadés fiscaux ayant des comptes bancaires dans le pays. La simulation a été suivie d'une alerte générale de l'Etat annonçant que le pays était l'objet d'une cyber-attaque de grande envergure destinée à fragiliser le secteur bancaire refusant de renoncer à sa législation sur le secret bancaire. L'attaque menée aurait paralysée les distributeurs de billets, les sites Web des banques ainsi que l'ensemble du réseau ferroviaire. Selon le communiqué officiel pour cette simulation de cyber-attaque, les responsables seraient les Anonymous. [...]

Lire la suite

Une faille sous WhatsApp permet de faire cracher l'application en boucle

Des chercheurs ont découvert une nouvelle faille de sécurité dans une version de WhatsApp pour Android. Correctement exploitée, elle permettrait de faire crasher l'application et d'empêcher un utilisateur de rejoindre un groupe de discussion. Les failles de sécurité dans WhatsApp, ce n'est pas nouveau. La dernière découverte date d'il y a quelques mois : en août 2019, des chercheurs en cyber-sécurité ont observé la présence d'une nouvelle faille dans les versions antérieures à la 2.19.246. Cette dernière pouvait être exploitée via un programme spécialement mis au point par les chercheurs. [...]

Lire la suite

9 signes qui prouvent que votre logiciel de sécurité informatique ne fonctionne pas correctement

Quelles sont les indicateurs qui doivent vous pousser à changer de solution de sécurité informatique Lisez attentivement la liste qui suit. Si parmi ces 9 points vous retrouvez des situations similaires à la vôtre, alors il est conseillé de reconsidérer votre sécurité informatique actuelle. 1. Les analyses et mises à jour ralentissent votre système. L'impact sur les capacités des ordinateurs est l'une des plaintes les plus récurrentes concernant les logiciels de sécurité informatique. En effet, certaines solutions peuvent entraîner un ralentissement et donc diminuer la productivité. [...]

Lire la suite

Astuces pour passer un bel été en sécurité avec son ordinateur et son smartphone

Les beaux jours arrivent. Certains sont déjà en train de penser à leurs futures vacances sur des plages ensoleillées et ils emmèneront peut-être avec eux quelques appareils connectés. Mais attention car même l'été, la sécurité informatique est à prendre au sérieux. C'est pourquoi nous allons vous donner quelques conseils pour passer sereinement les prochains mois avec votre appareil préféré. Sécuriser ses comptes [...]

Lire la suite

Orange : Des pirates auraient récupéré les données d'une vingtaine d'entreprises lors d'une cyberattaque

Le géant français Orange a été visé par une cyberattaque qui aurait permis à ces initiateurs de récupérer des données appartenant à une partie de ses clients PRO/PME. Les hackers derrière cette attaque appartiennent au groupe Nefilim qui porte le nom d'un rançongiciel déjà connu des chercheurs en sécurité. Les cyberdélinquants déclarent sur leur site qu'ils sont parvenus à s'introduire dans le système informatique d'Orange en empruntant l'accès d'une filiale de l'entreprise française. Que contient cette fuite de données ? Orange Business Service qui a confirmé une attaque dans la nuit de 4 au 5 juillet 2020. [...]

Lire la suite

Nos questions à Ana Tone et Marcus Koenig, de chez Avira

Ana Tone dirige actuellement l'équipe du laboratoire de protection de Bucarest, tandis que Marcus Koenig est le vice-président de la technologie de protection chez Avira. Tous les deux nous présentent l'éditeur allemandes de solutions de sécurité Avira. "Notre mission est de tenir nos utilisateurs au courant, de les éduquer sur l'évolution constante du paysage de la cybersécurité et de leur offrir les bons conseils." Portraits d'Ana Tone et de Marcus Koenig. [...]

Lire la suite

Voici le clickjacking que Facebook ne corrigera pas

Savez-vous ce qu'est le clickjacking ? En français, on traduirait ce terme par « détournement de clic ». Il s'agit d'une technique consistant à récupérer les données d'utilisateurs en dirigeant leur clic sur un élément donné tout en leur faisant croire qu'ils sont sur des pages sécurisées. [...]

Lire la suite

Comment sensibiliser son personnel à la sécurité informatique ?

Les entreprises (grandes ou petites) ont été particulièrement ciblées par des cyberattaques cette année. Si le numérique reste un levier de croissance incontournable pour les acteurs économiques, il est aussi vecteur de vulnérabilités. Une simple manque de prudence ou un oubli peut avoir de terribles conséquences pour votre activité. Les failles souvent d'origine humaine peuvent être comblées. [...]

Lire la suite

Google a trouvé une nouvelle vulnérabilité dans Windows 10

Google est décidément très actif en ce qui concerne la découverte de nouvelles failles. En début de semaine, les équipes du moteur de recherche ont publié des informations concernant une vulnérabilité présente dans le navigateur internet de Windows 10, Microsoft Edge. Et pour continuer dans la foulée, Google a publié une nouvelle information concernant une autre faille. Celle-ci concerne directement le système Windows 10. C'est James Forshaw, chercheur en sécurité au sein du Project Zero de Google, qui a donné des informations sur ces deux failles. [...]

Lire la suite

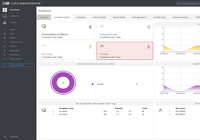

ESET Cloud Administrator

Gérez la sécurité informatique de votre entreprise depuis le Cloud.

[...]La console de cette gestion centralisée est basée sur le Cloud, afin de permettre aux professionnels d'y avoir accès à distance, sans pour autant rogner sur la sécurité. Vous simplifiez ainsi la protection de votre réseau, tout en profitant d'une solution dont la marque a fait ses preuves en termes de protecteurs d'ordinateurs. Cloud Administrator ne requiert pas de matériel ou de logiciel supplémentaire, et peut être déployé sur votre parc informatique en quelques minutes. [...] Lire la suite

[...]La console de cette gestion centralisée est basée sur le Cloud, afin de permettre aux professionnels d'y avoir accès à distance, sans pour autant rogner sur la sécurité. Vous simplifiez ainsi la protection de votre réseau, tout en profitant d'une solution dont la marque a fait ses preuves en termes de protecteurs d'ordinateurs. Cloud Administrator ne requiert pas de matériel ou de logiciel supplémentaire, et peut être déployé sur votre parc informatique en quelques minutes. [...] Lire la suite

- Ajouté le 2018-10-10 17:05:07

- |

- Mis à jour le 2020-02-14 18:19:16

Vous voulez hacker Windows 10 ?

Une nouvelle mise à jour de sécurité a été déployée par Microsoft récemment dans le but de corriger un bug aussi gênant qu'inhabituel. En effet, il était possible d'utiliser Cortana pour accéder à un ordinateur verrouillé. Ce sont les chercheurs de chez McAfee qui ont fait cette découverte et qui ont expliqué la méthode utilisée. Cortana, un assistant bien présent sur Windows 10 Microsoft fait tout pour que Cortana soit utile dans notre quotidien. [...]

Lire la suite

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article