logicel de hacking piratage bazzoka

List Hacking

C'est parce qu'ils ont une liste d'email! [...]

[...]Avec une note de 3,4 sur 5, cette application a reçu 5 votes. Si vous disposez de moins de 5,8M d'espace libre sur votre mobile, vous devez forcément enlever un grand nombre d'application afin de permettre l'installation. Vous avez de la chance que Logithèque vous parle de List Hacking, au vu de son nombre d'utilisateurs (500 téléchargement ! [...] Lire la suite

[...]Avec une note de 3,4 sur 5, cette application a reçu 5 votes. Si vous disposez de moins de 5,8M d'espace libre sur votre mobile, vous devez forcément enlever un grand nombre d'application afin de permettre l'installation. Vous avez de la chance que Logithèque vous parle de List Hacking, au vu de son nombre d'utilisateurs (500 téléchargement ! [...] Lire la suite

- Ajouté le 2015-07-03 22:12:12

- |

- Mis à jour le 2015-07-03 23:05:12

Logiciel Echo

Le Logicel Echo est un logiciel d'architecture navale. [...]

[...]Il est livré complet avec tous les modules (developpés de bordés, hydrostatique, courbe de stabilité, etc.. ). Son utilisation est simple et intuitive. [...] Lire la suite

[...]Il est livré complet avec tous les modules (developpés de bordés, hydrostatique, courbe de stabilité, etc.. ). Son utilisation est simple et intuitive. [...] Lire la suite

- Ajouté le 2008-02-17 00:00:00

- |

- Mis à jour le 2012-12-06 00:57:04

Google Hack Database

Garder vos serveurs Web sécurisés contre le piratage est absolument essentiel pour la conservation des données sensibles appartenant à votre entreprise ou à vos clients.

[...]La base de données Google Hack est un outil gratuit de SecPoint qui va scanner vos domaines Web contres les failles de sécurité. Vous serez alors en mesure de savoir des informations sensibles ont été divulguées à Google. Lire la suite

[...]La base de données Google Hack est un outil gratuit de SecPoint qui va scanner vos domaines Web contres les failles de sécurité. Vous serez alors en mesure de savoir des informations sensibles ont été divulguées à Google. Lire la suite

- Ajouté le 2012-05-15 16:42:22

- |

- Mis à jour le 2012-12-06 03:54:15

Comment le piratage a poussé les grands groupes à se lancer dans le streaming ?

Vous êtes plutôt Netflix, Amazon Prime, OCS ou Canal Play ? Depuis quelques années maintenant, les offres streaming fleurissent, il y en a déjà pour tous les goûts mais d'autres sont également sur le point de voir le jour. Le géant Disney détenteur des droits de la Fox et Hulu prévoit par exemple une sévère riposte face aux ténors que sont Amazon et Netflix. Le groupe a d'ailleurs investi 2,6 milliards de dollars dans la société BAMTech une entreprise spécialisée dans le streaming. La guerre est donc bien loin d'être terminée. [...]

Lire la suite

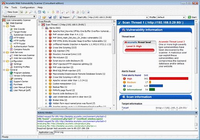

Acunetix Web Vulnerability Scanner FREE

Acunetix WVS automatically scans your web applications and web services for vulnerabilities: SQL injection, Cross site scripting, Google hacking

[...]Acunetix Web Vulnerability Scanner automatically scans your web applications / website (shopping carts, forms, dynamic content, etc.) and web services for vulnerabilities such as SQL injection, Blind SQL Injection, Cross site scripting, Google hacking, CRLF Injection Acunetix crawls and analyzes websites including flash content, AJAX / Web 2.0. Also includes reporting for PCI Compliance, OWASP [...] Lire la suite

[...]Acunetix Web Vulnerability Scanner automatically scans your web applications / website (shopping carts, forms, dynamic content, etc.) and web services for vulnerabilities such as SQL injection, Blind SQL Injection, Cross site scripting, Google hacking, CRLF Injection Acunetix crawls and analyzes websites including flash content, AJAX / Web 2.0. Also includes reporting for PCI Compliance, OWASP [...] Lire la suite

- Ajouté le 2009-01-19 00:00:00

- |

- Mis à jour le 2012-12-06 01:22:26

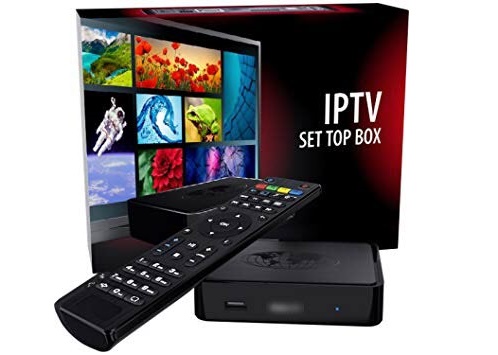

IPTV : un nouveau coup de filet en Europe ciblant les fournisseurs de listes pirates

Encore confidentielle il y a de cela quelques années, l'utilisation de listes IPTV pirates s'est démocratisée. Ces listes de lectures vendues à des prix défiants toute concurrence sur la toile proposent des flux de chaines télévisions issues du monde entier. Ces listes créées à l'aide du piratage de signaux d'opérateurs légitimes sont généralement compatibles avec des lecteurs multimédias tels que VLC ou intégrées à des applications mobiles. Les ayants droit et les autorités luttent depuis des années contre ce phénomène en s'attaquant principalement aux fournisseurs derrière le piratage des signaux. Récemment, la police nationale espagnole a annoncé le démantèlement d'une filière à l'origine d'un piratage de signaux qui aurait généré 1 million d'euros. [...]

Lire la suite

Piratage de données bancaires et transactions en ligne : Comment bien se protéger

La majorité des utilisateurs sont conscients de l'importance de bien assurer la protection de leurs données personnelles. Et pourtant, paradoxalement, le tiers de ces utilisateurs garde ses données bancaires sur un ordinateur familial. Ceci a été révélé par une étude effectuée par Kaspersky Lab alors qu'on sait pourtant que : -Pour 62% des utilisateurs, la perte de données financières constitue le plus grand danger qu'ils puissent courir. -47% d'entre eux sont préoccupés par le piratage des données bancaires lors des transactions qu'ils effectuent sur internet. [...]

Lire la suite

PhotoResize

Le logicel permet de redimensionner et/ou imprimer vos photos, images (bmp, jpg, jpeg, gif) à la taille souhaitée. [...]

[...]Vous pouvez jouer sur la taille en : Centimetre, pixel, inch, pourcentage de l'image. Vous pouvez ainsi réduire ou bien augmenter la taille d'origine de l'image. Le format de sauvegarde ce fait soit en JPG (pour pouvez définir la qualité de compression) ou bien en BMP. [...] Lire la suite

[...]Vous pouvez jouer sur la taille en : Centimetre, pixel, inch, pourcentage de l'image. Vous pouvez ainsi réduire ou bien augmenter la taille d'origine de l'image. Le format de sauvegarde ce fait soit en JPG (pour pouvez définir la qualité de compression) ou bien en BMP. [...] Lire la suite

- Ajouté le 2010-05-08 00:00:00

- |

- Mis à jour le 2012-12-06 00:45:16

Voici comment des hackers utilisent de faux profils Facebook pour voler les données privées de leurs victimes

Un groupe de hackers a utilisé de faux profils Facebook pour piéger des utilisateurs du réseaux sociaux et les pousser à télécharger des logiciels malveillants capables d'extraire une grande quantité de données dont des messages, des photos, des enregistrements audio stockés sur les téléphones des victimes. Cette campagne de piratage serait active depuis 2015. Les victimes sont éparpillées un peu partout dans le monde à savoir en Chine, en Israël, mais également aux Etats unis et même en France. L'information nous vient d'Avast. Ce sont les experts de la société de sécurité qui ont découvert cette campagne de piratage baptisée "Tender Cedar Spyware" en référence à la méthode utilisée pour tromper les victimes. [...]

Lire la suite

Amendes, sécurité des utilisateurs : Ce qu’il faut retenir du piratage de Facebook

2018 est, décidément, une drôle d'année pour Facebook. Vous n'êtes pas sans savoir que le réseau social a essuyé une violente cyberattaque via une faille de de sécurité qui a exposé au moins 50 millions de comptes (potentiellement 40 de plus). Depuis le début de l'année, la société Facebook est dans la tourmente et fait régulièrement face à de nombreux scandales. Ce récent piratage ne l'aidera sûrement pas à faire bonne figure devant la commission européenne qui a entrepris une véritable croisade contre les GAFAM (Google, Apple, Facebook, Amazon et Microsoft). Quelles sont les conséquences pour le réseau social et ses utilisateurs ? [...]

Lire la suite

Téléchargement Torrent : Quelles ont été les séries TV les plus piratées en 2019 ?

Malgré l'avènement de plateformes comme Netflix et tous les efforts fournis par les ayants droit et les autorités de plusieurs pays pour enrayer le streaming et le téléchargement illégal d'œuvres audiovisuelles, le piratage continue de séduire des centaines de millions d'utilisateurs dans le monde. Cette année, l'arrivée de nouvelles plateformes SVOD comme Apple TV+ et Disney+ avec leurs exclusivités respectives a indirectement stimulé le torrenting qui continue d'exister dans le paysage du piratage, même si les utilisateurs préfèrent s'adonner au streaming. D'ailleurs, certaines de ces exclusivités sont classées parmi les séries les plus téléchargées de 2019 alors que les deux nouveaux services de SVOD ont été lancés au cours du dernier trimestre. Voici la liste des séries les plus téléchargées en Torrent cette année. Séries les plus téléchargées/streamées en Torrent en 2019 [...]

Lire la suite

Box IPTV Android : Un vendeur de box pirates condamné à 16 mois de prison

Poursuivi au Royaume-Uni par le groupe audiovisuel Sky TV, un britannique a écopé de 16 mois de prison pour avoir vendu des boitiers pré-configurés pour le piratage. Il aurait généré plus de 220 000 euros grâce à la vente de ces appareils. Des box IPTV pré-configurées Sky TV est déjà monté au créneau à de nombreuses reprises pour lutter contre le piratage de ses contenus pour protéger ses investissements. [...]

Lire la suite

Piratage : attention à vos imprimantes

Le grand courant de l'internet des objets gagne de jour en jour du terrain. Si le grand public ne semble pas encore prendre conscience de ce tournant majeur, les fabricants, les chercheurs et surtout les pirates sont eux, déjà bien préparés. Qui dit internet des objets (Internet of things) dit réseau plus ou moins structuré et potentiellement failles de sécurité. Nous n'y sommes pas encore, mais imaginez un code malveillant qui s'infiltre dans votre réseau d'ampoules connectées pour couper le courant. Ce n'est plus de la science-fiction, la preuve, un hacker est parvenu à pirater plus de 150 000 imprimantes réseau. [...]

Lire la suite

Que faire en cas de piratage ?

Le piratage informatique est une pratique qui ne cesse d'évoluer années après années. Les techniques sont de plus en plus accessibles et les attaques s'intensifient. On peut désormais le dire, du particulier au professionnel, personne n'est à l'abri. Nous sommes tous des cibles potentielles avec la multitude de services connectés que nous utilisons au quotidien, depuis nos différents appareils. Si un jour vous êtes amené à vivre ce genre de péripéties, voici quelques conseils et réflexes à adopter pour éviter le pire. [...]

Lire la suite

Jump Force piraté avant sa sortie ?

Jump Force est l'un des titres les plus attendus cette année. Développé par Bandai Namco, Jump Force est un crossover qui regroupe des personnages emblématiques de divers mangas édités par le célèbre magazine Shonen Jump. Vous y retrouverez donc les héros de Dragon Ball, One Piece, Yu-Gi-Oh!, Saint Seiya et bien d'autres encore. Jump Force cracké et en ligne 3 jours avant sa sortie Jump Force est censé sortir le 15 février sur PC et console (Xbox One et PS4), mais les hackers l'entendent d'une autre oreille. [...]

Lire la suite

Un jeu permet à des hackers de se faire recruter sur le Darknet

Les hackers ne reculent devant rien pour attirer de nouvelles recrues dans leurs teams. Aujourd'hui ils utilisent par exemple la ludification (ou gamification) pour recruter. Nous vous avions parlé il y a quelques mois de ce principe qui consiste à rendre ludique une tâche présentée comme fastidieuse. Un groupe de hackers en provenance de Turquie a décidé de le mettre en pratique. Ils ont créé une plateforme via un site TOR leur permettant de recruter d'autres cyberattaquants grâce au jeu et à un système de récompense bien huilé. [...]

Lire la suite

FIFA 18 cracké : Denuvo déjà obsolète ?

Le crack de FIFA 18 comme celui de nombreux autres jeux récents est déjà sur la toile. Les hackers derrière cet « exploit » n'ont semble-t-il pas eu beaucoup de mal à casser la protection DRM du jeu. Contourner la protection de Denuvo pour FIFA 18, une technologie anti-piratage développée par une société éponyme, n'aurait pris que 24 heures ! Si la société autrichienne ne réplique pas avec une solution efficace, il est fort probable que les éditeurs l'abandonnent purement et simplement pour leurs prochains titres. R.I.P Denuvo ? [...]

Lire la suite

Vague de piratage de comptes Twitter en cours

Une vague de "piratage" de comptes Twitter est en cours actuellement. L'intrusion s'effectue depuis un site qui propose de connaître qui consulte votre compte et qui profite de la naïveté du visiteur pour essayer de prendre la main sur certaines fonctionnalités du compte émetteur. Ne cliquez pas sur ce lien [...]

Lire la suite

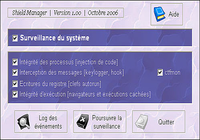

Shield Manager

Shield Manager est un utilitaire de surveillance anti intrusions. [...]

[...]Il protège contre différentes méthodes de hacking. Si un antivirus ne détecte pas un programme malveillant depuis sa base de donnée celui-ci pourra être bloqué par Shield Manager. Utilisez Shield Manager pour surveiller les programmes que vous exécutez pour la première fois ou dont vous n'êtes pas sûr. [...] Lire la suite

[...]Il protège contre différentes méthodes de hacking. Si un antivirus ne détecte pas un programme malveillant depuis sa base de donnée celui-ci pourra être bloqué par Shield Manager. Utilisez Shield Manager pour surveiller les programmes que vous exécutez pour la première fois ou dont vous n'êtes pas sûr. [...] Lire la suite

- Ajouté le 2006-10-04 00:00:00

- |

- Mis à jour le 2014-06-03 12:16:27

4Videosoft Transfert iPhone-PC Ultimate

4Videosoft Transfert iPhone-PC Ultimate est un logicel de transfert qui peut vous aider à transférer les fichiers d'iPhone tels que Films/Musique/Séries TV/Podcast/iTunes U/Sonnerie/Livres/Images/Pellicule/Mémos vocaux/Camera Shot à PC

[...]Il peut aussi transférer et sauvegarder SMS/Contacts d'iPhone à PC. En outre, c'est non seulement un outil iPhone, mais aussi un logiciel iPad, iPod. Il supporte toutes les versions d'iPhone, iPod, iPad, y compris iPhone 5s, iPhone 5c, iPad air etc. [...] Lire la suite

[...]Il peut aussi transférer et sauvegarder SMS/Contacts d'iPhone à PC. En outre, c'est non seulement un outil iPhone, mais aussi un logiciel iPad, iPod. Il supporte toutes les versions d'iPhone, iPod, iPad, y compris iPhone 5s, iPhone 5c, iPad air etc. [...] Lire la suite

- Ajouté le 2013-06-06 10:37:33

- |

- Mis à jour le 2014-08-01 12:25:43

Actualité

Actualité

-

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12 : Les nouveautés qui vont révolutionner vos écrits

Antidote 12, l'allié ultime de vos textes Vous rêvez d'écrire sans fautes, de trouver le mot juste ou de reformuler vos phrases pour les rendre plus percutantes ? [...]

Lire l'article -

Nouveau Adobe Elements 2025 : la création simplifiée

Nouveau Adobe Elements 2025 : la création simplifiée

Présentation générale La gamme Adobe Elements 2025 est conçue pour ceux qui recherchent une solution créative puissante mais simple d'utilisation. [...]

Lire l'article -

Parallels Desktop 20

Parallels Desktop 20

Parallels Desktop 20 a été lancé avec plusieurs nouveautés et nouvelles fonctionnalités qui visent à améliorer l'expérience des utilisateurs de Mac souhaitant exécuter des applications Windows. Voici un aperçu des principales nouveautés : [...]

Lire l'article

Sur le même sujet